كيف يعمل idOS؟ استعراض تفصيلي لسير العمل الكامل، من التخزين إلى الموافقة على الوصول

في البيئات التقليدية للإنترنت، يتم عادةً تخزين بيانات هوية المستخدم بشكل مركزي من قبل المنصات، مما يسبب مشكلات مثل عزلة البيانات، وتكرار عمليات التحقق، وتسريبات الخصوصية. وتبرز هذه الإشكالية بشكل خاص في الخدمات المالية، حيث يُطلب من المستخدمين غالبًا إكمال التحقق من الهوية (KYC) عدة مرات على منصات مختلفة. هذا لا يقلل فقط من الكفاءة، بل يزيد أيضًا من مخاطر إساءة استخدام البيانات. ومع توسع تطبيقات البلوكشين، أصبح هذا النموذج يمثل عائقًا رئيسيًا أمام تجربة المستخدم والامتثال في Web3.

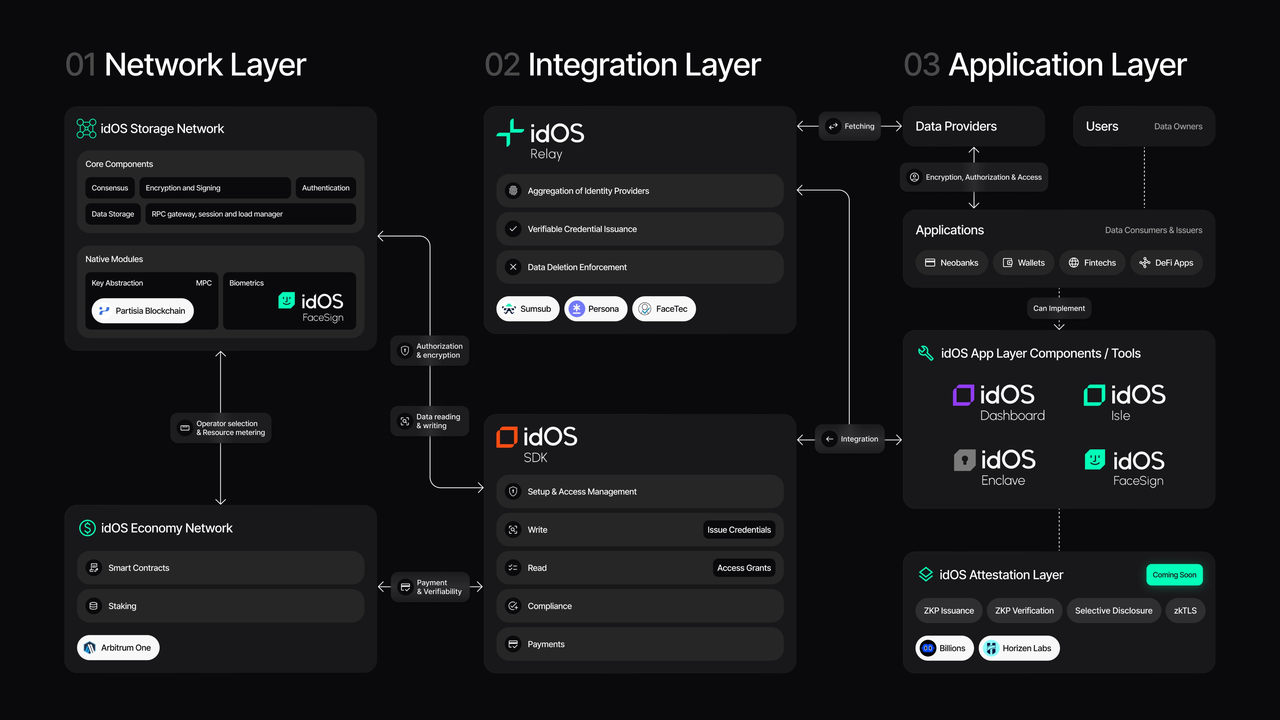

تم تطوير idOS للتغلب على هذه التحديات، حيث يعمل كطبقة بيانات هوية لامركزية لـ Web3. من خلال منح المستخدمين التحكم الكامل في بيانات هويتهم، وتوفير تخزين مشفر مع وصول معتمد على الموافقة، يمكّن idOS مشاركة معلومات الهوية بشكل آمن وسلس بين التطبيقات المتعددة. هذا النهج لا يحسن تجربة المستخدم فقط، بل يشكل أيضًا قاعدة أساسية لدعم العملات المستقرة، والتمويل اللامركزي (DeFi)، والتطبيقات المالية المتوافقة.

المنطق الأساسي لـ idOS: من التخزين إلى الموافقة

يعمل idOS كنظام متكامل لدورة حياة البيانات، ويشمل خمس مراحل رئيسية: الإنشاء → التخزين → الطلب → الموافقة → الاستخدام.

عند دخول المستخدم إلى تطبيق ما، يجب عليه أولًا إكمال عملية التحقق من الهوية، والتي تتولاها غالبًا جهات تحقق احترافية (جهات الإصدار) مثل مزودي خدمة KYC. بعد التحقق، تُشفّر بيانات هوية المستخدم وتخزن ضمن شبكة idOS اللامركزية.

على عكس قواعد البيانات التقليدية، لا تتحكم منصة واحدة في هذه البيانات، بل توزع بشكل مشفر عبر عقد الشبكة. يدير المستخدمون أذونات الوصول من خلال المفتاح السري أو بيانات اعتماد الهوية الخاصة بهم، مما يتيح لهم السيطرة الكاملة على بياناتهم.

عندما يحتاج تطبيق آخر (المستهلك) إلى استخدام بيانات الهوية، لا يمكنه الوصول إليها مباشرة، بل عليه تقديم طلب وصول يحدد نوع البيانات المطلوبة والغرض من استخدامها، مثل "التحقق من إكمال المستخدم لعملية KYC" أو "تأكيد بلد المستخدم".

في هذه المرحلة، تظهر آلية idOS الأساسية—إذن الوصول. يمكن للمستخدمين الموافقة على الطلب أو رفضه وتحديد نطاق الموافقة (مثل الحقول المحددة أو المدة الزمنية). بعد الموافقة فقط، يحصل التطبيق على البيانات المفككة التشفير أو إثبات التحقق.

تضمن هذه العملية بقاء المستخدمين دائمًا في موقع التحكم ببياناتهم، مع تمكين إعادة استخدام الهوية عبر المنصات المختلفة.

تخزين بيانات idOS: تشفير وتوزيع مدمج

يجمع idOS بين التشفير والهندسة الموزعة لتخزين البيانات. يتم تشفير بيانات الهوية قبل أن تكتب على الشبكة، ما يضمن عدم إمكانية الوصول إلى المعلومات كنص عادي حتى على مستوى العقد.

تحافظ عقد الشبكة على توافر البيانات وأمانها، دون القدرة على فك تشفيرها. يحمي هذا التصميم خصوصية المستخدمين ويقضي على مخاطر نقطة الفشل المركزية.

عادةً ما يتم تخزين البيانات بشكل منظم—مثل مستندات الهوية، أو بيانات العنوان، أو حالة الامتثال—ما يسمح بتكامل موحد بين التطبيقات المختلفة. وتوفر هذه البنية الأساس لبيانات هوية قابلة للتركيب.

إذن الوصول: آلية الموافقة الجوهرية في idOS

إذن الوصول هو من أهم ميزات idOS، حيث يحدد آلية الوصول إلى البيانات واستخدامها.

كل وصول للبيانات يتطلب موافقة المستخدم، مع تحكم دقيق بالتفاصيل. يمكن للمستخدمين تحديد ما إذا كانوا سيوافقون على الوصول، بالإضافة إلى:

-

البيانات التي يمكن الوصول إليها

-

الإطار الزمني للوصول

-

السماح أو منع الاستخدام المتكرر

يعمل هذا النموذج كطبقة أذونات للبيانات، ويعزل ملكية البيانات عن حقوق الاستخدام، ما يمكّن إدارة مرنة للخصوصية.

بالنسبة للتطبيقات، هذا يعني أنها ليست بحاجة لتخزين بيانات المستخدم الحساسة، بل تكتفي بطلب الموافقة عند الحاجة، ما يقلل بشكل كبير من مخاطر الامتثال للبيانات.

المشاركون وتدفق البيانات

تتكون شبكة idOS من أربعة مشاركين أساسيين يشكلون نظام تدفق بيانات متكامل:

المستخدمون يمتلكون بياناتهم ويديرون الموافقات وأذونات الوصول.

جهات الإصدار تتحقق من البيانات وتولد معلومات هوية موثوقة مثل التحقق من الهوية (KYC) أو الفحوصات الامتثالية.

المستهلكون يستخدمون البيانات—مثل منصات التداول، أو تطبيقات العملات المستقرة، أو بروتوكولات التمويل اللامركزي (DeFi)—من خلال طلب الموافقة.

مشغلو العقد يديرون عمليات الشبكة ويضمنون تخزين البيانات وتوافرها.

مسار تدفق البيانات النموذجي: المستخدم → جهة الإصدار (التحقق) → التخزين المشفر → طلب المستهلك → موافقة المستخدم → استخدام البيانات.

يمكن تكرار هذه العملية عبر تطبيقات مختلفة، ما يتيح إعادة استخدام بيانات الهوية في النظام البيئي بأكمله.

سير عمل نموذجي: إعادة استخدام KYC مع idOS

تبرز قيمة idOS بوضوح عند إعادة استخدام بيانات التحقق من الهوية (KYC).

بعد إكمال المستخدم للتحقق من الهوية على منصة واحدة، يتم تخزين بياناته في شبكة idOS. وعند دخوله إلى منصة جديدة تتطلب التحقق من الهوية، لا يحتاج لإعادة تقديم المستندات، بل يصرح باستخدام بياناته الحالية عبر idOS.

عندما تقدم المنصة الجديدة طلبًا ويوافق المستخدم عليه، يعيد النظام نتيجة التحقق أو المعلومات المطلوبة. وغالبًا ما يتم ذلك في الخلفية، مما يمنح المستخدم تجربة "تحقق بنقرة واحدة".

يقلل هذا النموذج من تكلفة وعبء التحقق المتكرر، ويعزز اتساق البيانات والامتثال.

الفروقات الأساسية: idOS مقابل أنظمة الهوية التقليدية

يكمن الفرق الرئيسي بين idOS وأنظمة الهوية المركزية التقليدية في التحكم بالبيانات وآلية الوصول إليها.

في الأنظمة التقليدية، تتحكم المنصات في بيانات المستخدم، ما يحد من سيطرة المستخدم. أما في idOS، فيتحكم المستخدمون في بياناتهم ولا يُمنح الوصول إلا بعد موافقتهم.

كما تفتقر الأنظمة التقليدية إلى إعادة الاستخدام بين المنصات، بينما يوفر idOS قابلية نقل الهوية من خلال طبقة بيانات موحدة.

تجعل هذه الفروقات من idOS الحل الأمثل لبيئة Web3 التعاونية متعددة التطبيقات.

الملخص

يعتمد idOS على التخزين المشفر والوصول القائم على الموافقة لبناء شبكة بيانات هوية لامركزية، ما يمكّن المستخدمين من التحكم الكامل في بياناتهم وإعادة استخدامها بأمان بين التطبيقات. وتتمثل نقاط القوة الأساسية في تقليل كلفة التحقق من الهوية، وتعزيز الخصوصية، وتوفير بنية تحتية للهوية قابلة للتوسع للعملات المستقرة والتمويل على السلسلة.

الأسئلة الشائعة

ما هو إذن الوصول في idOS؟

إذن الوصول هو آلية موافقة على وصول البيانات تتيح للمستخدمين التحكم في من يمكنه الوصول إلى بيانات هويتهم ونطاق هذا الوصول. وهو يمثل جوهر السيادة على البيانات في idOS.

هل يخزن idOS بيانات المستخدمين كنص عادي؟

لا. جميع البيانات تُشفّر قبل تخزينها في الشبكة. لا يمكن للعقد الوصول إلى المعلومات كنص عادي؛ ولا يتم فك التشفير أو تقديم نتائج التحقق إلا بعد موافقة المستخدم.

كيف يمكّن idOS إعادة استخدام KYC؟

من خلال تشفير وتخزين بيانات الهوية التي تم التحقق منها في الشبكة، يمكن للمستخدمين منح منصات أخرى إذن استخدام هذه البيانات دون الحاجة لتقديمها كل مرة.

كيف يختلف idOS عن قواعد البيانات التقليدية؟

تخضع قواعد البيانات التقليدية لتحكم المنصات، بينما يعتمد idOS على التخزين اللامركزي وموافقة المستخدمين، ما ينقل التحكم بالبيانات إلى المستخدمين أنفسهم.

ما هي التطبيقات التي تستخدم idOS؟

يُستخدم idOS بشكل أساسي في سيناريوهات تتطلب التحقق من الهوية، مثل منصات العملات المستقرة، وبروتوكولات التمويل اللامركزي (DeFi)، والخدمات المالية المتوافقة.

المقالات ذات الصلة

تحليل اقتصاديات رمز JTO: توزيع الرمز، الاستخدام، والقيمة طويلة الأجل

جيتو مقابل مارينيد: دراسة مقارنة لبروتوكولات تخزين السيولة على Solana

كاردانو مقابل إيثيريوم: التعرف على الاختلافات الأساسية بين اثنتين من أبرز منصات العقود الذكية

دور Render في AI: كيف يعزز معدل التجزئة اللامركزي الابتكار في الذكاء الاصطناعي

شرح توكنوميكس ADA: العرض، الحوافز، وحالات الاستخدام