مركز أساس إيثيريوم لأمان ما بعد الكم بعد 8 سنوات من البحث

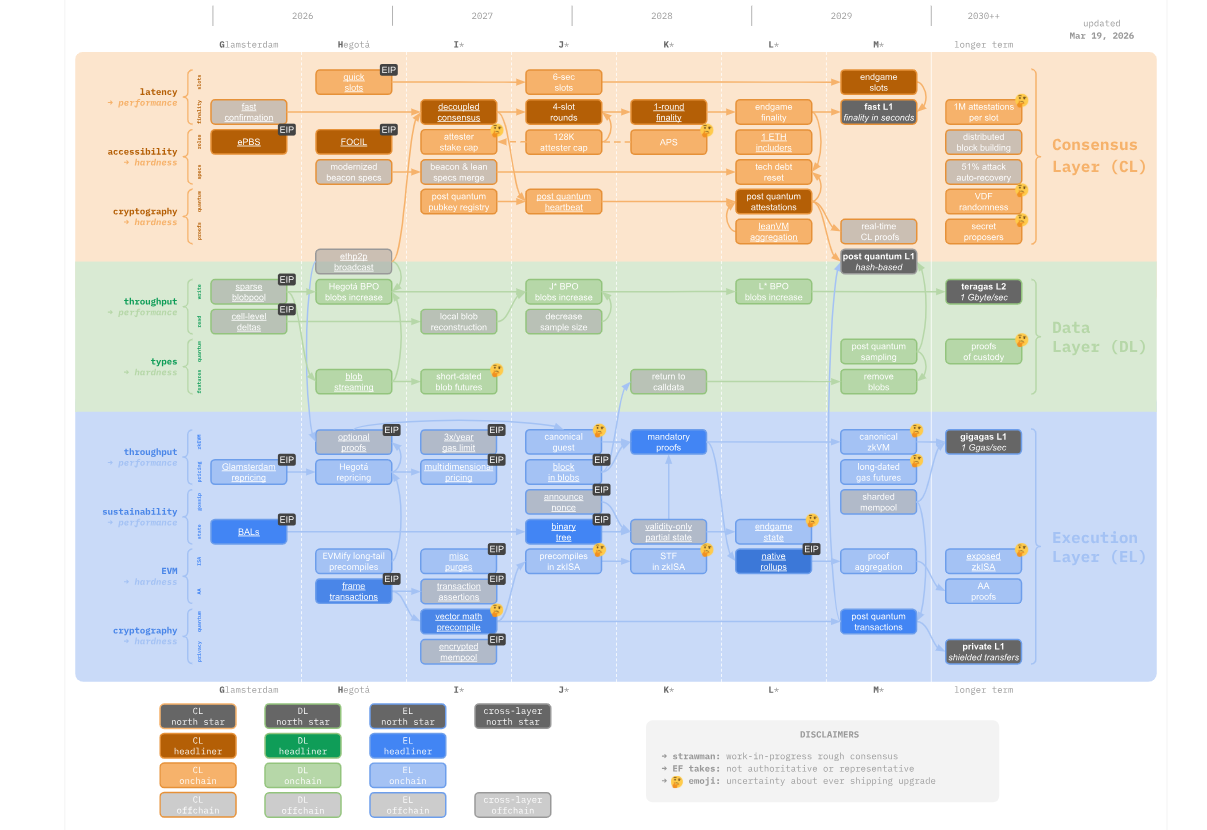

خارطة طريق جديدة لإيثريوم تحدد مسارًا مرحليًا نحو أمان مقاوم للكموم مع ترقيات تدريجية عبر طبقات الشبكة الأساسية.

تتضح خطط أمان إيثريوم على المدى الطويل بشكل أكثر وضوحًا للجمهور. أطلقت مؤسسة إيثريوم مركزًا مخصصًا للأمان بعد الكموم. يجمع هذا المركز سنوات من البحث ويحدد الأولويات الرئيسية عبر طبقات النظام الأساسية.

مؤسسة إيثريوم تستهدف التهديدات الكمومية بمركز أبحاث جديد

أطلقت مؤسسة إيثريوم موقعًا إلكترونيًا جديدًا مخصصًا لجهودها في الأمان بعد الكموم. يُعد هذا المنصة مركزًا للبحث والتطوير بهدف إعداد إيثريوم للمخاطر المحتملة التي يفرضها الحوسبة الكمومية.

من المتوقع أن تتحدى الحواسيب الكمومية التشفير العام الحالي، الذي يدعم أمان البلوكتشين. من خلال تجميع عملها في مكان واحد، توفر المؤسسة رؤية أوضح لاستراتيجيتها طويلة المدى لمواجهة هذه التهديدات الناشئة.

اليوم، يطلق عدة فرق في EF https://t.co/L9ZOUoRNNB, مصدرًا مخصصًا لجهود إيثريوم في الأمان بعد الكموم.

بدأ الأمر بأبحاث مبكرة حول تجميع التوقيعات المستند إلى STARK في 2018، وتطور ليصبح جهدًا منسقًا متعدد الفرق، وكل ذلك مفتوح المصدر.…

— مؤسسة إيثريوم (@ethereumfndn) 24 مارس 2026

وفقًا للمؤسسة، يعود العمل إلى ثمانية أعوام مضت ويشمل أبحاثًا مبكرة في 2018 حول تجميع التوقيعات المستند إلى STARK.

يرى باحثو EF أن القضية تمثل تحديًا طويل الأمد. يعتقدون أن إيثريوم بحاجة إلى البقاء آمنًا لعقود، بل لقرون. على الرغم من أن الحواسيب الكمومية ليست تهديدًا فوريًا، إلا أن الانتظار طويلاً قد يخلق مخاطر.

بدلاً من ترقية واحدة، ستتم العملية تدريجيًا عبر النظام بأكمله. الهدف هو بناء مرونة في تصميم إيثريوم، بحيث يمكن تحديث طرق الأمان مع مرور الوقت دون تعطيل الشبكة.

يركز العمل على طبقة التنفيذ على كيفية توقيع المستخدمين للمعاملات وتأمين حساباتهم. يشجع الباحثون على التحول التدريجي إلى طرق مقاومة للكموم باستخدام التجريد الحسابي.

نقاط رئيسية في خارطة طريق EF لمراحل تطور الشبكة

في الشهر الماضي، حذر مؤسس إيثريوم فيتاليك بوتيرين من أن الحوسبة الكمومية قد تشكل مخاطر على أجزاء رئيسية من الشبكة. جاءت تعليقاته مع تقديم مؤسسة إيثريوم لخريطتها طويلة المدى “سترووماب”.

وفقًا للموقع الإلكتروني الجديد، يخطط البروتوكول لإطلاق معالم على مراحل. أولاً، سجل للمفاتيح المقاومة للكموم، ثم دعم لرسائل المدققين المقاومة للكموم، وأخيرًا نظام توافق كامل مقاوم للكموم.

كما يدرس الباحثون كيفية تأمين توفر البيانات وطرق تخزين البيانات المستقبلية باستخدام نهج تشفير مماثل.

_مصدر الصورة: سترووماب

وفي الوقت نفسه، تظهر خارطة طريق بروتوكول EF الاتفاق الحالي بين فرق الهندسة المعمارية في الشركة. ومع ذلك، فهي عرضة للتغيير مع تقدم البحث والتطوير. ستُتخذ القرارات النهائية من خلال عملية الحوكمة المفتوحة لإيثريوم، مثل المناقشات بين المطورين الأساسيين.

مبادرة الأمان تتوسع مع الأسئلة الشائعة وورشة البحث

إلى جانب خارطة الطريق، يتضمن الموقع قسم أسئلة شائعة مفصل يوضح تفكير مؤسسة إيثريوم الحالي حول الأمان بعد الكموم. كما يؤكد أن المؤسسة لا تسيطر على إيثريوم ولا تحدد سياسة البروتوكول بشكل مستقل.

لا تزال التغييرات على البروتوكول تمر عبر عمليات المجتمع المفتوحة، مثل جميع مطوري النواة.

يهم هذا التمييز لأن نقل إيثريوم إلى تقنية مقاومة للكموم سيستغرق وقتًا. من المحتمل أن يتطلب سنوات من البحث والاختبار واتفاق المجتمع، وليس قرارًا واحدًا.

بالإضافة إلى ذلك، يروج الموقع أيضًا لورشة البحث الثانية السنوية حول الأمان بعد الكموم، المقررة من 9 إلى 12 أكتوبر 2026 في كامبريدج، المملكة المتحدة. ستجمع الفعالية الباحثين والمطورين والمشاركين المؤسساتيين لمناقشة التشفير بعد الكموم والأنظمة اللامركزية.