Known-plaintext attacks, explained

Understanding a known-plaintext attack

A known-plaintext attack (KPA) occurs when a hacker uses pairs of both encrypted and unencrypted data to figure out the encryption algorithm or key.

In this attack, the hacker has access to both the encrypted data (ciphertext) and the original unencrypted version (plaintext). By comparing the two, the attacker tries to discover the encryption method or key.

For example, if the word “blockchain” is encrypted as “eorfnfkdlq,” knowing this pair could help the attacker decode other parts of the message that use the same key. This shows how, in some encryption methods, even a small amount of information can help break the encryption.

This attack takes advantage of weaknesses in encryption techniques, allowing attackers to identify patterns or relationships between the plaintext and ciphertext. If not properly safeguarded, known-plaintext attacks can undermine the security of an encryption system.

Two common techniques for exploiting plaintext and ciphertext are frequency analysis and pattern matching:

- [ ] Frequency analysis: Attackers use simple encryption methods where each letter or symbol is replaced with a specific one. By comparing the frequency of letters or patterns in the plaintext and ciphertext, attackers can uncover the key or decode the rest of the message.

- [ ] Pattern matching: Bad actors look for repeating patterns. If the same plaintext results in the same ciphertext, they can identify trends in the encrypted text and use them to figure out the encryption algorithm, ultimately decrypting the entire message.

How does a known-plaintext attack work?

The attacker can use this known pair to “reverse engineer” the encryption method. Even if they don’t know the exact key or algorithm at first, just having access to this one pair of plaintext and ciphertext gives them a foothold to start cracking the encryption.

So, the more pairs the attacker has, the easier it becomes to figure out the encryption method and key, making it much easier to decrypt other messages that are encrypted using the same method.

Let’s understand how the attack might work, continuing the previous “blockchain” and “eorfnfkdlq” pair example:

Steps in a known-plaintext attack

- [ ] Collecting known pairs: Attackers gather pairs of plaintext and their corresponding ciphertext. These can be obtained through intercepted communications, data leaks or other means.

- [ ] Analyzing the pattern: The attacker compares the letters in the plaintext (“blockchain”) to the corresponding letters in the ciphertext (“eorfnfkdlq”). By studying how each letter in the plaintext transforms into a different letter in the ciphertext, the attacker might notice a pattern. For example, the letter “b” turns into “e,” “l” turns into “o” and so on.

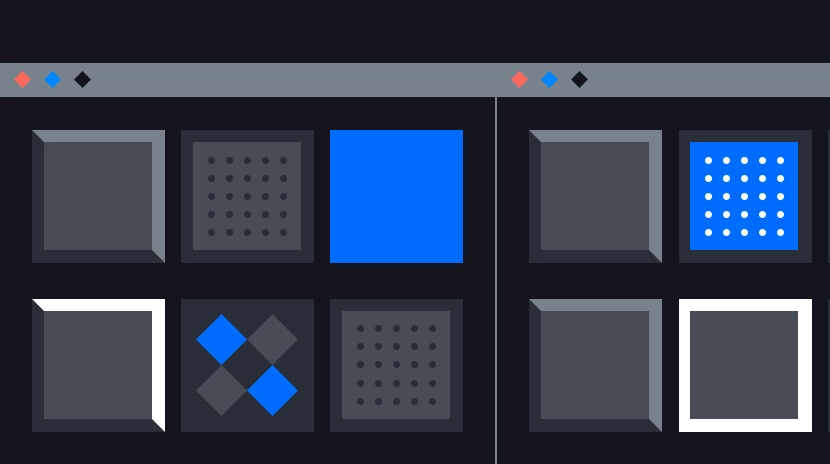

- [ ] Guessing the cipher: Based on the changes between the plaintext and ciphertext, the attacker can make educated guesses about the encryption algorithm. For example, if the letters are shifted by a fixed number of positions, the attacker might notice that each letter in “blockchain” has been shifted by a certain number of places in the alphabet. For example, in a Caesar cipher, you might shift each letter by three positions, as seen in the image above.

- [ ] Breaking the encryption: Once the attacker figures out the pattern or encryption rule, they can apply that knowledge to decrypt other parts of the message or even future messages that use the same key or algorithm.

Did you know? The Caesar cipher method is named after Julius Caesar, who used it for his private messages.

Chosen-plaintext attacks (CPA) vs. known-plaintext attacks (KPA)

Chosen-plaintext attacks involve adversaries selecting plaintext and analyzing the corresponding ciphertext, whereas known-plaintext attacks occur when attackers possess partial knowledge of the plaintext.

In simple terms, the key difference between CPA and KPA is:

- [ ] Chosen-plaintext attacks: Attackers can select or choose the plaintext they want and study how it is encrypted into ciphertext.

- [ ] Known-plaintext attacks: Attackers already have access to some plaintext-ciphertext pairs and use this information to analyze the encryption, without having selected the plaintext themselves.

Understanding these distinctions is essential for developing strong cryptographic defenses.

Did you know? Phishing is a deceptive technique where attackers trick individuals into revealing sensitive information, such as passwords, by pretending to be trustworthy sources, whereas plaintext simply refers to data or messages that are unencrypted and readable by anyone.

How to protect against a known-plaintext attack?

To safeguard against known-plaintext attacks, adopt strong encryption algorithms, manage encryption keys securely, use unique keys per session, and add randomness to encryption processes to enhance protection against attacks.

Choose encryption algorithms that can withstand known-plaintext attacks by using strong encryption techniques. By preventing patterns in the plaintext from correlating with patterns in the ciphertext, modern cryptographic algorithms like the Advanced Encryption Standard (AES) are made to survive such attacks. AES is a widely used symmetric encryption algorithm known for its security and efficiency.

Securely manage encryption keys to avoid unauthorized access. Use secure key repositories, rotate your keys frequently and use strong key generation techniques. Additionally, avoid encrypting discrete, predictable chunks of data. To stop an attacker from using known pairs, encrypt the entire message or file.

Moreover, use various keys for various sessions and endeavors. The impact of a known-plaintext attack is reduced because each session will use a different encryption key. Also, maintain the most recent versions of your systems, libraries and encryption software. Security fixes that repair vulnerabilities are frequently included in updates.

Before encrypting the plaintext of the data, add a cryptographic salt — a random value — to it. This makes each encryption unique, even when encrypting the same plaintext multiple times. In addition, avoid encryption methods that are known to be vulnerable to known-plaintext attacks. That said, perform proper due diligence when selecting encryption algorithms.

Disclaimer:

- This article is reprinted from [cointelegraph]. All copyrights belong to the original author [Onkar Singh]. If there are objections to this reprint, please contact the Gate Learn team, and they will handle it promptly.

- Liability Disclaimer: The views and opinions expressed in this article are solely those of the author and do not constitute any investment advice.

- Translations of the article into other languages are done by the Gate Learn team. Unless mentioned, copying, distributing, or plagiarizing the translated articles is prohibited.

Related Articles

Top 10 NFT Data Platforms Overview

7 Analysis Tools for Understanding NFTs

What Is Technical Analysis?

What is Tronscan and How Can You Use it in 2025?

Top 20 Crypto Airdrops in 2025