¿Cómo opera idOS? Un análisis detallado del flujo de trabajo completo, desde el almacenamiento de datos hasta la aprobación de acceso

En los entornos tradicionales de internet, los datos de identidad de los usuarios suelen almacenarse de forma centralizada por las plataformas, lo que genera problemas como silos de datos, verificaciones repetidas y filtraciones de privacidad. Esto es especialmente crítico en los servicios financieros, donde los usuarios deben completar KYC (Verificación de identidad) varias veces en distintas plataformas. Además de reducir la eficiencia, esto incrementa el riesgo de uso indebido de datos. Con la expansión de las aplicaciones blockchain, este modelo se ha convertido en un importante obstáculo para la experiencia y el cumplimiento normativo en Web3.

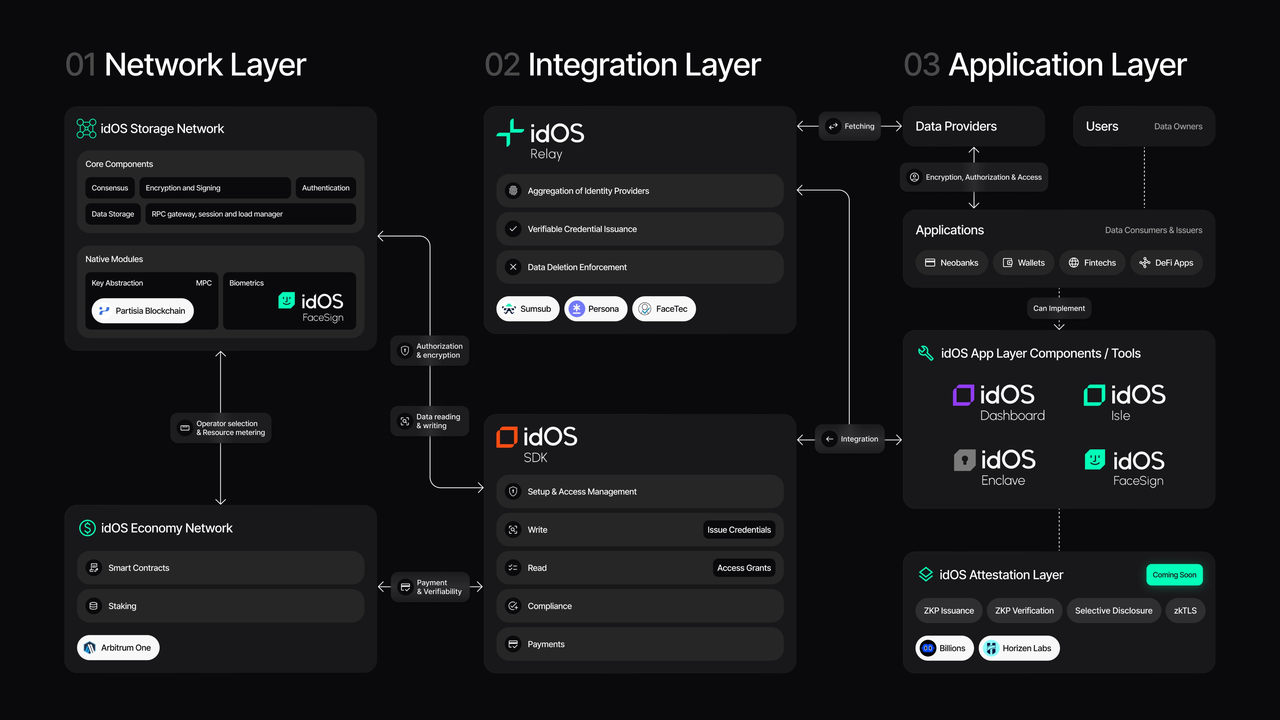

idOS fue creado para resolver estos desafíos, actuando como la “capa descentralizada de datos de identidad” para Web3. Al dar a los usuarios control sobre sus datos de identidad e incorporar almacenamiento cifrado con acceso basado en aprobación, idOS permite compartir información de identidad de forma segura y fluida entre múltiples aplicaciones. Este enfoque no solo mejora la experiencia de usuario, sino que también proporciona soporte fundamental para stablecoins, DeFi y aplicaciones financieras conformes.

Lógica central de idOS: del almacenamiento a la aprobación

idOS opera como un ciclo completo de vida de datos, abarcando cinco etapas clave: generación → almacenamiento → solicitud → aprobación → uso.

Cuando un usuario accede a una aplicación, primero debe completar un proceso de verificación de identidad, normalmente gestionado por agencias de verificación profesional (Emisores) como proveedores de servicios KYC. Una vez verificada, la información de identidad del usuario se cifra y se almacena en la red descentralizada de idOS.

A diferencia de las bases de datos tradicionales, estos datos no están bajo el control de una sola plataforma. En su lugar, se distribuyen de forma cifrada entre los nodos de la red. Los usuarios gestionan los permisos de acceso mediante su Clave privada o credenciales de identidad, lo que permite la verdadera autocustodia de sus datos.

Cuando otra aplicación (Consumidor) necesita usar estos datos de identidad, no puede acceder directamente a ellos; debe enviar una solicitud de acceso. La solicitud especifica el tipo de datos requerido y el uso previsto, como “verificar si el usuario ha completado KYC” o “confirmar el país del usuario”.

En este punto, entra en juego el mecanismo central de idOS—Access Grant. Los usuarios pueden aprobar o rechazar la solicitud y decidir el alcance de la aprobación (por ejemplo, campos específicos o límites de tiempo). Solo después de la aprobación, la aplicación recibe los datos descifrados o la prueba de verificación.

Este proceso garantiza que los usuarios siempre controlen sus datos, permitiendo la reutilización de la identidad entre plataformas.

Almacenamiento de datos en idOS: cifrado y distribuido por diseño

idOS combina cifrado con una arquitectura distribuida para el almacenamiento de datos. Los datos de identidad se cifran antes de ser escritos en la red, asegurando que incluso a nivel de nodo, la información en texto plano sea inaccesible.

Los nodos de la red de almacenamiento mantienen la disponibilidad y seguridad de los datos, pero no pueden descifrarlos. Este diseño protege la privacidad y elimina el riesgo de punto único de fallo típico del almacenamiento centralizado.

Los datos suelen almacenarse en un formato estructurado—como documentación de identidad, información de dirección o estado de cumplimiento—permitiendo la integración estandarizada entre distintas aplicaciones. Esta estructura proporciona la base para datos de identidad composables.

Access Grant: mecanismo central de aprobación de idOS

Access Grant es una de las funciones más críticas de idOS, definiendo cómo se accede y utiliza la información.

Todo acceso a datos requiere aprobación del usuario, con control granular. Los usuarios pueden decidir no solo si aprueban el acceso, sino también:

- Qué datos pueden ser accedidos

- El periodo de tiempo para el acceso

- Si se permite el uso repetido

Este modelo actúa como una “capa de permisos de datos”, separando la propiedad de los datos de los derechos de uso y permitiendo una gestión flexible de la privacidad.

Para las aplicaciones, esto significa que no necesitan almacenar datos sensibles de los usuarios; simplemente solicitan aprobación según sea necesario. Esto reduce significativamente los riesgos de cumplimiento de datos.

Participantes y flujo de datos

La red idOS incluye cuatro participantes principales, formando un sistema completo de flujo de datos.

Los usuarios poseen y controlan sus datos, gestionando aprobaciones y permisos de acceso.

Los emisores verifican los datos, generando información de identidad confiable como comprobaciones KYC o de cumplimiento.

Los consumidores utilizan los datos—como plataformas de trading, aplicaciones de stablecoin o protocolos DeFi—mediante la solicitud de aprobación.

Los operadores de nodos mantienen las operaciones de la red, asegurando el almacenamiento y la disponibilidad de los datos.

El flujo típico de datos: Usuario → Emisor (verificación) → Almacenamiento cifrado → Solicitud del consumidor → Aprobación del usuario → Uso de los datos.

Este proceso puede repetirse en diferentes aplicaciones, permitiendo la reutilización de datos de identidad en todo el ecosistema.

Ejemplo de flujo de trabajo: reutilización de KYC con idOS

El valor de idOS es especialmente evidente en la reutilización de KYC.

Una vez que el usuario completa la verificación de identidad en una plataforma, sus datos se almacenan en la red idOS. Al acceder a otra plataforma que requiere KYC, el usuario no necesita volver a enviar documentación; simplemente autoriza el uso de sus datos existentes a través de idOS.

Cuando la nueva plataforma envía una solicitud y el usuario la aprueba, el sistema devuelve el resultado de la verificación o la información necesaria. Esto suele ocurrir en segundo plano, creando una experiencia de “verificación con un solo clic”.

Este enfoque reduce el coste y la fricción de las verificaciones repetidas, mejorando la consistencia y el cumplimiento de los datos.

Diferencias clave: idOS vs. sistemas tradicionales de identidad

La diferencia central entre idOS y los sistemas tradicionales centralizados de identidad reside en el control y acceso a los datos.

En los sistemas tradicionales, las plataformas controlan los datos de los usuarios, limitando el control del usuario. En idOS, los usuarios controlan sus datos y el acceso solo se concede mediante aprobación.

Los sistemas tradicionales también carecen de reutilización entre plataformas, mientras que idOS permite la portabilidad de la identidad mediante una capa unificada de datos.

Estas diferencias hacen que idOS sea ideal para el entorno colaborativo y multiaplicación de Web3.

Resumen

idOS utiliza almacenamiento cifrado y acceso basado en aprobación para construir una red descentralizada de datos de identidad, permitiendo a los usuarios controlar y reutilizar sus datos de forma segura entre aplicaciones. Sus principales ventajas son la reducción de costes de verificación de identidad, la mejora de la privacidad y la provisión de una infraestructura de identidad escalable para stablecoins y finanzas on-chain.

Preguntas frecuentes

¿Qué es idOS Access Grant?

Access Grant es un mecanismo de aprobación de acceso a datos que permite a los usuarios controlar quién puede acceder a sus datos de identidad y el alcance del acceso. Es la base de la soberanía de datos en idOS.

¿idOS almacena datos en texto plano de los usuarios?

No. Todos los datos se cifran antes de ser almacenados en la red. Los nodos no pueden acceder a la información en texto plano; solo se proporciona descifrado o resultados de verificación tras la aprobación del usuario.

¿Cómo permite idOS la reutilización de KYC?

Al cifrar y almacenar los datos de identidad verificados en la red, los usuarios pueden autorizar a otras plataformas a usar estos datos, evitando presentaciones repetidas.

¿En qué se diferencia idOS de las bases de datos tradicionales?

Las bases de datos tradicionales están controladas por las plataformas, mientras que idOS utiliza almacenamiento descentralizado y aprobaciones de usuario, trasladando el control de datos de las plataformas a los usuarios.

¿Qué aplicaciones usan idOS?

idOS se utiliza principalmente en escenarios que requieren verificación de identidad, incluyendo plataformas de stablecoin, protocolos DeFi y servicios financieros conformes.

Artículos relacionados

La aplicación de Render en IA: cómo el hashrate descentralizado impulsa la inteligencia artificial

Tokenómica de USD.AI: análisis detallado de los casos de uso del token CHIP y los mecanismos de incentivos

Análisis exhaustivo de los casos de uso de las monedas de privacidad: cómo se utiliza Zcash en escenarios reales

The Graph vs Chainlink: ¿En qué se diferencian estos dos protocolos líderes de infraestructura Web3?

Análisis de fuentes de rentabilidad de USD.AI: cómo los préstamos de infraestructura de IA generan rentabilidad