L’accélération de la menace quantique pour le Bitcoin remet de nouveau sous les projecteurs le plan de transition de 2010 de Satoshi Nakamoto

Le 1er avril, le « père du Bitcoin » Satoshi Nakamoto a suscité l’attention avec un billet de 2010 : sur le forum Bitcointalk, il a répondu aux risques liés au piratage du Bitcoin par des ordinateurs quantiques, en proposant une transition fluide grâce à une montée en puissance progressive des algorithmes de signatures numériques, montrant que le réseau Bitcoin disposait d’un chemin pour répondre de manière ordonnée aux menaces quantiques. Récemment, de nouvelles recherches de Google indiquent que les ordinateurs quantiques pourraient casser le chiffrement du Bitcoin plus tôt que prévu.

La réponse quantique de 2010 de Satoshi : prévoir une marge de mise à niveau plutôt que nier la menace

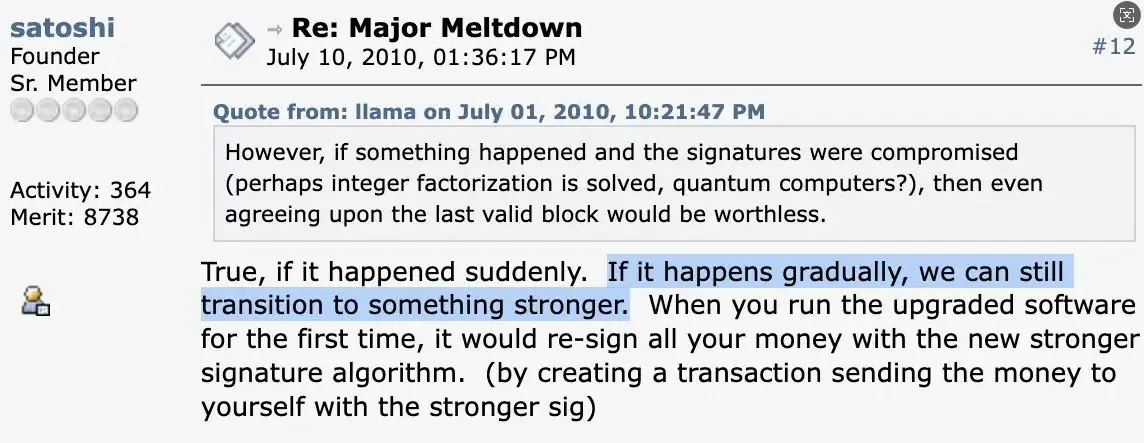

(Source : forum Bitcointalk)

(Source : forum Bitcointalk)

En 2010, un utilisateur du forum Bitcointalk a demandé à Satoshi Nakamoto : si un ordinateur quantique est assez puissant, peut-il casser l’algorithme de signature numérique à courbes elliptiques (ECDSA) sur lequel repose le Bitcoin ? La réponse de Satoshi a montré qu’il avait une réflexion de long terme sur l’évolution technique.

Il a indiqué que si la menace quantique devenait une réalité, le réseau Bitcoin pourrait transitionner de manière ordonnée vers un algorithme de clé publique plus robuste, via des mises à niveau progressives, l’ensemble du processus pouvant se dérouler de manière fluide, sans provoquer de panne du système ou de perte d’actifs. Le cœur de cette logique est le suivant : l’ECDSA n’est qu’une couche remplaçable de l’architecture de sécurité du Bitcoin, et non une base de conception immuable. Dès le départ, Satoshi avait prévu une marge d’évolution technique dans la conception du protocole.

L’évolution réelle de la menace quantique : les dernières actions de Google et de la Fondation Ethereum

Cette prise de position sur le forum de Satoshi Nakamoto a regagné de l’attention en 2026, car la menace quantique réelle s’accélère. Des recherches récentes de Google ont révélé que les ordinateurs quantiques pourraient disposer plus tôt que ne le prévoyait l’industrie de capacités de calcul menaçant la cryptographie à courbes elliptiques du Bitcoin. La Fondation Ethereum a aussi créé une équipe dédiée à la sécurité post-quantique, chargée de finaliser la mise à niveau post-quantique au niveau du protocole avant 2029, montrant que les principales chaînes publiques évaluent activement le risque quantique et mettent en place des contre-mesures de long terme.

À l’heure actuelle, la structure de sécurité du Bitcoin repose sur l’ECDSA pour protéger les clés privées des utilisateurs, et sur l’algorithme de hachage SHA-256 pour protéger la structure de la blockchain. Si un ordinateur quantique atteint une taille de qubits suffisamment importante, il pourrait, en théorie, briser la protection de l’ECDSA via l’algorithme de Shor, permettant à des attaquants disposant de capacités de calcul quantiques de falsifier des signatures de transactions.

Le chemin de mise à niveau post-quantique du Bitcoin : la direction technique est claire

La recherche en cryptographie post-quantique (Post-Quantum Cryptography) est déjà entrée dans une phase de développement accéléré à l’échelle mondiale. Le NIST (National Institute of Standards and Technology) américain a achevé la certification de plusieurs standards en cryptographie post-quantique. Les voies de mise à niveau du Bitcoin actuellement largement discutées incluent :

Remplacement des algorithmes de signature : des schémas de signatures post-quantiques déjà certifiés par le NIST, comme CRYSTALS-Dilithium, remplaçant progressivement l’ECDSA actuel, correspondant à la « montée en niveau vers un algorithme de clé publique plus robuste » décrite par Satoshi Nakamoto

Migration progressive des adresses : prévoir une fenêtre de transition pour les adresses Bitcoin existantes, afin de permettre aux détenteurs de migrer leurs actifs vers des adresses sûres post-quantiques avant l’arrivée effective de la menace quantique, réduisant ainsi l’impact sur le système

Processus de gouvernance BIP : toute mise à niveau d’algorithmes au niveau du protocole doit passer par le processus de propositions d’amélioration du Bitcoin (BIP) et obtenir un large consensus au sein de l’ensemble du réseau de la part des mineurs et des opérateurs de nœuds

Ce cadre de transition, hautement cohérent avec la voie de « mise à niveau fluide » décrite par Satoshi Nakamoto en 2010, confirme également son avance dans la conception du protocole.

Questions fréquentes

Quelle est la position précise de Satoshi Nakamoto en 2010 à propos de la menace quantique ?

Sur le forum Bitcointalk, Satoshi Nakamoto a indiqué que si un ordinateur quantique constituait une menace réelle et substantielle pour l’algorithme de signature ECDSA du Bitcoin, le réseau Bitcoin pourrait transitionner de manière ordonnée vers des algorithmes sûrs post-quantiques via une montée en niveau progressive des algorithmes de signatures numériques, sans qu’il y ait de panne systémique ni de remise à zéro des actifs.

Les ordinateurs quantiques peuvent-ils déjà casser le Bitcoin aujourd’hui ?

À l’heure actuelle, la taille des qubits des ordinateurs quantiques existants n’est pas encore suffisante pour constituer une menace réelle contre l’ECDSA du Bitcoin. Les dernières recherches de Google indiquent que la menace pourrait arriver plus tôt que prévu, mais l’industrie estime généralement qu’il reste encore plusieurs années, voire plus d’une dizaine d’années, comme fenêtre de réponse ; cela donne du temps à la communauté Bitcoin pour déployer des mises à niveau post-quantiques.

Comment la communauté Bitcoin se prépare-t-elle actuellement à faire face à la menace quantique ?

Les mises à niveau en cryptographie post-quantique ont été inscrites à l’agenda de recherche du Bitcoin et de plusieurs grandes chaînes publiques. Le NIST a finalisé la certification des standards en cryptographie post-quantique. La Fondation Ethereum a aussi constitué une équipe de sécurité post-quantique et fixé un calendrier de mise à niveau concret. Toute mise à niveau de protocole du Bitcoin doit passer par le processus BIP et par le consensus de l’ensemble du réseau ; la période de transition est plus longue, mais la voie technique devient de plus en plus claire.