L’exploit du protocole de dérive d’Elliptic, 286 millions de dollars, lié à des pirates informatiques nord-coréens

La société d’analytics blockchain Elliptic a déclaré, le 2 avril 2026, que l’exploit de $286 millions du protocole Drift, basé sur Solana, présente plusieurs indicateurs impliquant le groupe de hackers DPRK, parrainé par l’État nord-coréen, marquant ce qui serait la dix-huitième attaque de ce type suivie par Elliptic cette année.

La société d’analytics blockchain Elliptic a déclaré, le 2 avril 2026, que l’exploit de $286 millions du protocole Drift, basé sur Solana, présente plusieurs indicateurs impliquant le groupe de hackers DPRK, parrainé par l’État nord-coréen, marquant ce qui serait la dix-huitième attaque de ce type suivie par Elliptic cette année.

L’exploit du 1er avril, le plus gros piratage DeFi de 2026 à ce jour, a fait chuter la valeur totale immobilisée (TVL) de Drift d’environ $550 millions à moins de $250 millions. La conduite on-chain, les méthodes de blanchiment et les signaux au niveau du réseau reproduisaient des opérations antérieures liées à l’État.

Elliptic identifie un comportement on-chain prémédité et des schémas de blanchiment inter-chaînes

L’analyse d’Elliptic pointe une activité qui semble « préméditée et soigneusement orchestrée », avec des transactions de test précoces et des portefeuilles pré-positionnés avant l’événement principal. Le portefeuille de l’attaquant a été créé environ huit jours avant l’exploit et a reçu un petit transfert de test depuis un coffre (vault) de Drift au cours de cette période, ce qui suggère une planification en amont.

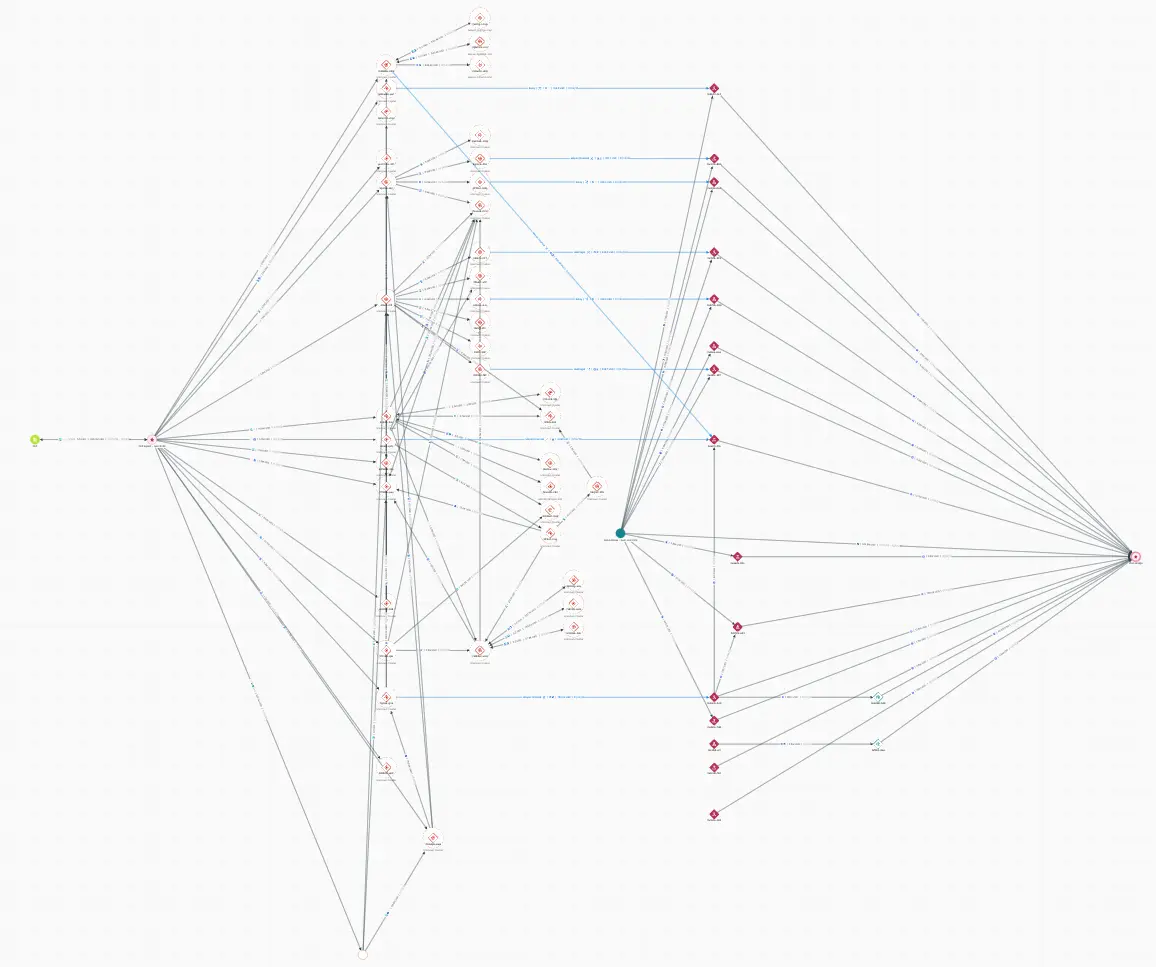

(Source: Elliptic Investigator)

(Source: Elliptic Investigator)

Une fois exécutés, les fonds ont été consolidés et échangés rapidement, pontés entre différentes chaînes, puis convertis en actifs plus liquides. Cela reflète un flux de blanchiment structuré et répétable, conçu pour dissimuler l’origine tout en conservant le contrôle. L’attaquant a vidé trois coffres essentiels : les coffres JLP Delta Neutral, SOL Super Staking et BTC Super Staking. Le plus grand transfert unique a impliqué environ 41,7 millions de tokens JLP, d’une valeur d’environ $155 millions au moment du vol. Parmi les autres actifs dérobés figurent USDC, SOL, cbBTC, wBTC et des tokens de liquid staking.

Dans l’heure suivant le début de l’attaque, l’attaquant a siphonné systématiquement la grande majorité de la liquidité de Drift en retirant des actifs depuis plusieurs coffres de protocole. D’après la société de sécurité blockchain PeckShield, la cause préliminaire semble être une compromission des clés privées d’administrateur du protocole. Cela a donné à l’attaquant un accès privilégié pour initier des retraits et modifier les contrôles administratifs.

Le modèle de compte Solana complique l’enquête sur un exploit multi-actifs

Elliptic note que le modèle de compte de Solana constitue un défi central pour les enquêteurs. Comme chaque actif est détenu dans un compte de token distinct, l’activité associée à un seul acteur peut sembler fragmentée entre plusieurs adresses. L’attaquant a vidé plus de 15 types de tokens dans plusieurs coffres, ce qui signifie que les JLP, USDC, SOL, cbBTC et autres actifs volés par l’attaquant se trouvent chacun dans des adresses on-chain distinctes.

Les fournisseurs d’analytics qui traitent ces adresses comme sans lien verront des fragments de l’activité de l’attaquant, et non l’image complète. L’approche de clustering d’Elliptic relie les comptes de token à une seule entité, permettant d’identifier l’exposition, quelle que soit l’adresse examinée. L’affaire met aussi en évidence le fait que le blanchiment est devenu intrinsèquement inter-chaînes : des fonds passent de Solana à Ethereum et au-delà, ce qui nécessite des capacités complètes de traçage inter-chaînes.

Le vol de crypto lié à la DPRK s’intensifie alors qu’Elliptic suit $300 millions volés en 2026

Si cela est confirmé, cet incident représenterait le dix-huitième acte lié à la DPRK qu’Elliptic a suivi en 2026, avec plus de $300 millions volés jusqu’à présent. On pense que des acteurs liés à la DPRK ont volé plus de $6,5 milliards de cryptoactifs ces dernières années. Le gouvernement américain a lié ces vols au financement du programme d’armes de destruction massive de la Corée du Nord.

En décembre 2025, un rapport de Chainalysis a révélé que des hackers DPRK ont volé un montant record de $2 milliards de crypto en 2025, dont la brèche Bybit de $1,4 milliard, représentant une hausse de 51 % par rapport à l’année précédente. Le Département du Trésor américain a réitéré le mois dernier que la Corée du Nord utilise des actifs volés pour financer son programme d’armes.

L’exploit de Drift se produit aussi dans un contexte d’escalade plus large d’activités liées à la DPRK visant l’écosystème crypto, notamment un récent compromis de la chaîne d’approvisionnement du paquet npm axios, que Google a attribué à l’acteur de menace DPRK UNC1069.

Le protocole Drift a confirmé l’exploit sur X, indiquant qu’il subissait une « attaque active » et que les dépôts et les retraits avaient été suspendus. L’équipe coordonne avec plusieurs sociétés de sécurité, des ponts inter-chaînes et des échanges pour contenir l’incident. Le token de Drift a chuté de plus de 40 %, passant d’environ $0,06 depuis le piratage.

FAQ

Combien a été volé lors de l’exploit du protocole Drift et qui est suspecté ?

Environ $286 millions ont été volés au protocole Drift le 1er avril 2026. Elliptic a identifié plusieurs indicateurs suggérant une implication du groupe de hackers DPRK parrainé par l’État nord-coréen, notamment un comportement on-chain prémédité et des schémas de blanchiment compatibles avec des opérations antérieures liées à l’État.

Qu’est-ce qui a rendu l’ exploit de Drift particulièrement difficile à tracer ?**

L’attaquant a vidé plus de 15 types de tokens dans plusieurs coffres. Le modèle de compte de Solana crée des comptes de token distincts pour chaque type d’actif détenu par une seule entité, ce qui signifie que les différents actifs volés par l’attaquant se trouvent chacun dans des adresses on-chain distinctes. Sans regrouper ces adresses (clustering), les enquêteurs voient des fragments plutôt que l’image complète de l’attaque.

Comment cet incident s’inscrit-il dans des tendances plus larges de piratage lié à la DPRK ?

Si cela est confirmé, ce serait le dix-huitième acte lié à la DPRK qu’Elliptic a suivi en 2026, avec plus de $300 millions volés jusqu’à présent. On pense que des acteurs liés à la DPRK ont volé plus de $6,5 milliards de cryptoactifs ces dernières années, et le gouvernement américain lie ces vols au financement du programme d’armes de destruction massive du pays.