Mise à niveau du contrat Resolv Labs, destruction forcée de 36,73 millions de jetons USR du pirate

Le protocole de cryptographie Resolv Labs a procédé, le 6 avril, à une mise à niveau via des contrats intelligents, forçant la destruction des 36,73 millions d’USR stables détenues par l’adresse de l’attaquant. Il s’agit de l’avancement le plus récent des mesures prises après l’incident d’attaque par faille de minage survenu le 22 mars. L’attaquant a utilisé la clé privée du service de gestion des clés AWS KMS (gestion des clés) en coulisses qui a été divulgué, afin de miner 80 millions d’USR non garantis avec une garantie initiale de moins de 200k dollars.

Récapitulatif de l’attaque : comment la clé AWS divulguée a entraîné des pertes systémiques

Selon l’analyse de Chainalysis, le point d’entrée central de cette attaque réside dans une clé privée AWS KMS (Key Management Service) divulguée au sein de l’infrastructure d’autorisation hors chaîne de la blockchain Resolv. L’attaquant utilise cette clé pour contourner le mécanisme d’autorisation de minage et réaliser, on-chain, deux transactions principales de minage : 50 millions d’USR et 30 millions d’USR, avec une garantie initiale ne s’élevant qu’à 100k à 200k dollars en USDC.

Chemin de conversion des fonds de l’attaque

Mintage (minage) : minage de 80 millions d’USR non garantis avec une garantie de moins de 200k dollars

Conversion : emballer (wrapper) l’USR en wstUSR (version encapsulée et mise en gage), puis convertir progressivement en d’autres stablecoins

Encaissement : conversion finale en environ 11 409 ETH, d’une valeur d’environ 24,48 millions de dollars

Impact sur le prix : une grande quantité de tokens non garantis a afflué dans les pools de liquidité DeFi, et l’USR a chuté temporairement jusqu’à 0,14 dollar

Chainalysis indique que la faiblesse fondamentale de cette attaque réside dans le fait que le système de minage de Resolv ne dispose ni de limite de minage on-chain ni de mécanismes de vérification on-chain, s’appuyant entièrement sur des signatures hors chaîne pour autoriser les opérations. Une fois la clé privée divulguée, cela crée immédiatement une exposition systémique.

Actions de réponse de Resolv Labs : mise à niveau du contrat et confirmation de la limite des pertes

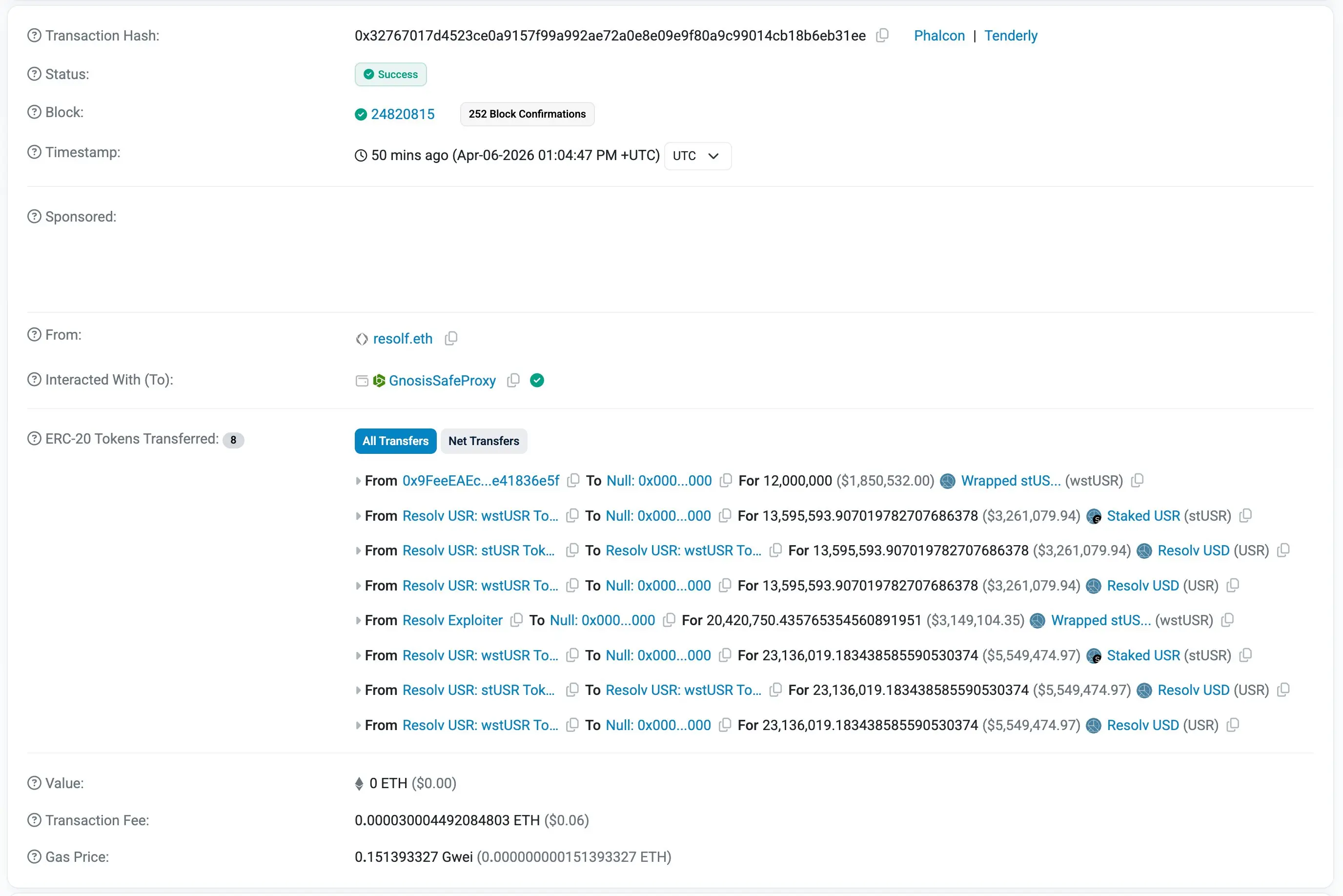

(Source : Etherscan)

(Source : Etherscan)

Les analystes on-chain, Yu Jin (restes de l’incendie), ont observé que Resolv Labs, le 6 avril, a procédé à une mise à niveau de contrat afin de forcer la destruction de 36,73 millions d’USR depuis l’adresse de l’attaquant. En combinant cette action avec les mesures précédentes, l’équipe Resolv a retiré, via plusieurs mises à niveau de contrats, environ 46 millions d’USR de l’adresse de l’attaquant.

Cependant, une partie des fonds, retirés par l’attaquant sous forme d’ETH, ne peut pas être récupérée. L’accord a finalement confirmé une perte économique réelle d’environ 34 millions de dollars. Resolv Labs souligne qu’« bien que la faille ait entraîné un sur-mintage de 80 millions d’USR », le pool de garanties du protocole « reste intact ».

Cet événement met également en évidence la double nature du mécanisme de contrôle des contrats privilégiés : le même pouvoir de mise à niveau peut être utilisé par l’attaquant pour déclencher une crise, et également par la partie contractante pour une limitation de pertes d’urgence. Cette caractéristique constitue un risque de gouvernance à long terme pour des protocoles DeFi qui se présentent nominalement comme décentralisés.

Alerte de sécurité DeFi : l’infrastructure hors chaîne est le prochain grand champ d’attaque

Bien que Resolv ait passé 18 audits de sécurité, les lacunes de protection de l’infrastructure AWS hors chaîne ont tout de même entraîné des pertes à grande échelle, mettant en lumière un angle mort structurel dans le périmètre actuel des audits de sécurité DeFi.

Des chercheurs en sécurité indiquent que, si des outils de surveillance on-chain en temps réel comme Hexagate avaient été déployés, un ratio anormal de minage aurait pu être signalé automatiquement et l’exécution du contrat aurait pu être suspendue tôt, réduisant ainsi nettement l’ampleur des pertes. La leçon centrale de cet événement est la suivante : le cadre de sécurité d’un protocole DeFi doit intégrer, au même niveau de priorité que l’audit des contrats intelligents, des mécanismes de rotation des clés backend, le contrôle d’accès à l’infrastructure cloud et un mécanisme d’arrêt automatique en cas de transactions anormales.

FAQ

Comment Resolv Labs force-t-il la destruction des USR détenues par les hackers ?

Resolv Labs exécute l’opération de destruction forcée de tokens sur l’adresse de l’attaquant via un mécanisme de mise à niveau du contrat intelligent. Cette action dépend des droits du gestionnaire privilégié du protocole ; elle peut être exécutée on-chain sans le consentement de l’attaquant, fournissant une mesure d’intervention d’urgence centralisée.

Quel est le montant réel des pertes liées à cette faille Resolv ?

L’attaquant a déjà converti environ 34 millions d’USR en 11 409 ETH (environ 24,48 millions de dollars) et a transféré ces fonds ; cette portion ne peut pas être récupérée. Les pertes nettes réelles confirmées par le protocole sont d’environ 34 millions de dollars. Les 36,73 millions d’USR détruites par Resolv Labs correspondent aux positions restantes de l’attaquant qui n’ont pas encore été encaissées.

Quelles incidences cette attaque a-t-elle eues sur l’ancrage (peg) de l’USR ?

Après l’attaque, l’USR a chuté jusqu’à 0,14 dollar. Puis, après des fluctuations entre 0,23 et 0,27 dollar, elle a progressivement rebondi. Resolv Labs indique que le pool de garanties est intact, mais que cet événement a déjà causé un choc structurel sur la confiance du marché dans l’ancrage de l’USR, et a conduit le protocole à suspendre son fonctionnement et à lancer un plan de reprise.