LiteLLM incident de piratage : 500 000 certificats divulgués, les portefeuilles cryptographiques risquent d'être volés, comment vérifier si vous êtes touché ?

Auteur : HIBIKI, Ville Cryptographique

LiteLLM a subi une attaque de la chaîne d’approvisionnement, des centaines de Go de données et 500 000 identifiants ont été divulgués

Avec un volume de téléchargements atteignant jusqu’à 3,4 millions par jour, le package open source d’IA LiteLLM est un pont essentiel pour de nombreux développeurs reliant plusieurs modèles de langages de grande taille (LLM), mais il est récemment devenu la cible des hackers. Kaspersky estime que cette attaque a exposé plus de 20 000 dépôts de code à des risques, et les hackers affirment avoir volé des centaines de Go de données sensibles et plus de 500 000 identifiants de comptes, ce qui a eu un impact grave sur le développement de logiciels mondiaux et les environnements cloud.

Après une enquête menée par des experts en cybersécurité, il a été découvert que l’origine de l’incident des hackers de LiteLLM était un outil de cybersécurité open source utilisé par de nombreuses entreprises pour scanner les vulnérabilités du système, Trivy.

C’est une attaque typique de la chaîne d’approvisionnement en nid d’abeille (Supply Chain Attack), où les hackers exploitent des outils de confiance en amont dont la cible dépend pour insérer discrètement du code malveillant, comme empoisonner la source d’une usine de traitement d’eau, piégeant ainsi tous les consommateurs à leur insu.

Source de l’image : Trivy | L’origine de l’incident des hackers de LiteLLM est un outil de cybersécurité open source utilisé par de nombreuses entreprises pour scanner les vulnérabilités du système, Trivy.

Processus complet de l’attaque de LiteLLM : de l’outil de cybersécurité à la chaîne d’IA

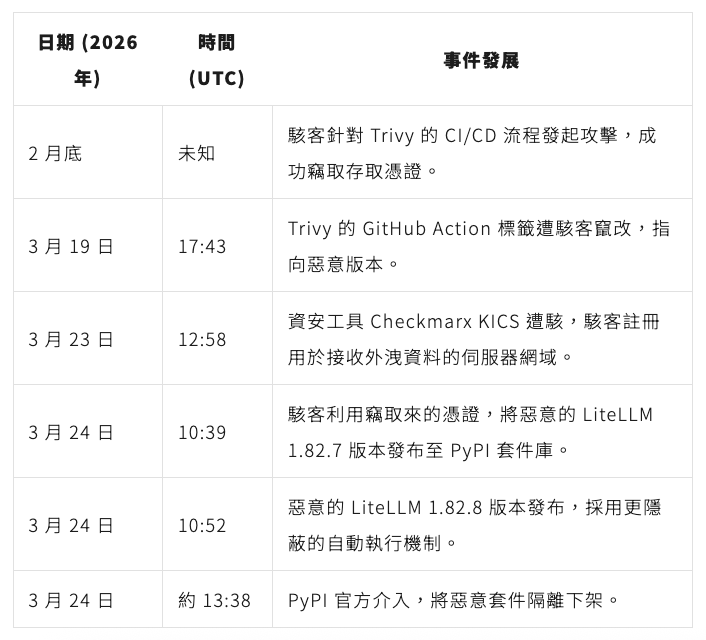

Selon des analyses de la société de cybersécurité Snyk et de Kaspersky, les prémices de l’attaque de LiteLLM ont été posées dès la fin février 2026.

Les hackers ont exploité une vulnérabilité dans le CI/CD de GitHub (un processus d’automatisation des tests et des déploiements de logiciels) pour voler les identifiants d’accès (Token) des mainteneurs de Trivy. Comme les identifiants n’ont pas été complètement révoqués, les hackers ont réussi à falsifier le tag de publication de Trivy le 19 mars, permettant à l’automatisation de télécharger un outil de scan contenant du code malveillant.

Ensuite, les hackers ont utilisé la même méthode pour prendre le contrôle des droits de publication de LiteLLM le 24 mars et ont téléchargé les versions 1.82.7 et 1.82.8 contenant du code malveillant.

À ce moment-là, le développeur Callum McMahon a testé une extension de l’éditeur Cursor, et le système a automatiquement téléchargé la dernière version de LiteLLM, ce qui a conduit à l’épuisement instantané des ressources de son ordinateur.

En utilisant l’assistant AI Debug, il a découvert qu’il y avait un défaut dans le code malveillant, déclenchant accidentellement une bombe de fork (Fork Bomb), c’est-à-dire un comportement malveillant qui se reproduit continuellement et épuise la mémoire et les ressources de calcul de l’ordinateur, ce qui a permis de révéler cette attaque cachée plus tôt que prévu.

Selon l’analyse de Snyk, le code malveillant de cette attaque se divise en trois phases :

- Collecte de données : le programme scrute en profondeur les informations sensibles sur l’ordinateur victime, y compris les clés d’accès SSH pour les connexions à distance, les identifiants d’accès aux services cloud (AWS, GCP), ainsi que les seed phrases pour les portefeuilles de cryptomonnaies comme Bitcoin et Ethereum.

- Chiffrement et fuite : les données collectées sont chiffonnées et envoyées discrètement à un domaine falsifié préenregistré par les hackers.

- Permanence et mouvement latéral : le programme malveillant implante une porte dérobée dans le système, et s’il détecte Kubernetes, une plateforme open source utilisée pour le déploiement et la gestion automatisés d’applications conteneurisées, il tentera également de propager le code malveillant à tous les nœuds du cluster.

Chronologie de l’attaque de LiteLLM et Trivy

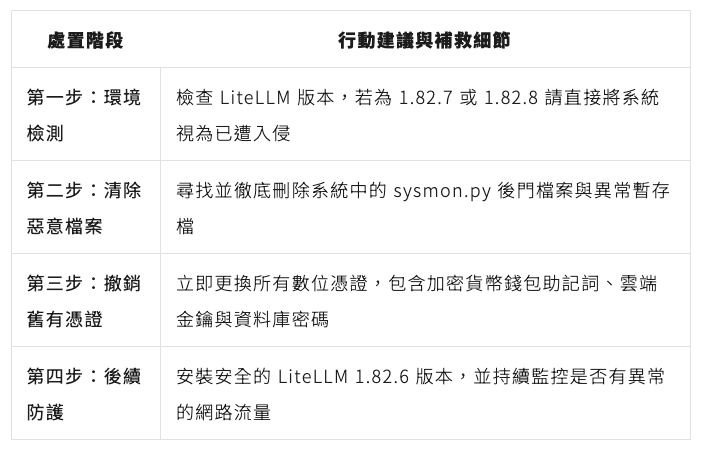

Votre portefeuille et vos identifiants sont-ils sécurisés ? Guide de détection et de remédiation

Si vous avez installé ou mis à jour le package LiteLLM après le 24 mars 2026, ou si votre environnement de développement automatisé utilise l’outil de scan Trivy, votre système a très probablement été compromis.

Selon les recommandations de Callum McMahon et Snyk, la première tâche de protection et de remédiation est de confirmer l’étendue de la compromission et de bloquer complètement la porte dérobée des hackers.

Kaspersky recommande, pour renforcer la sécurité des GitHub Actions, d’utiliser les outils open source suivants :

- zizmor : c’est un outil d’analyse statique qui détecte les erreurs de configuration des GitHub Actions.

- gato et Gato-X : ces deux versions d’outils sont principalement utilisées pour aider à identifier les pipelines d’automatisation présentant des vulnérabilités structurelles.

- allstar : une application GitHub développée par la Open Source Security Foundation (OpenSSF), spécifiquement conçue pour configurer et appliquer des politiques de sécurité dans les organisations et dépôts GitHub.

Derrière l’attaque de LiteLLM, les hackers avaient déjà ciblé la tendance à l’élevage de homards

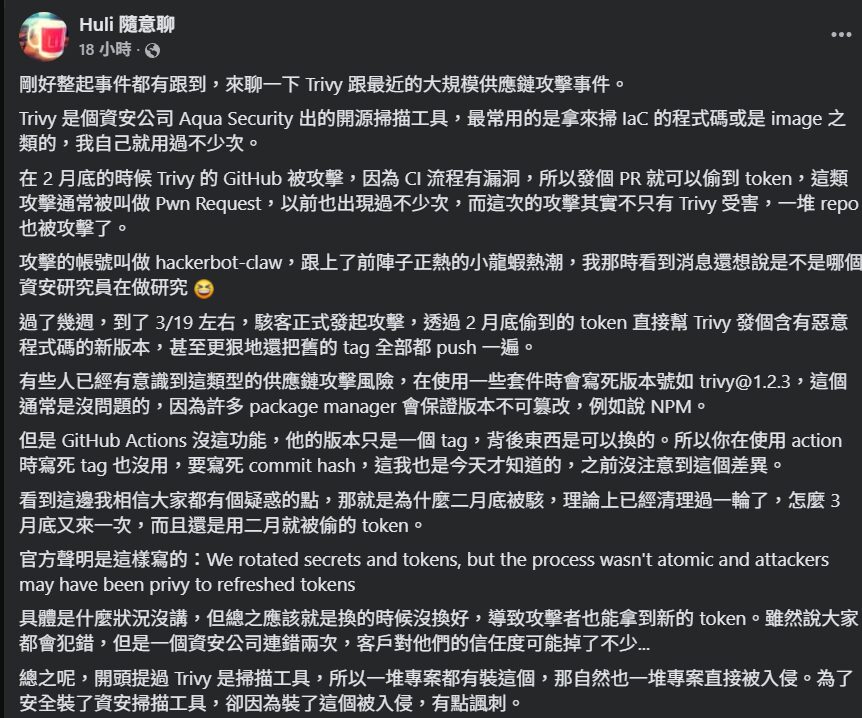

Selon l’analyse de Snyk et de l’ingénieur Huli, qui suit le domaine de la cybersécurité, les cerveaux derrière cette affaire sont un groupe de hackers appelé TeamPCP, qui est actif depuis décembre 2025 et établit fréquemment des canaux d’activité via des applications de messagerie comme Telegram.

Huli a souligné que les hackers, au cours de l’attaque, ont utilisé un composant d’attaque automatisé appelé hackerbot-claw. Ce nom s’inscrit habilement dans la tendance actuelle des agents AI pour l’élevage de homards (OpenClaw) dans le domaine de l’IA.

Ce groupe de hackers a ciblé avec précision des outils d’infrastructure à haut privilège et largement utilisés, y compris Trivy et LiteLLM, tout en sachant comment exploiter les dernières tendances en matière d’IA pour élargir l’échelle de l’attaque, démontrant des méthodes criminelles très organisées et ciblées.

Source de l’image : Huli Casual Chat | L’ingénieur Huli, qui suit le domaine de la cybersécurité, explique l’incident d’attaque de la chaîne d’approvisionnement de Trivy et LiteLLM (captures d’écran partielles)

Avec la vulgarisation des outils d’IA, la gestion des droits d’accès et la sécurité de la chaîne d’approvisionnement dans le processus de développement sont devenues des risques que toutes les entreprises ne peuvent plus ignorer.

Des cas récents, comme le piratage du compte NPM d’un développeur connu, qui a permis l’insertion de logiciels malveillants dans des packages JavaScript, mettant en danger la plupart des DApp et des portefeuilles ; ou bien Anthropic révélant que des hackers chinois avaient lancé la première grande opération d’espionnage en ligne automatisée à l’aide de Claude Code, devraient servir d’avertissement.

Articles similaires

Le FBI s’associe à l’Indonésie pour démanteler un réseau de phishing W3LL, impliquant plus de 20 millions de dollars

Alerte d’urgence des équipes : injection d’adresse et comptes multisignatures falsifiés, le mécanisme de liste blanche sera déployé

Des organisations sud-coréennes d’« intermédiaires pour la revanche » facturant en USDT pour prendre en charge des crimes violents, continuent d’opérer même après l’arrestation du principal auteur

Fausse application Ledger sur l’App Store d’Apple qui vide le fonds de retraite de 5,9 BTC d’un musicien

Un CEX victime d’un chantage refuse de céder : environ 2000 comptes concernés, les fonds clients ne sont pas menacés

Le cofondateur de Solana toly : il faut construire une monnaie stable de couche de base qui ne peut être gelée que sur autorisation du tribunal.