Dupla Proteção: “O Que É 2FA (Autenticação de Dois Fatores)” passou a ser um conhecimento fundamental de cibersegurança para todos

O que é 2FA?

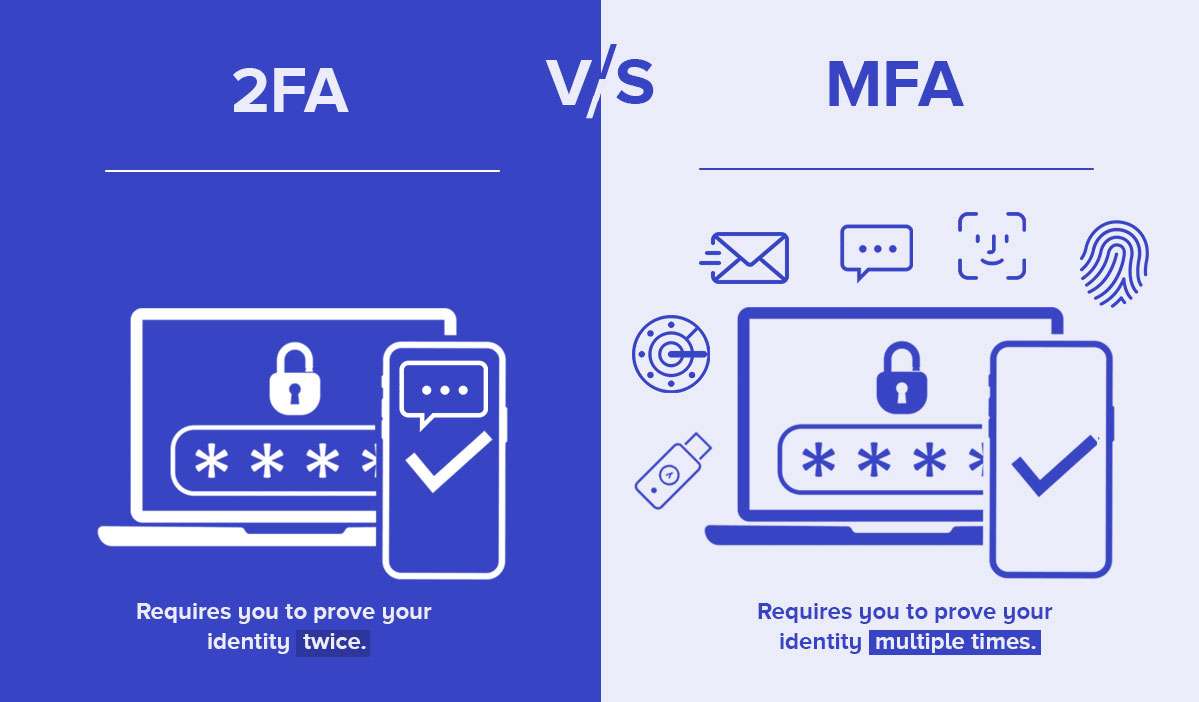

Fonte da imagem: https://www.xiao-an.com/blog/475

A autenticação de dois fatores (2FA)—também conhecida como “verificação em dois passos” ou “autenticação dual”—é um método de verificação de identidade mais seguro do que as palavras-passe convencionais. O princípio é simples: ao iniciar sessão, além de inserir a palavra-passe (“algo que sabe”), precisa de realizar um segundo passo de verificação independente, como introduzir um código, utilizar uma aplicação de autenticação, uma chave de segurança física ou um método biométrico (“algo que possui” ou “algo que é”). Esta camada adicional reforça substancialmente a proteção da conta. Mesmo que a palavra-passe seja comprometida, os atacantes dificilmente acedem à sua conta.

Porque é que só as palavras-passe já não são suficientes?

Com o crescimento da vida digital, as vulnerabilidades das palavras-passe tornaram-se mais evidentes:

- Muitos utilizadores repetem palavras-passe semelhantes em várias plataformas, pelo que uma única violação pode comprometer todas as suas contas.

- O phishing, as fugas de bases de dados e os ataques direcionados aumentaram.

- Os atacantes utilizam ferramentas automatizadas para explorar palavras-passe fracas ou realizar ataques de credential stuffing facilmente.

Confiar apenas nas palavras-passe—o “cadeado único”—é insuficiente no atual ambiente de ameaças. A segunda camada oferecida pelo 2FA tornou-se indispensável.

Tipos comuns de 2FA

Os métodos de 2FA mais populares incluem:

1. Código de verificação por SMS

Este é o método mais frequente, mas apresenta limitações de segurança, estando vulnerável a ataques de troca de cartão SIM e à interceptação de SMS.

2. Aplicação de autenticação (TOTP)

Aplicações como Google Authenticator e Microsoft Authenticator geram códigos temporários (TOTP) que se renovam a cada 30 segundos, mesmo sem ligação à internet.

Este método é altamente seguro e fortemente recomendado.

3. Autenticação por notificação push

Ao iniciar sessão, o telemóvel recebe uma notificação para “Aprovar” ou “Recusar”. Este método é prático e intuitivo, sendo comum nos ecossistemas Google e Apple.

4. Chave de segurança física

Dispositivos como YubiKey utilizam USB, NFC ou Bluetooth para autenticação e estão entre as soluções de 2FA mais seguras disponíveis.

5. Autenticação biométrica / associação de dispositivo

A impressão digital, o reconhecimento facial ou um dispositivo confiável e registado podem funcionar como fatores de autenticação adicionais.

Em resumo, as chaves de segurança física garantem o grau máximo de proteção, seguidas pelas aplicações de autenticação, notificações push e SMS. Embora o SMS seja comum, representa o nível de segurança mais baixo.

Principais vantagens de ativar o 2FA

Ativar o 2FA reforça substancialmente a segurança da conta em vários aspetos:

1. Prevenir roubo de contas

Mesmo que a palavra-passe seja divulgada, os atacantes não conseguem ultrapassar o segundo fator de autenticação.

2. Bloquear phishing, credential stuffing e ataques de força bruta

O 2FA é uma defesa poderosa contra ataques baseados em palavras-passe.

3. Reforçar a proteção de contas sensíveis

É especialmente relevante para e-mail, armazenamento na cloud, contas financeiras e plataformas de criptoativos.

4. Cumprir requisitos regulatórios

Mais plataformas exigem 2FA para garantir a conformidade regulamentar.

5. Configuração fácil e custo mínimo

Configurar o 2FA demora apenas alguns minutos e a maioria dos serviços oferece esta funcionalidade de forma gratuita.

Em resumo: o 2FA é uma atualização de segurança de baixo custo e elevado benefício para as suas contas.

O 2FA não é “infalível”

Embora o 2FA aumente significativamente a segurança, subsistem alguns riscos:

- Os métodos baseados em SMS são vulneráveis a ataques como a troca de cartão SIM.

- Procedimentos de recuperação de conta mal desenhados podem permitir contornar o 2FA.

- Alguns sites gerem incorretamente as definições de “lembrar dispositivo”, permitindo acessos prolongados sem nova autenticação.

- Perder o dispositivo ou os códigos de recuperação também representa um risco.

Para maximizar a segurança, privilegie:

- Aplicações de autenticação ou chaves de segurança física sempre que possível.

- Reveja regularmente as definições de segurança.

- Guarde os códigos de recuperação num local seguro.

Como ativar corretamente o 2FA (passos práticos)

Seja para e-mail, redes sociais, banca eletrónica ou contas de criptoativos, pode normalmente ativar o 2FA da seguinte forma:

Passo 1: Aceda às definições da conta

Procure menus como “Definições de segurança” ou “Conta e Privacidade”.

Passo 2: Localize a opção de 2FA / Verificação em dois passos

Procure opções como Autenticação de dois fatores, Verificação em dois passos ou Autenticação multifator.

Passo 3: Selecione o método de verificação (ordem recomendada)

- Aplicação de autenticação (preferencial)

- Chave de segurança física (ainda mais seguro)

- Notificação push

- SMS (apenas se não houver alternativas melhores)

Passo 4: Conclua a configuração e guarde os códigos de recuperação

Associe a conta lendo um código QR, introduzindo um código de verificação ou inserindo a chave física. Guarde sempre os códigos de recuperação em segurança, caso perca o dispositivo. Após ativar o 2FA, terá de inserir a palavra-passe e o segundo fator em cada início de sessão. Este passo adicional reduz substancialmente o risco de comprometimento da conta.

Conclusão

Com o aumento da sofisticação dos ciberataques, o 2FA deixou de ser opcional—é um mecanismo essencial para proteger os seus ativos digitais. Ao combinar “algo que sabe” (palavra-passe) com “algo que possui ou é” (dispositivo, chave, biometria), o 2FA torna o acesso não autorizado muito mais difícil. Embora não seja totalmente infalível, o 2FA acrescenta várias camadas de proteção para além da palavra-passe única.

Se ainda não ativou o 2FA nas suas contas importantes, este é o momento ideal para o fazer. Bastam alguns minutos para configurar o 2FA, evitando assim perdas irreparáveis no futuro.

Artigos relacionados

Análise de tokenomics do JTO: distribuição, casos de utilização e valor de longo prazo

Jito vs Marinade: Análise comparativa dos protocolos de Staking de liquidez na Solana

Como utilizar o Raydium? Guia para principiantes sobre negociação e participação em liquidez

Tokenomics da Morpho: Utilidade, distribuição e proposta de valor do MORPHO

Morpho vs. Aave: Análise aprofundada das diferenças de mecanismo e estrutura nos protocolos de empréstimos DeFi