Medo de abrir a caixa de Pandora? O modelo mais poderoso da história da Anthropic nem sequer se atreve a ser divulgado

Há uma vulnerabilidade escondida há 27 anos na base de código do OpenBSD. Existe uma vulnerabilidade escondida há 16 anos no FFmpeg; o trecho de código foi chamado mais de 5 milhões de vezes antes de ser encontrado. Quem escavou estas duas coisas não é nenhum dos principais investigadores de qualquer plataforma de recompensas por vulnerabilidades, nem o Google Project Zero. É um modelo da Anthropic ainda não divulgado ao público, com o código Claude Mythos Preview.

Em 7 de abril, a Anthropic anunciou o Project Glasswing. A ação em si é simples: enviar o Mythos Preview para uma lista de permissões. Na lista constam a AWS, a Apple, a Google, a Microsoft, a NVIDIA, a Broadcom, a Cisco, a CrowdStrike, o JPMorgan Chase, a Linux Foundation, a Palo Alto Networks e, além disso, cerca de 40 organizações responsáveis por infraestruturas críticas. Fora dessa lista, ninguém o pode obter. A Anthropic disse de forma explícita que, a curto prazo, não planeia publicar este modelo ao público.

É a primeira vez que um laboratório de ponta decide, por iniciativa própria, trancar o seu produto mais forte.

Nos últimos dois anos, o ritmo de lançamento tem sido quase um reflexo condicionado. Cada mudança de geração do GPT, do Gemini e do Claude é sempre «publicar, observar e aplicar patches». O próprio “Responsible Scaling Policy” (RSP) da Anthropic é, na essência, um quadro de compromisso: ao atingir um certo limiar de capacidade, são aplicadas as medidas de mitigação correspondentes, e depois continua-se a lançar. O Glasswing não é o passo seguinte desse quadro; é a primeira exceção a esse quadro. Um modelo que a própria Anthropic já avaliou como “não adequado para ser publicado seguindo o processo original” foi separado e entregue apenas aos defensores.

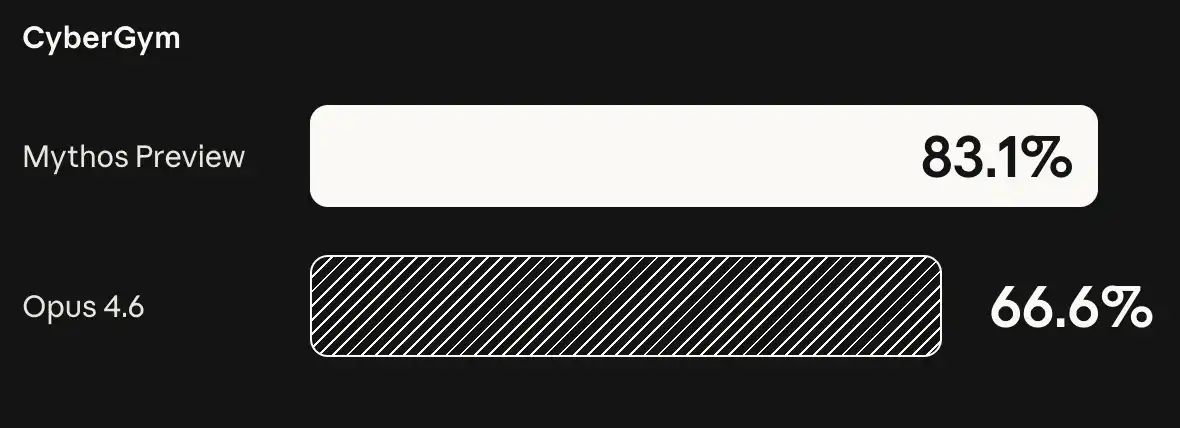

O que é que o Mythos Preview alcançou. A versão oficial afirma “vários milhares de vulnerabilidades zero-day, cobrindo cada sistema operativo principal e cada navegador principal”. Mais do que os números, o que melhor explica é a amplitude da capacidade. A taxa de sucesso do Claude 4.6 Opus em tarefas como o desenvolvimento autónomo de vulnerabilidades é quase zero; isto significa que, há seis meses, o modelo público mais forte da própria Anthropic ainda não conseguia fazer isso. O Mythos consegue encadear múltiplas vulnerabilidades não relacionadas numa cadeia de ataque completa; a exploração do navegador em quatro passos já é um exemplo comprovado. De “quase zero” para “cadeia de quatro vulnerabilidades” não é uma progressão incremental entre gerações; é um salto qualitativo.

Do lado dos mantenedores, isso já se fez sentir. O criador do kernel Linux, Greg Kroah-Hartman, e o autor do curl, Daniel Stenberg, já disseram publicamente a mesma coisa: no último ano, os relatórios de segurança gerados por IA passaram de “ao nível de spam” para “verdadeiros, de alta qualidade e impossíveis de ignorar”. A quantidade de relatórios que os projetos open source recebem está a aumentar, e a qualidade também está a aumentar, mas a disponibilidade de recursos humanos por parte dos mantenedores não aumentou. Este é o tipo de sofrimento que a perspetiva defensiva já vinha a suportar há muito tempo. A ação da Anthropic apenas colocou esta questão, que antes era uma ansiedade difusa, no centro do palco.

Vale a pena olhar para a própria lista de permissões. Três grandes clouds (AWS, Google, Microsoft), três empresas de hardware (Apple, NVIDIA, Broadcom), duas empresas de dispositivos de rede (Cisco, Palo Alto Networks), uma empresa de segurança de endpoints (CrowdStrike), uma infraestrutura open source (Linux Foundation) e um banco. Há apenas um banco na lista: JPMorgan Chase.

Isto não é uma atribuição aleatória de vagas. A Anthropic desenhou um mapa de “se não conseguirmos defender, então tudo colapsa”. A maior parte do código do mundo corre nas camadas destas empresas; a maior parte do dinheiro do mundo corre nas contas de uma dessas. A lógica da lista de permissões não é “quem precisa mais”, é “quem, se cair primeiro, vai arrastar toda a gente atrás”. Fora da lista, a Anthropic também destinou 4 milhões de dólares a organizações de segurança open source. O dinheiro vai para os recursos humanos; o modelo vai para a capacidade. Juntos, isto resume-se a uma frase: dar aos mantenedores alguns meses.

As palavras da própria Anthropic são ainda mais diretas do que a lista. Na declaração, a empresa escreveu: “Tendo em conta a velocidade do desenvolvimento da IA, estas capacidades não vão permanecer por muito tempo nas mãos dos participantes que se dedicam à implementação de segurança”. Em seguida, acrescenta: “Para defender infraestruturas de rede a nível global, pode ser necessário mais de alguns anos”.

Juntam-se estas duas frases para as ler. A Anthropic avalia que a janela de tempo em que o modelo vai vazar ou ser replicado é curta, enquanto a janela de tempo para os defensores corrigirem completamente as vulnerabilidades é longa. O significado total do Glasswing está precisamente entre estas duas diferenças de tempo. Usar um primeiro avanço controlado para trocar por alguns meses até um ano de janela de correção.

Há ainda uma dimensão de Washington nesta questão. A Anthropic está a manter uma comunicação contínua com o governo dos EUA sobre as capacidades do Mythos Preview; ao mesmo tempo, está envolvida numa disputa ainda por resolver com o Departamento de Defesa dos EUA sobre o âmbito de utilização da IA militar. Por um lado, uma empresa recusa usar o modelo para certos fins militares; por outro lado, fornece ativamente este modelo às equipas de segurança da Linux Foundation e da Apple. Estas duas coisas não são contraditórias; são dois lados do mesmo juízo. A Anthropic está a definir “para que é que este modelo pode ser usado”, e não a deixar esse poder de definição nas mãos do utilizador.

O que há de mais incomum no Glasswing não é o que ele faz, mas sim quando o faz. No passado, as empresas de IA provavam-se através de lançamentos. Agora, a Anthropic escolhe provar-se com “não lançar”. Um laboratório de ponta, por iniciativa própria, tranca o seu produto mais forte e diz que não é por razões comerciais, não é porque a alinhamento não está concluída, nem porque há exigências regulamentares; é porque calculou que o calendário de disponibilização aberta já não consegue acompanhar o calendário de reparação.

Nos próximos meses, o que se vai observar não é o próprio Mythos Preview, mas sim quantas das vulnerabilidades que emergirem a partir dele — entre as cerca de 50 organizações da lista de permissões — serão efetivamente corrigidas. Num passo seguinte, o que se vai observar é se outros laboratórios de ponta vão fazer o mesmo. Se o fizerem, então, numa indústria que segue o ritmo de “aberto, iterar, aberto”, vai aparecer pela primeira vez um movimento de “trancar primeiro”. Se não o fizerem, a Anthropic será a pessoa que fica à porta. Com a chave na mão, a olhar para o relógio.

Clique para saber mais sobre como o BlockBeats está a recrutar posições

Bem-vindo a juntar-se às comunidades oficiais do BlockBeats:

Grupo de subscrição no Telegram: https://t.me/theblockbeats

Grupo do Telegram para conversas: https://t.me/BlockBeats_App

Conta oficial no Twitter: https://twitter.com/BlockBeatsAsia