Обновление контракта Resolv Labs: принудительное уничтожение 36,73 млн токенов USR хакера

криптографический протокол Resolv Labs 6 апреля посредством обновления смарт-контракта принудительно уничтожил 36,73 млн USR стейблкоинов, находившихся на адресе атакующего, — это наиболее актуальный этап мер реагирования после инцидента с уязвимостью при чеканке, произошедшего 22 марта. Злоумышленник использовал украденный приватный ключ из утекшей офлайн-сервисной AWS системы управления ключами для первоначального обеспечения менее чем в 200 тыс. долларов и чеканки 80 млн безобеспеченных USR.

Разбор атаки: как утекший AWS-ключ вызвал системные потери

Согласно анализу Chainalysis, ключевой точкой входа в этом нападении стала утекшая приватная часть AWS KMS (Key Management Service, сервис управления ключами) в инфраструктуре офлайн-разрешений Resolv. Злоумышленник использовал этот ключ, чтобы обойти механизм авторизации чеканки, выполнив на блокчейне две основные транзакции чеканки: 50 млн USR и 30 млн USR, при этом первоначальное обеспечение составляло лишь 100–200 тыс. долларов в USDC.

Маршрут конвертации средств атаки

Чеканка: чеканка 80 млн безобеспеченных USR при обеспечении менее 200 тыс. долларов

Конвертация: упаковка USR в wstUSR (упакованная версия с залоговым обеспечением), постепенный обмен на другие стейблкоины

Обналичивание: в итоге — конвертация примерно в 11,409 ETH, стоимостью около 24,48 млн долларов

Ценовой удар: приток большого объема необеспеченных токенов в DeFi ликвидностные пулы, из‑за чего USR однажды упал до 0.14 доллара

Chainalysis отмечает, что фундаментальный изъян этой атаки заключается в том, что в системе чеканки Resolv отсутствуют лимиты на чеканку в цепочке и механизмы on-chain верификации; она полностью полагается на офлайн-подписи для авторизации. Как только приватный ключ утек, возникла системная уязвимость с открытым воздействием.

Действия Resolv Labs: обновление контракта и подтверждение границ потерь

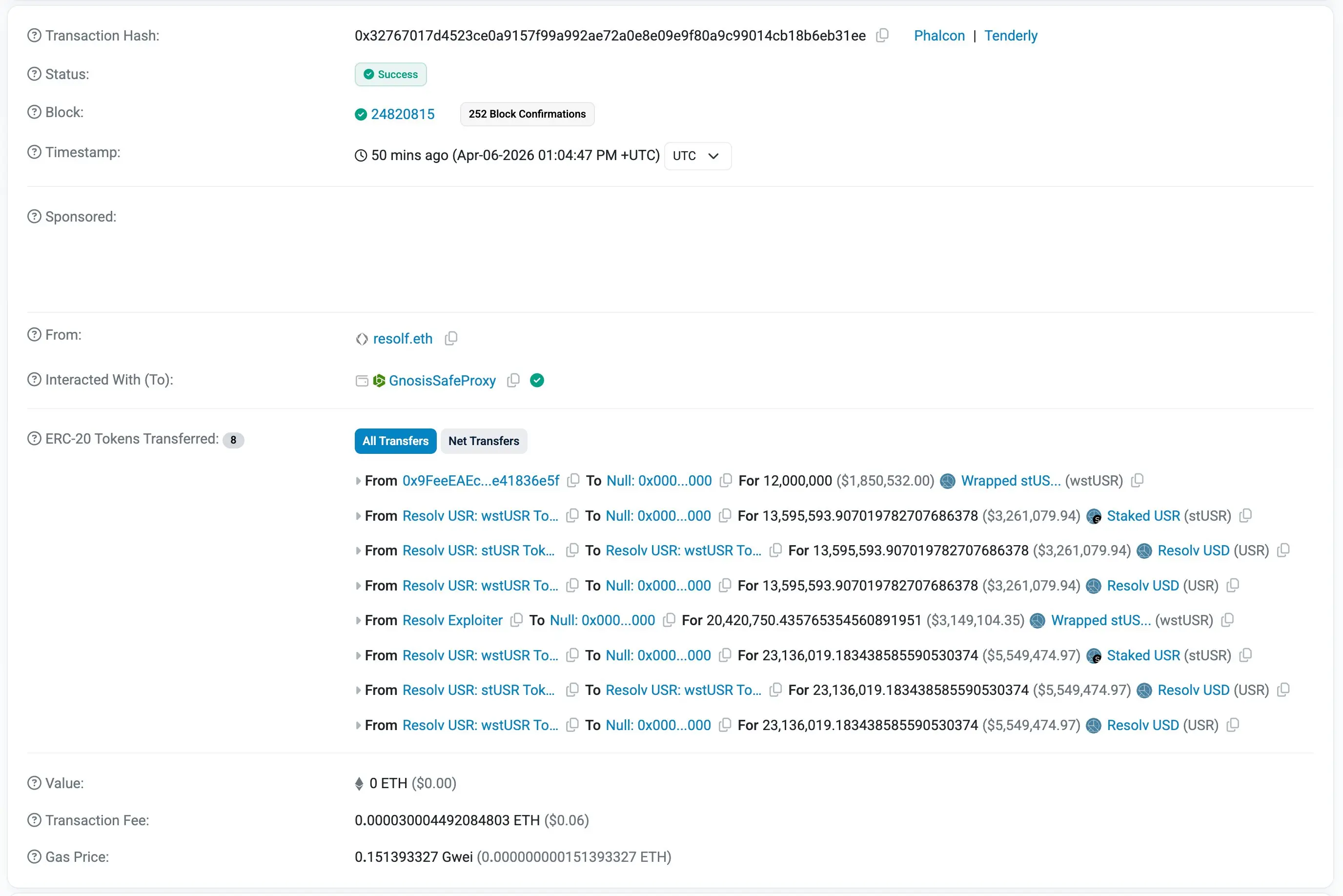

(Источник: Etherscan)

(Источник: Etherscan)

Блокчейн-аналитик Ху Ян (Yu Jin) заметил, что Resolv Labs 6 апреля посредством обновления контракта принудительно уничтожил 36,73 млн USR с адреса атакующего. В сочетании с ранее предпринятыми действиями реагирования команда Resolv посредством нескольких обновлений контрактов удалила с адреса атакующего примерно 46 млн USR.

Однако часть средств, уже извлеченных злоумышленником в форме ETH, вернуть невозможно; в итоге протокол подтвердил фактические экономические потери примерно в 34 млн долларов. Resolv Labs подчеркивает, что, несмотря на то что из‑за уязвимости было отчеканено с превышением 80 млн USR, залоговый пул протокола «по-прежнему не пострадал».

Этот инцидент также выявил двойственность механизма управления привилегированными контрактами: тот же набор полномочий на обновление может быть использован атакующим для разжигания кризиса, а также стороной протокола — для экстренного стоп-лосса. Для DeFi-протоколов, которые формально продвигают децентрализацию, такая особенность создает долгосрочные риски управления.

Предупреждение по безопасности DeFi: офлайн-инфраструктура — следующий крупный вектор атак

Хотя Resolv прошел 18 раундов аудита безопасности, защитные недостатки в офлайн-инфраструктуре AWS по-прежнему привели к масштабным потерям, подчеркивая структурные «слепые зоны» в текущем охвате аудитов безопасности DeFi.

Исследователи безопасности отмечают: если бы были развернуты инструменты для немедленного мониторинга on-chain вроде Hexagate, то аномальная доля чеканки могла бы быть автоматически помечена и выполнение контрактов — приостановлено на ранней стадии, тем самым существенно сократив масштаб потерь. Главный вывод этого инцидента в том, что система безопасности DeFi-протокола должна включать механизмы ротации ключей на бэкенде, контроль доступа к облачной инфраструктуре и автоматический механизм остановки выполнения при аномальных транзакциях в защитный контур на уровне приоритетов, равном аудиту смарт-контрактов.

Часто задаваемые вопросы

Как Resolv Labs принудительно уничтожил USR, которыми владел хакер?

Resolv Labs посредством механизма обновления смарт-контрактов выполнил принудительную операцию уничтожения токенов в адресе атакующего. Это действие опирается на права привилегированного администратора протокола: согласие атакующего не требуется, чтобы выполнить операцию on-chain, что обеспечивает централизованное экстренное реагирование.

Какова фактическая сумма потерь по этой уязвимости Resolv?

Злоумышленник обменял около 34 млн USR на 11,409 ETH (примерно 24,48 млн долларов) и перевел средства; эту часть вернуть невозможно. Фактический чистый убыток, подтвержденный протоколом, составляет около 34 млн долларов. Resolv Labs уничтожил 36,73 млн USR — это оставшиеся позиции атакующего, которые еще не были обналичены.

Какие последствия этот инцидент атаки оказал на механизм привязки USR?

После атаки USR в какой-то момент резко упал до 0.14 доллара, затем постепенно восстановился после колебаний в диапазоне 0.23–0.27 доллара. Resolv Labs заявляет, что залоговый пул в порядке, однако данный инцидент нанес структурный удар по рыночному доверию к надежности привязки USR, а также побудил протокол приостановить работу и запустить план восстановления.