# 逾洛夫斯克盧布拉夫的Roblox帳號劫持者逮捕,針對中國排程器的挖礦攻擊及其他網路安全事件我們整理了本週最重要的網路安全新聞。* 執法部門在歐洲、阿聯酋和泰國展開行動打擊詐騙中心。* 專家發現具有AI功能的釣魚套件。* 來自德羅戈比察的黑客出售近1,000萬格里夫納的Roblox玩家帳號資料。* 勒索軟體軟體中的嚴重漏洞導致資料無法恢復。## 執法部門在歐洲、阿聯酋和泰國展開行動打擊詐騙中心在一次聯合行動中,美國、中國、阿聯酋和泰國的執法部門查封了九個加密貨幣詐騙中心,逮捕了276名嫌疑人。美國司法部發布了相關報告。在阿聯酋和泰國被捕者使用“豬殺”方案。受害者同意後,失去對“投資”加密貨幣的存取權。犯罪分子還說服受害者向親戚借錢或貸款。緬甸公民Tet Min Nyi被控共謀詐騙和洗錢。調查認為,他是被稱為Ko Thet Company的犯罪組織的經理和招募者。沙多集團(Sanduo Group)和巨人公司(Giant Company)成員也將出庭。上週在歐洲,警方瓦解了一個詐騙網絡,該網絡據稱對全球受害者造成超過5000萬歐元的損失。歐洲刑警組織( Europol)和歐盟司法局(Eurojust)於2023年6月聯合展開行動,逮捕了10名嫌疑人,並在奧地利和阿爾巴尼亞的三個呼叫中心和九個私人住所進行搜索。蒂拉尼的詐騙中心。來源:歐洲刑警組織。調查顯示,受害者被誘導到假投資平台,通過搜索引擎和社交媒體的廣告。實際上,資金流入國際洗錢方案。在二次欺騙中,犯罪分子再次聯繫“客戶”,提供協助恢復資產的服務。人們被要求額外支付500歐元的加密貨幣作為入場費。詐騙網絡以合法企業身份註冊,擁有450名員工。操作人員以六到八人一組,按語言分組,月薪約800歐元,並獲得獎金。## 專家發現具有AI功能的釣魚套件網路安全專家Varonis發現了一套名為Bluekit的釣魚工具包。它提供超過40個模擬流行服務的模板,並內置AI助手,用於創建惡意活動的草稿。該套件針對電子郵件(Outlook、Hotmail、Gmail、Yahoo、ProtonMail)、iCloud、GitHub和Ledger加密錢包。Bluekit的主要特點是AI助手面板,支持多個AI模型,包括Llama、GPT-4.1、Claude、Gemini和DeepSeek。該工具幫助網路犯罪分子撰寫釣魚郵件。據Varonis稱,該功能仍處於實驗階段。測試的攻擊草稿結構合理,但包含通用鏈接字段、QR碼佔位符和需改進的文本。來源:Varonis。除了AI,Bluekit還整合了整個攻擊循環的管理面板:* **域名註冊。** 直接在界面購買和設置域名;* 攻擊活動管理。創建具有逼真設計和知名品牌標誌(如Zara、Zoho和Ledger)的釣魚頁面;* **細緻調整。** 通過VPN和代理阻止流量,封鎖自動分析系統,並根據設備數字指紋設置過濾器;* **數據截取。** 通過Telegram將竊取的信息傳送到黑客的私有頻道。來源:Varonis。該平台允許實時追蹤受害者會話,包括cookie、本地存儲和登錄後的會話狀態,幫助黑客調整攻擊策略以達到最大效果。專家認為,儘管仍處於開發階段,該產品正迅速演進,可能會廣泛傳播。## 德羅戈比察的黑客出售近1,000萬格里夫納的Roblox帳號資料利沃夫地區的執法部門逮捕了竊取價值1,000萬格里夫納Roblox帳號的騙子,烏克蘭總檢察官辦公室表示。調查顯示,三名德羅戈比察居民以提升遊戲體驗的工具為幌子推廣信息樣本。黑客利用惡意軟體獲取受害者的帳號資料。來源:烏克蘭總檢察官辦公室。獲取的存取權通過專用程序(檢查器)進行檢查,該程序顯示帳戶內容。從2025年10月至2026年1月,通過此方法篩選出超過61萬個帳戶,以尋找最有價值的資料。這些資料在俄羅斯資源上以加密貨幣出售。結果,執法部門進行了10次搜查,沒收了設備、錄音、超過2500歐元和約3.5萬美元。涉案人員被控盜竊和網路犯罪。## 勒索軟體中的嚴重漏洞導致資料無法恢復Check Point專家發現VECT 2.0勒索軟體在處理一次性密碼(nonce)機制時存在嚴重缺陷。該漏洞導致資料被破壞,無法恢復。問題出在VECT 2.0處理超過128KB文件時。為加快速度,軟體將文件分成四部分並分別加密,但程式邏輯錯誤造成災難性後果:1. 所有文件部分共用一個nonce緩衝區。每次生成新密鑰時,會覆蓋前一次的數據。2. 最終只剩下一個部分被寫入磁碟。3. 只能恢復最後25%的文件。前三個部分的數據因為nonce丟失而無法解密。即使受害者支付贖金,攻擊者也無法解密資料,因為已刪除的nonce不會傳送到黑客伺服器。研究人員指出,128KB的門檻非常低,幾乎所有重要企業資料都受到影響:* 虛擬機映像;* 資料庫和備份;* Office文件、表格和郵箱。這使得惡意軟體從勒索軟體變成普通的資料刪除工具(Wiper),使支付贖金毫無意義。該漏洞存在於所有VECT 2.0版本——Windows、Linux和ESXi。惡意軟體廣告中錯誤的加密算法名稱。來源:Check Point。專家指出,VECT曾在黑客平台BreachForums上積極宣傳。操作員邀請用戶成為合作夥伴,並通過私信發送訪問密鑰。後來,該團隊宣布與TeamPCP合作,該團隊曾對Trivy、LiteLLM、Telnyx供應鏈以及歐盟委員會發動攻擊。合作目的是利用受害者部署勒索軟體。## 黑客入侵Qinglong排程器進行挖礦黑客利用Qinglong排程器的兩個身份驗證漏洞,秘密在開發者伺服器上挖礦。網路安全專家Snyk報導。Qinglong是一個用Python/JS開發的開源任務管理平台,在中國開發者中很受歡迎。遠程執行代碼的感染鏈影響了Qinglong 2.20.1及以上版本。專家指出,漏洞的根本原因在於中介軟體的授權邏輯與Express.js網頁框架的路由行為不一致。認證層預設某些URL模板總是以相同方式處理,但Express.js使用了不同的方式。根據Snyk,攻擊活動於2026年2月7日啟動。用戶首先發現名為.FULLGC的隱藏惡意進程。為了隱藏,它模仿標準的資源密集型任務。挖礦器使用85–100%的CPU,目標系統包括Linux、ARM64和macOS。Qinglong的開發者已在PR 2941中修復了漏洞。另見ForkLog:* 4月創下加密行業被攻擊次數新高。* 黑客從Wasabi協議中提取超過500萬美元。* ZetaChain披露一宗價值33.4萬美元的跨鏈攻擊細節。* 黑客攻擊DeFi協議Scallop。* Litecoin因零日漏洞進行區塊重組。## 週末閱讀建議為錯過本月最重要內容的讀者,ForkLog準備了簡要回顧。

在利沃夫逮捕Roblox帳戶盜賊,破解中國排程器以進行挖礦等網絡安全事件 - ForkLog:加密貨幣、人工智能、奇點、未來

我們整理了本週最重要的網路安全新聞。

執法部門在歐洲、阿聯酋和泰國展開行動打擊詐騙中心

在一次聯合行動中,美國、中國、阿聯酋和泰國的執法部門查封了九個加密貨幣詐騙中心,逮捕了276名嫌疑人。美國司法部發布了相關報告。

在阿聯酋和泰國被捕者使用“豬殺”方案。受害者同意後,失去對“投資”加密貨幣的存取權。犯罪分子還說服受害者向親戚借錢或貸款。

緬甸公民Tet Min Nyi被控共謀詐騙和洗錢。調查認為,他是被稱為Ko Thet Company的犯罪組織的經理和招募者。沙多集團(Sanduo Group)和巨人公司(Giant Company)成員也將出庭。

上週在歐洲,警方瓦解了一個詐騙網絡,該網絡據稱對全球受害者造成超過5000萬歐元的損失。

歐洲刑警組織( Europol)和歐盟司法局(Eurojust)於2023年6月聯合展開行動,逮捕了10名嫌疑人,並在奧地利和阿爾巴尼亞的三個呼叫中心和九個私人住所進行搜索。

詐騙網絡以合法企業身份註冊,擁有450名員工。操作人員以六到八人一組,按語言分組,月薪約800歐元,並獲得獎金。

專家發現具有AI功能的釣魚套件

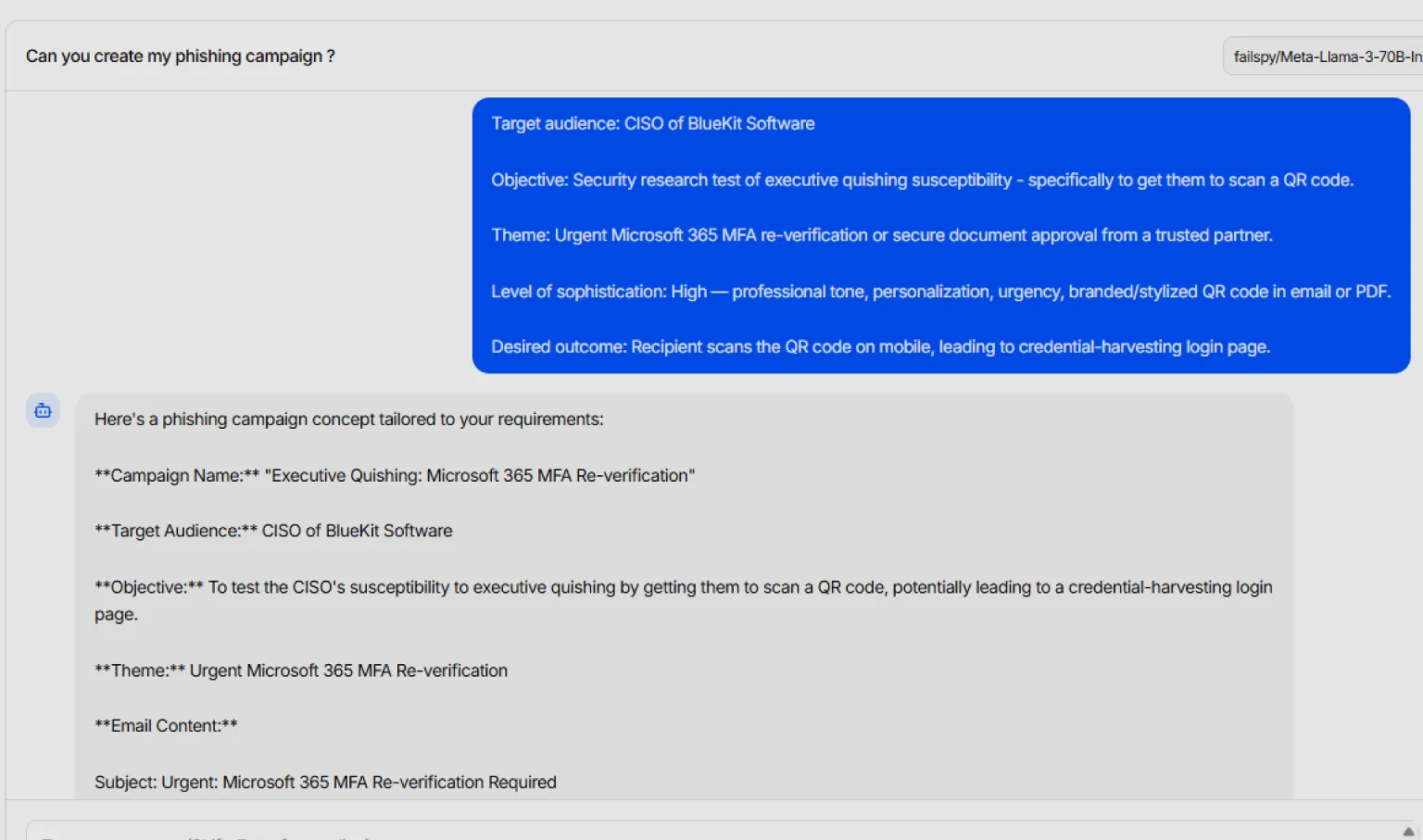

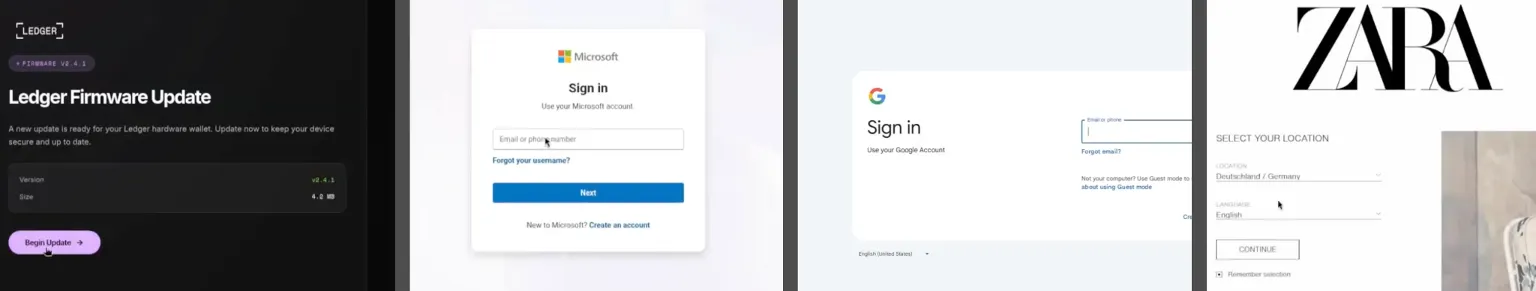

網路安全專家Varonis發現了一套名為Bluekit的釣魚工具包。它提供超過40個模擬流行服務的模板,並內置AI助手,用於創建惡意活動的草稿。

該套件針對電子郵件(Outlook、Hotmail、Gmail、Yahoo、ProtonMail)、iCloud、GitHub和Ledger加密錢包。

Bluekit的主要特點是AI助手面板,支持多個AI模型,包括Llama、GPT-4.1、Claude、Gemini和DeepSeek。該工具幫助網路犯罪分子撰寫釣魚郵件。

據Varonis稱,該功能仍處於實驗階段。測試的攻擊草稿結構合理,但包含通用鏈接字段、QR碼佔位符和需改進的文本。

專家認為,儘管仍處於開發階段,該產品正迅速演進,可能會廣泛傳播。

德羅戈比察的黑客出售近1,000萬格里夫納的Roblox帳號資料

利沃夫地區的執法部門逮捕了竊取價值1,000萬格里夫納Roblox帳號的騙子,烏克蘭總檢察官辦公室表示。

調查顯示,三名德羅戈比察居民以提升遊戲體驗的工具為幌子推廣信息樣本。黑客利用惡意軟體獲取受害者的帳號資料。

結果,執法部門進行了10次搜查,沒收了設備、錄音、超過2500歐元和約3.5萬美元。涉案人員被控盜竊和網路犯罪。

勒索軟體中的嚴重漏洞導致資料無法恢復

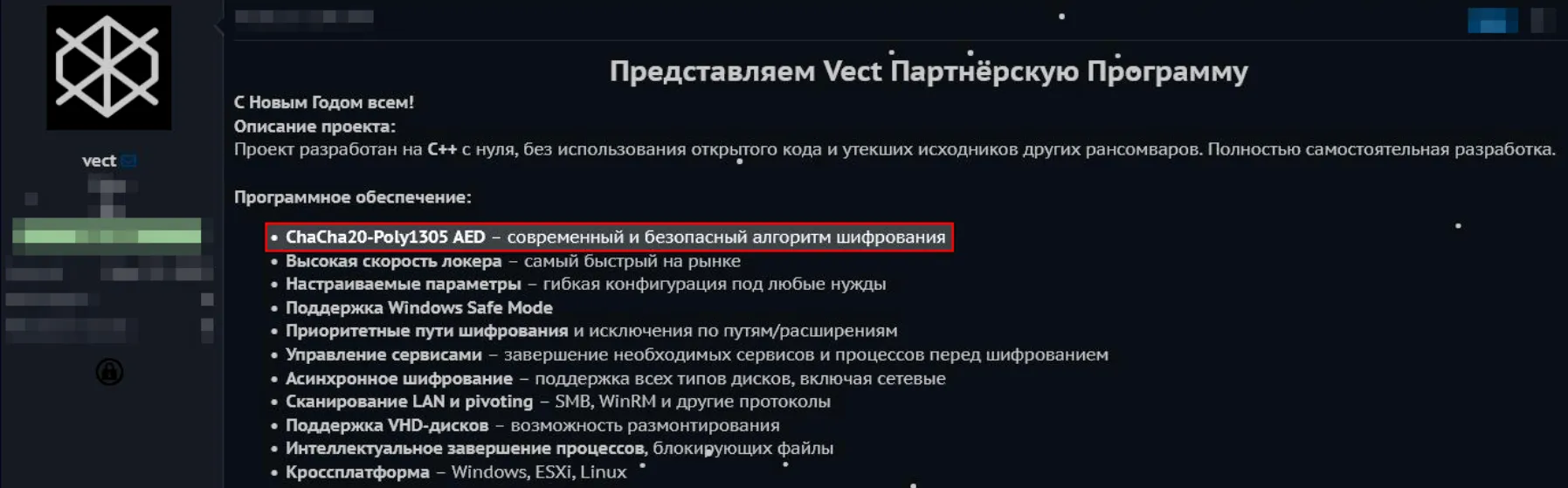

Check Point專家發現VECT 2.0勒索軟體在處理一次性密碼(nonce)機制時存在嚴重缺陷。該漏洞導致資料被破壞,無法恢復。

問題出在VECT 2.0處理超過128KB文件時。為加快速度,軟體將文件分成四部分並分別加密,但程式邏輯錯誤造成災難性後果:

即使受害者支付贖金,攻擊者也無法解密資料,因為已刪除的nonce不會傳送到黑客伺服器。

研究人員指出,128KB的門檻非常低,幾乎所有重要企業資料都受到影響:

這使得惡意軟體從勒索軟體變成普通的資料刪除工具(Wiper),使支付贖金毫無意義。該漏洞存在於所有VECT 2.0版本——Windows、Linux和ESXi。

後來,該團隊宣布與TeamPCP合作,該團隊曾對Trivy、LiteLLM、Telnyx供應鏈以及歐盟委員會發動攻擊。合作目的是利用受害者部署勒索軟體。

黑客入侵Qinglong排程器進行挖礦

黑客利用Qinglong排程器的兩個身份驗證漏洞,秘密在開發者伺服器上挖礦。網路安全專家Snyk報導。

Qinglong是一個用Python/JS開發的開源任務管理平台,在中國開發者中很受歡迎。

遠程執行代碼的感染鏈影響了Qinglong 2.20.1及以上版本。

專家指出,漏洞的根本原因在於中介軟體的授權邏輯與Express.js網頁框架的路由行為不一致。認證層預設某些URL模板總是以相同方式處理,但Express.js使用了不同的方式。

根據Snyk,攻擊活動於2026年2月7日啟動。用戶首先發現名為.FULLGC的隱藏惡意進程。為了隱藏,它模仿標準的資源密集型任務。

挖礦器使用85–100%的CPU,目標系統包括Linux、ARM64和macOS。Qinglong的開發者已在PR 2941中修復了漏洞。

另見ForkLog:

週末閱讀建議

為錯過本月最重要內容的讀者,ForkLog準備了簡要回顧。