Der npm-Dependency-Chain von TanStack wurde von Mini Shai-Hulud angegriffen, Version 84 wurde mit einem Code-Bedrohungspayload für Credential-Diebstahl kompromittiert

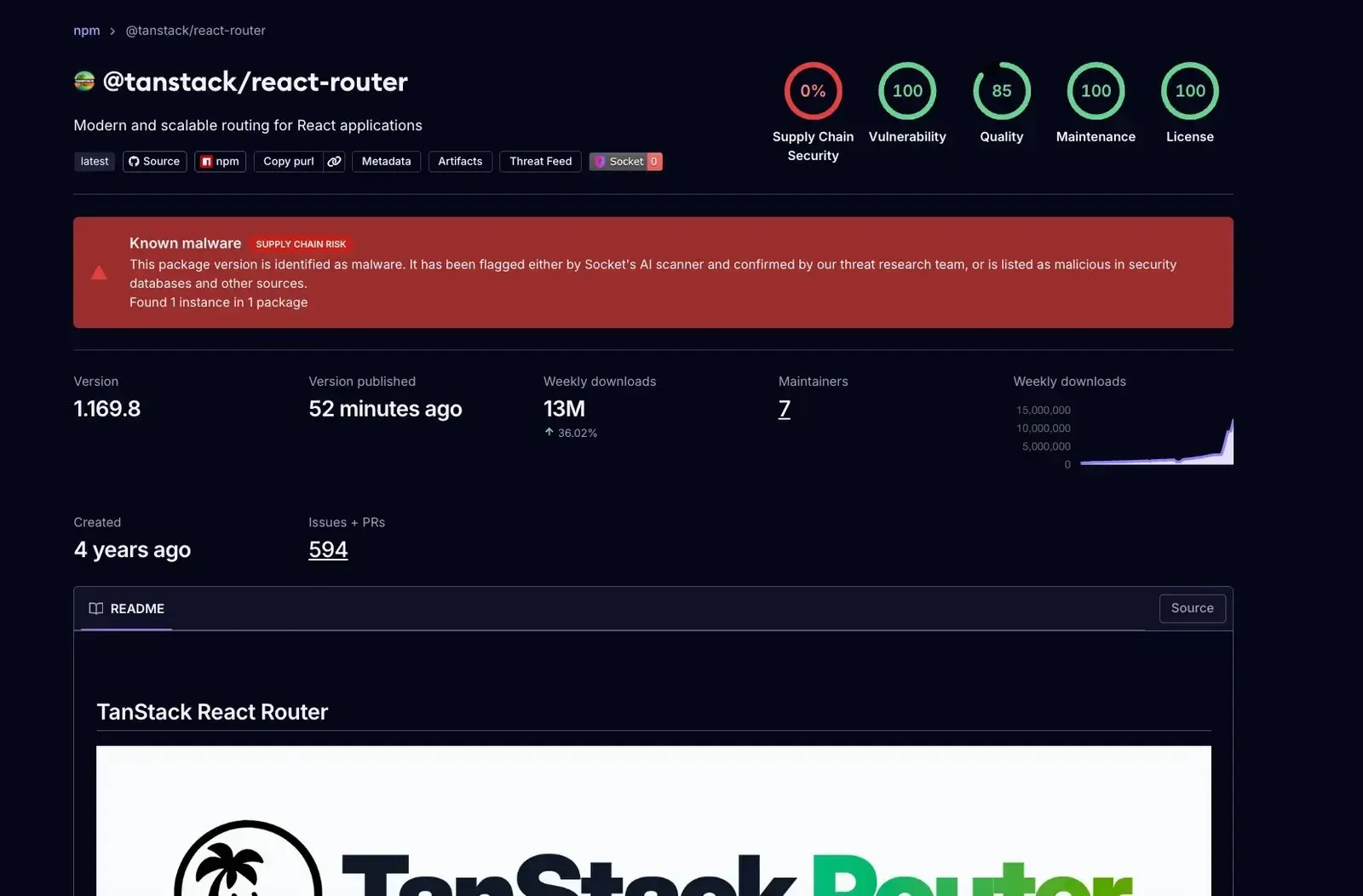

Laut Bericht von Step Security vom 11. Mai hat die Bedrohungsgruppe TeamPCP eine neue Runde von Lieferketten-Wurmangriffen mit dem Namen „Mini Shai-Hulud“ gestartet. Dabei wurden 84 TanStack npm-Paketversionen kompromittiert und bösartiger Code eingeschleust, mit dem Ziel, CI/CD-Umgebungsausweisdaten zu stehlen. Socket Security hat innerhalb von sechs Minuten nach der Veröffentlichung bereits alle bösartigen Versionen markiert.

Angriffsmethoden und Verbreitungsmechanismen

(Quelle: Socket Security)

(Quelle: Socket Security)

Laut Analyse von Step Security folgt dieser Angriff einem dreistufigen Ablauf: Zunächst richteten die Angreifer am 10. Mai 2026 mit dem GitHub-Konto voicproducoes (ID: 269549300, erstellt am 19. März 2026) einen Branch für TanStack/router ein und injizierten eine bösartige Nutzlast. Anschließend wurde die Nutzlast in bereits veröffentlichte npm-Compressed-Pakete eingebettet. Abschließend ermöglichten sie über ein entführtes OIDC-Token den Publish-Pfad über die GitHub Actions des TanStack-Projekts und veröffentlichten bösartige Versionen mit einer SLSA Build Level 3-Zertifizierung.

Laut Step Security-Bericht handelt es sich bei Mini Shai-Hulud um einen echten selbstverbreitenden Wurm: Nach dem Diebstahl von Anmeldeinformationen in einer CI/CD-Pipeline enumeriert er automatisch alle Pakete, die von demselben Maintainer kontrolliert werden, und veröffentlicht nacheinander infizierte Versionen. Step Security weist darauf hin, dass dies der erste dokumentierte bösartige npm-Wurm ist, der eine gültige SLSA-Zertifizierung erzeugen kann.

Kernfunktionen des bösartigen Codes

Laut Analyse von Step Security und Socket Security verfügt die in infizierten Paketen eingebettete 2,3 MB große verschleierte Nutzlast (SHA-256: ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c) über folgende Kernfähigkeiten:

Speicherabgriff: Durch direktes Lesen des GitHub Actions Runner.Worker-Prozessspeichers über /proc/{pid}/mem werden alle Schlüssel extrahiert, einschließlich der maskierten Schlüssel

Erfassung von Geheimnissdateien: Sammlung von Anmeldeinformationen aus über 100 hartcodierten Pfaden, darunter AWS-/Azure-/GCP-Cloud-Zertifikate, SSH-Schlüssel, npm-Token, Krypto-Wallets (Bitcoin, Ethereum, Monero, Zcash, Exodus, Electrum usw.) sowie Konfigurationen für KI-Tools (Claude, Kiro) und Daten aus Messaging-Apps

Persistenz: Installation einer Persistenz-Hook in Claude Code, VS Code und auf Betriebssystemebene (macOS LaunchAgent / Linux systemd-Dienste), sodass sie nach einem Neustart weiterhin wirksam bleibt

Datenexfiltration: Verschlüsselte Daten werden über zwei Kanäle exfiltriert: Session Protocol CDN (filev2.getsession.org) und GitHub GraphQL-API-Dead-Drop (Submission getarnt als claude@users.noreply.github.com)

Erpressungsandrohung: Einfügen des Strings „IfYouRevokeThisTokenItWillWipeTheComputerOfTheOwner“ in die Beschreibung neu erstellter npm-Token; das Widerrufen des Tokens löst eine zerstörerische Löschroutine aus

Wichtige Kompromittierungsindikatoren (IOCs)

Laut Step Security-Bericht sind die wichtigsten Indikatoren für diesen Angriff wie folgt:

Hash der bösartigen Nutzlast (SHA-256): router_init.js = ab4fcadaec49c03278063dd269ea5eef82d24f2124a8e15d7b90f2fa8601266c

C2-Netzwerkdomänen: api.masscan.cloud, filev2.getsession.org, git-tanstack.com, seed1.getsession.org

GitHub-Konto des Angreifers: voicproducoes (ID: 269549300, E-Mail voicproducoes@gmail.com)

Bösartige Commits: 79ac49eedf774dd4b0cfa308722bc463cfe5885c (TanStack/router-Branch)

Die betroffenen Hauptpaketversionen umfassen @tanstack/react-router (1.169.5, 1.169.8), @tanstack/router-core (1.169.5, 1.169.8) sowie über 40 Versionen weiterer TanStack-Pakete und entsprechende Pakete von Organisationen wie UiPath, DraftLab usw.; die vollständige Liste wird von Step Security fortlaufend aktualisiert.

Dringende Notfallmaßnahmen-Empfehlungen

Laut Step Security-Bericht empfiehlt Step Security bei installierten betroffenen Versionen Folgendes:

Umgehend die betroffenen Versionen in der lock-Datei bereinigen und saubere Versionen neu installieren; alle in CI/CD-Umgebungen zugänglichen Anmeldeinformationen rotieren (GitHub-Token, npm-Token, Cloud-API-Schlüssel); Persistenzdateien entfernen (.claude/router_runtime.js, .vscode/setup.mjs usw.); falls auf dem Gerät Krypto-Wallet-Dateien vorhanden sind, umgehend die Gelder auf eine neue Wallet übertragen. Step Security warnt ausdrücklich: Vor einer forensischen Untersuchung durch Isolieren und Spiegeln der betroffenen Geräte dürfen keine npm-Token widerrufen werden, die die Erpressungsandrohungszeichenfolge enthalten.

Häufige Fragen

Wann wurde der Mini Shai-Hulud-Wurm entdeckt und von welcher Stelle?

Laut dem Bericht von Step Security vom 11. Mai 2026 wurde der Angriff durch einen Analysten von StepSecurity AI-Paket erkannt und von der Bedrohungsgruppe TeamPCP gestartet. Socket Security gab am 12. Mai 2026 auf der Plattform X eine Warnung heraus und teilte mit, dass innerhalb von sechs Minuten nach der Veröffentlichung alle bösartigen Versionen markiert worden seien.

Welche technische Innovation bringt dieser Lieferkettenangriff mit?

Laut Step Security-Bericht ist Mini Shai-Hulud der erste dokumentierte npm-Wurm, der eine gültige SLSA Build Level 3-Zertifizierung für bösartige Pakete erzeugen kann, indem er ein entführtes OIDC-Token nutzt und einen legitimen Sigstore-Protokoll-Stack verwendet. Dadurch wirken die infizierten Versionen in Standard-Checks zur Lieferkettensicherheit wie legitim.

Wie können Nutzer von Krypto-Wallets prüfen, ob sie betroffen sind?

Laut Step Security-Bericht zielt der bösartige Code auf Bitcoin (/.bitcoin/wallet.dat), Ethereum (/.ethereum/keystore/*), Monero, Zcash sowie Exodus und Electrum sowie weitere Desktop-Wallets. Wenn auf dem Gerät betroffene Versionen installiert waren, empfiehlt Step Security, die entsprechenden Krypto-Wallet-Gelder sofort auf eine neue Wallet-Adresse zu übertragen.

Verwandte Artikel

Aave und Kelp schließen den ersten Schritt der rsETH-Erholung ab und vernichten 117.132 rsETH auf Arbitrum

Bitcoin-Netzwerk seit dem 9. April mit 200.000 gefälschten Node-Adressen überflutet, was Bedenken wegen einer Sybil-Attacke auslöst

US-Justizministerium klagt 3 Männer aus Tennessee wegen bundesstaatenübergreifender Angriffe mit einem Schraubenschlüssel an: Raub von Krypto im Wert von 6,5 Millionen US-Dollar bei einem Inhaber in Kalifornien

Aurellion erleidet Angriff, 455.003 USDC heute abgezogen

SlowMist erkennt eine „Mini Shai-Hulud“-npm-Wurmsoftware, die CI/CD-Schlüssel und Daten aus Krypto-Wallets stiehlt