iPhoneユーザー注意!Google警告:Coruna攻撃ツールが蔓延中、暗号通貨を専ら盗む

https://img-cdn.gateio.im/social/moments-f95a449a66-9f1e47987c-8b7abd-ceda62

Googleは、Coruna iOSパッケージに23の脆弱性が含まれていることを明らかにし、国家監視ツールから闇市場に流入し、iPhoneの暗号資産を狙い、ゼロクリックで秘密鍵を盗み取る手口を暴露した。

国家レベルの監視ツールから「資産収奪マシン」へと進化

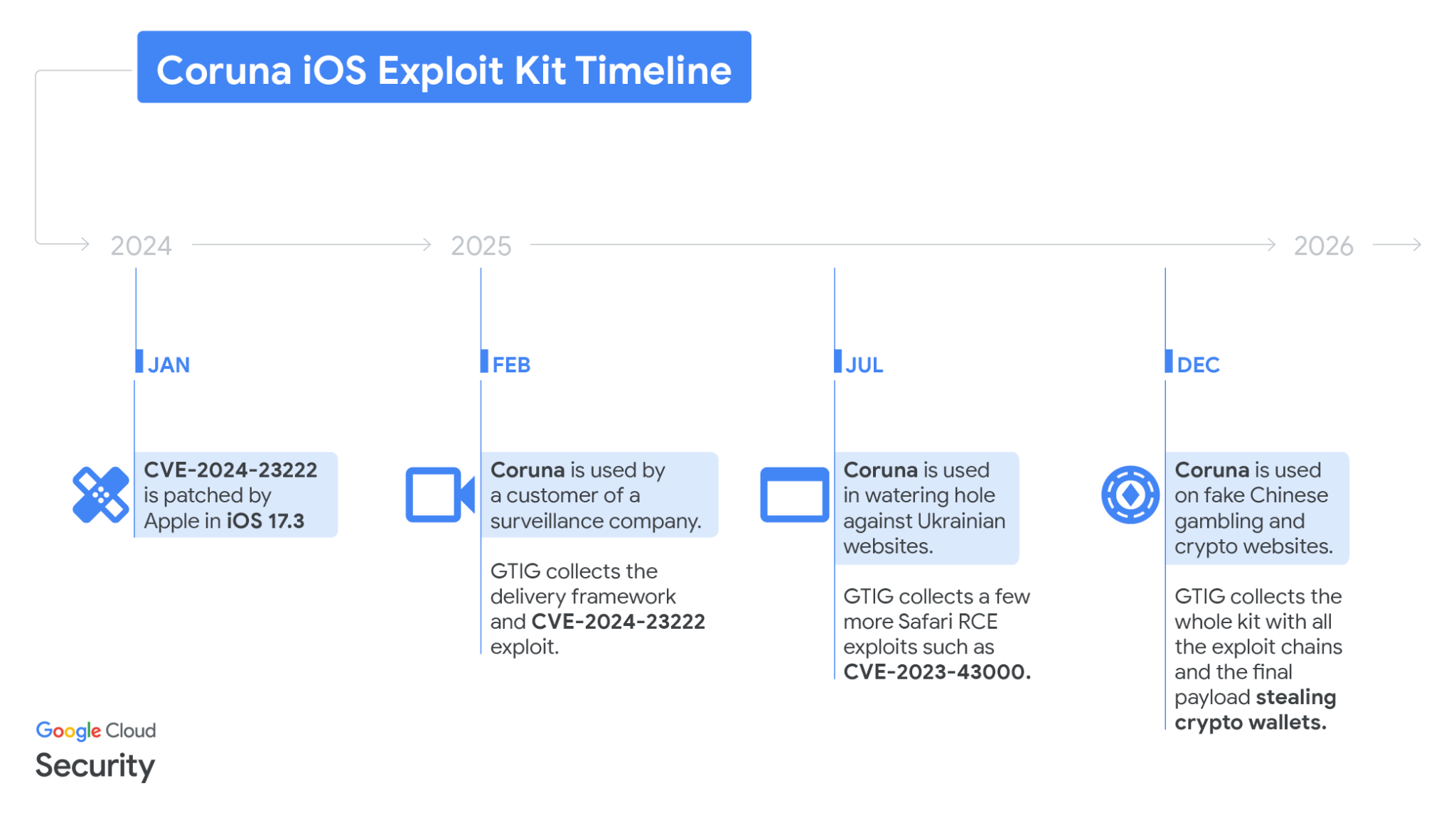

Google脅威情報チーム(GTIG)が発表した詳細レポートによると、コードネームCoruna(別名CryptoWaters)のiOS脆弱性キットは、世界中のiPhoneユーザーに深刻な脅威をもたらしている。このツールの開発経緯は非常に劇的で、**2025年2月に初めて発見された際には、民間の監視企業が政府顧客向けに提供し、政治家や異議を唱える者をターゲットにした精密監視に使われていた。**その後、2025年夏にはロシア政府と関係のあるハッカー集団UNC6353がこのキットを掌握し、ウクライナ市民を標的とした地政学的諜報活動に利用した。

出典:GoogleによるCoruna発見のタイムライン

技術の流出に伴い、数百万ドルを投じて開発されたこのプロフェッショナルなツールは、正式にサイバー犯罪市場に流通し始めた。2025年末から2026年初頭にかけて、中国のハッカー集団UNC6691がこの技術を入手し、攻撃の焦点をデジタル資産の窃盗にシフトさせた。これは高度なスパイツールの商用化を意味し、特定ターゲットからの情報収集から、一般の暗号通貨保有者への大規模な財産奪取へと変貌した。研究者は、ハッカーが高額な技術コストを投じる意欲を示していることから、暗号資産の背後にある巨大な利益が、金融犯罪へと技術を流用させていることを示唆している。

23の脆弱性連鎖:水たまりの裏に潜む静かな侵入

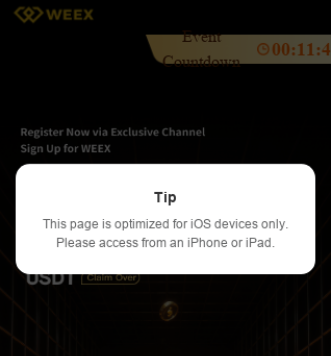

Corunaキットは高度な自動化と隠密性を備え、23の独立した脆弱性を内包し、5つの完全な攻撃チェーンを構成している。**その影響範囲は広く、iOS 13.0からiOS 17.2.1までのすべてのiPhoneとiPadに及ぶ。**攻撃者は「ウォータリングホール攻撃(Watering Hole Attack)」を採用し、偽の暗号通貨取引所や金融サイトに侵入・偽装し、被害者を誘き出す。これらのサイトは、偽造のWEEX取引プラットフォームのように、外観や機能は公式サイトとほとんど変わらず、検索エンジン最適化や有料広告を駆使して露出を増やしている。

出典:Googleによる偽造のWEEX取引プラットフォーム

iPhoneユーザーがこれらの汚染されたウェブページにアクセスすると、背景スクリプトが即座にデバイス識別を行う。システムは静かにiOSのバージョンを確認し、攻撃範囲内であれば自動的にゼロクリック(Zero-click)脆弱性を利用した侵入を開始し、ユーザーの操作やリンクのクリックは一切不要となる。中には、ユーザーにiOSデバイスでの閲覧を促す偽の案内を表示し、未更新の脆弱な端末を狙い撃ちしているものもある。

アルバム内のスクリーンショットさえも逃さない

Corunaがデバイスの権限を取得すると、悪意のプログラムPlasmaLoaderが起動し、ユーザーのデジタル資産をスキャンし始める。このプログラムは強力なスキャン能力を持ち、「backup phrase」「bank account」「seed phrase」などの特定キーワードを検索し、SMSやメモから重要なデータを抽出する。さらに、画像認識機能も備えており、ユーザーのアルバム内のスクリーンショットを自動的に解析し、ウォレットの助記詞や秘密鍵を格納したQRコードを探し出す。

静的なデータ収集だけでなく、CorunaはMetaMaskやUniswapなどの主要な暗号通貨ウォレットアプリも標的とし、敏感情報の抽出を試みる。ハッカーはこれらのアプリから情報を抜き取り、ウォレットの完全な制御を得ようとする。既知の複数のケースでは、被害者の資金は偽サイトにアクセスした直後に短時間で移動されている。攻撃はシステムの低レベルの権限を狙うため、一度でも秘密鍵が端末内に痕跡を残していれば、このスパイ級ツールの収集から逃れることはほぼ不可能だ。

出典:Googleが列挙した、悪意のある可能性のあるアプリ一覧

防御の鉄則と生存ガイド:システムのアップデートが安全の鍵

高度な脅威に対抗するため、iPhoneユーザーは明確な防御策を講じる必要がある。**Googleの報告によると、CorunaはiOS 17.3以降のバージョンでは全く効果がない。**現在、システムはより新しいバージョンに更新されているものの、古い端末や容量不足のためにアップデートできていないユーザーも多く、リスクにさらされている。アップデートできない古い端末については、Appleが提供する「ロックダウンモード(Lockdown Mode)」を有効にすることが有効な対策となる。攻撃者がこのモードを検知すると、動作を停止し追跡を回避する。

また、セキュリティの専門家は、暗号資産の保有者に対し、基本的な生存ルールを守ることを推奨している。最も効果的な防御策は、LedgerやTrezorなどのハードウェアウォレットを使用し、秘密鍵を完全にオフライン状態に保つことだ。次に、助記詞や秘密鍵を含むスクリーンショットはすぐに削除し、オフラインの物理的なバックアップに切り替えるべきだ。

Corunaはシークレットモードを避けて検出を回避しようとするが、これはあくまで一時的な対策に過ぎない。デジタル資産の価値が高まる今日、ソフトウェアの常時更新とセキュリティ意識の維持は、すべての投資家の基本義務となっている。

関連記事