Внимание пользователи iPhone! Google предупреждает: набор атак Coruna распространяется, крадет криптовалюту

Google раскрыла Coruna iOS-эксплойт с 23 уязвимостями, который попадает в черный рынок из инструментов национального слежения, нацеленных на шифрованные активы iPhone и крадущих приватные ключи без взаимодействия пользователя.

От национальных средств слежения к «средствам сбора активов»

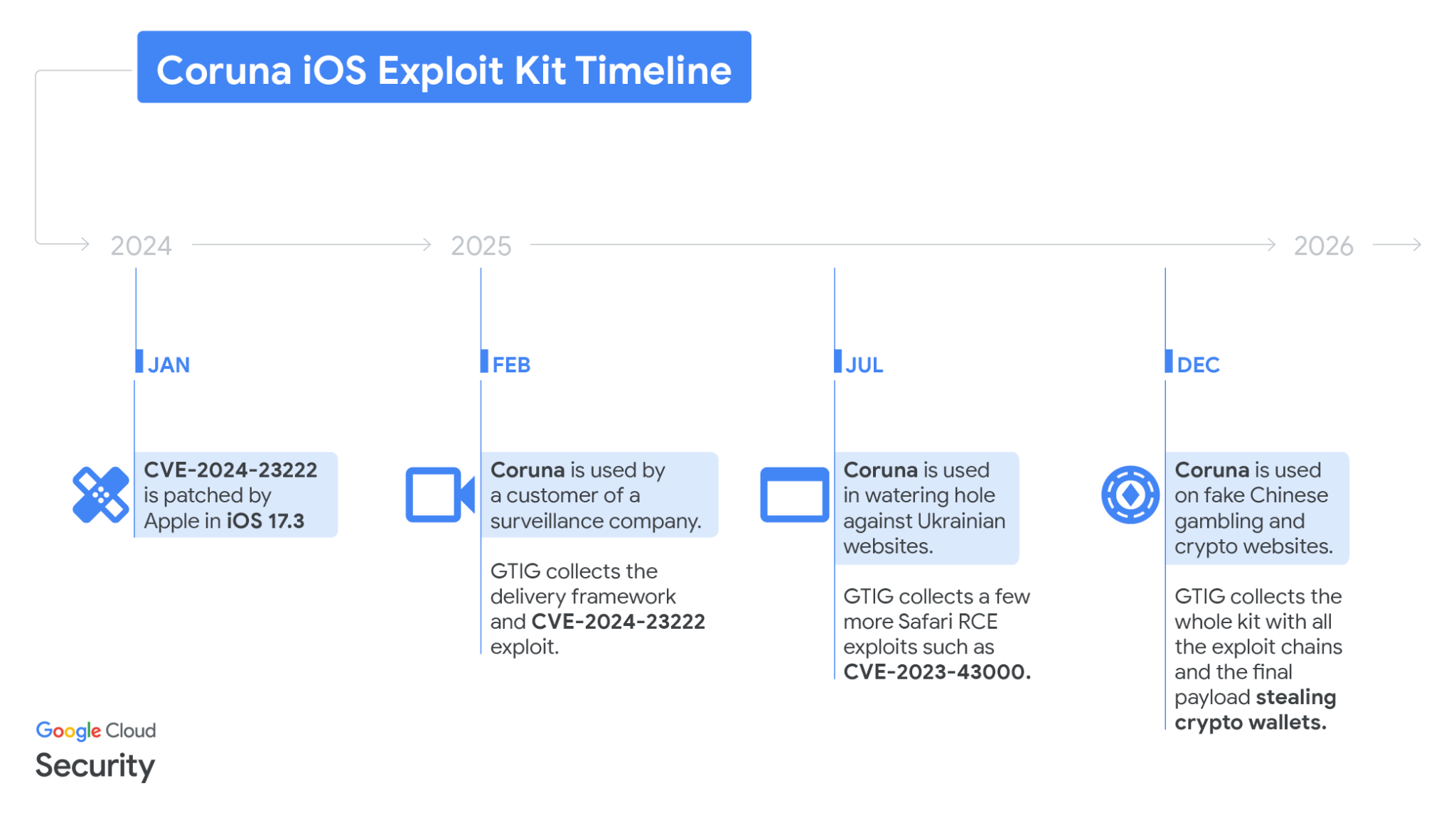

Согласно глубокому отчету группы угроз Google Threat Intelligence Group (GTIG), эксплойт-комплект для iOS под кодовым названием Coruna (также известный как CryptoWaters) представляет серьезную угрозу для пользователей iPhone по всему миру. Этот инструмент прошел драматический путь развития: впервые обнаруженный в феврале 2025 года, он изначально предоставлялся частными компаниями для правительственных заказчиков для точечного слежения за политиками и оппозиционерами. Позже, летом 2025 года, связанная с российским правительством хакерская группа UNC6353 взяла его под контроль и использовала для геополитической разведки против граждан Украины.

Источник: Таймлайн обнаружения Coruna

С развитием технологий этот дорогостоящий в разработке профессиональный инструмент официально попал на черный рынок. В конце 2025 — начале 2026 годов китайская хакерская группа UNC6691 получила доступ к технологии и переключила фокус атак на кражу цифровых активов. Это означает, что высокотехнологичные шпионские инструменты стали товаром, превращаясь из средств получения разведданных о конкретных целях в массовое похищение богатства у обычных держателей криптовалют. Исследователи отмечают, что готовность хакеров вкладывать большие средства в технологии свидетельствует о высокой прибыли, которую приносят криптоактивы, и о том, что профессиональные инструменты все чаще используются в финансовых преступлениях.

23 уязвимости — цепная реакция: молчаливое проникновение за «водопой»

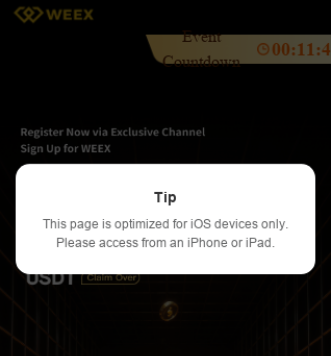

Coruna обладает высокой степенью автоматизации и скрытности, внутри интегрировано 23 отдельные уязвимости, образующие 5 полных цепочек атак. Область воздействия широка — от iOS 13.0 до iOS 17.2.1 на всех моделях iPhone и iPad. Хакеры используют скрытую тактику «Watering Hole» — заражая или создавая поддельные сайты криптовалютных бирж и финансовых платформ, чтобы заманить жертв. Эти сайты, такие как поддельная платформа WEEX, выглядят и функционируют почти как оригинальные, а также используют SEO и платную рекламу для увеличения видимости.

Источник: Поддельная платформа WEEX

Когда пользователь iPhone посещает зараженные страницы, фоновый скрипт мгновенно запускает идентификацию устройства. Система тихо проверяет версию iOS, и если она входит в диапазон атак, автоматически активируется уязвимость нулевого клика (Zero-click), позволяющая проникнуть без какого-либо взаимодействия пользователя или клика по ссылке. Некоторые поддельные сайты даже активно предлагают использовать iOS-устройство для просмотра, обещая лучший опыт, на самом деле — чтобы точно нацелиться на устаревшие и уязвимые системы.

Даже скриншоты в альбомах не спасают

После получения доступа к устройству Coruna запускает вредоносную программу PlasmaLoader, которая сканирует цифровые активы пользователя. Эта программа обладает мощными возможностями поиска — она ищет ключевые слова вроде «backup phrase», «bank account» или «seed phrase» в сообщениях и заметках, а также извлекает важные данные. Более того, она умеет распознавать изображения, автоматически сканируя скриншоты в альбомах на наличие QR-кодов с приватными ключами или мнемоническими фразами.

Помимо статического сбора данных, Coruna атакует популярные криптокошельки, такие как MetaMask и Uniswap, чтобы получить доступ к чувствительной информации и полностью контролировать кошельки. В ряде известных случаев средства жертв были быстро переведены после посещения поддельных сайтов. Поскольку атака затрагивает системные уровни, любые следы приватных ключей, оставленные на устройстве, — будь то в памяти или файлах — не останутся незамеченными этим разведывательным инструментом.

Источник: Google — список приложений, уязвимых к атакам

Защита и рекомендации? Обновление системы — ключ к безопасности

При столкновении с такими сложными угрозами пользователи iPhone должны предпринимать четкие меры защиты. В отчете Google отмечается, что Coruna полностью неэффективен против iOS 17.3 и выше. Несмотря на то, что новые версии системы уже выпущены, часть пользователей по-прежнему не обновляют свои устройства из-за устаревших моделей или нехватки места, что оставляет их уязвимыми. Для старых устройств, которые не могут обновиться, рекомендуется включить режим «Lockdown Mode» — он отключает большинство функций, чтобы предотвратить работу вредоносных программ, обнаруживающих этот режим.

Эксперты по информационной безопасности советуют держателям криптоактивов придерживаться базовых правил. В первую очередь — использовать аппаратные кошельки (например, Ledger или Trezor), чтобы приватные ключи всегда оставались оффлайн и не контактировали с iOS. Также необходимо немедленно удалить все скриншоты с мнемоническими фразами или приватными ключами из фотогалереи и делать резервные копии в оффлайн-режиме.

Хотя Coruna избегает использования режима инкогнито для снижения вероятности обнаружения, это лишь временная мера. В условиях растущей стоимости цифровых активов своевременное обновление программного обеспечения и бдительность в области кибербезопасности — обязательные для каждого инвестора.

Связанные статьи

Спецгруппа во главе с ФБР арестовала 276 человек в рамках операции по пресечению глобальной криптоаферы «порезка свиней»

Wasabi Protocol подвергся атаке и потерял 2,9 миллиона долларов после компрометации кошелька деплойера

Эксплойт в Scallop Protocol выводит 150 000 токенов SUI 28 апреля

Мошенничества в DeFi нанесли ущерб на 624,58 млн долларов в апреле 2026 года — шестой по величине убыток за всю историю при наибольшем числе инцидентов

Эксплойт в SWEAT Protocol был локализован, балансы пользователей восстановлены

Предупреждение от SlowMist: уязвимость Linux Copy Fail крайне проста для эксплуатации, рекомендуется как можно скорее обновить ядро