Обережно, користувачі iPhone! Google попереджає: набір інструментів Coruna атакує та викрадає криптовалюту

Google викрила iOS-комплект Coruna, що містить 23 уразливості, який потрапив із інструментів державного стеження у чорний ринок, цілиться у зашифровані активи iPhone та викрадає приватні ключі без натискання.

Від державних засобів спостереження до «збирачів активів»

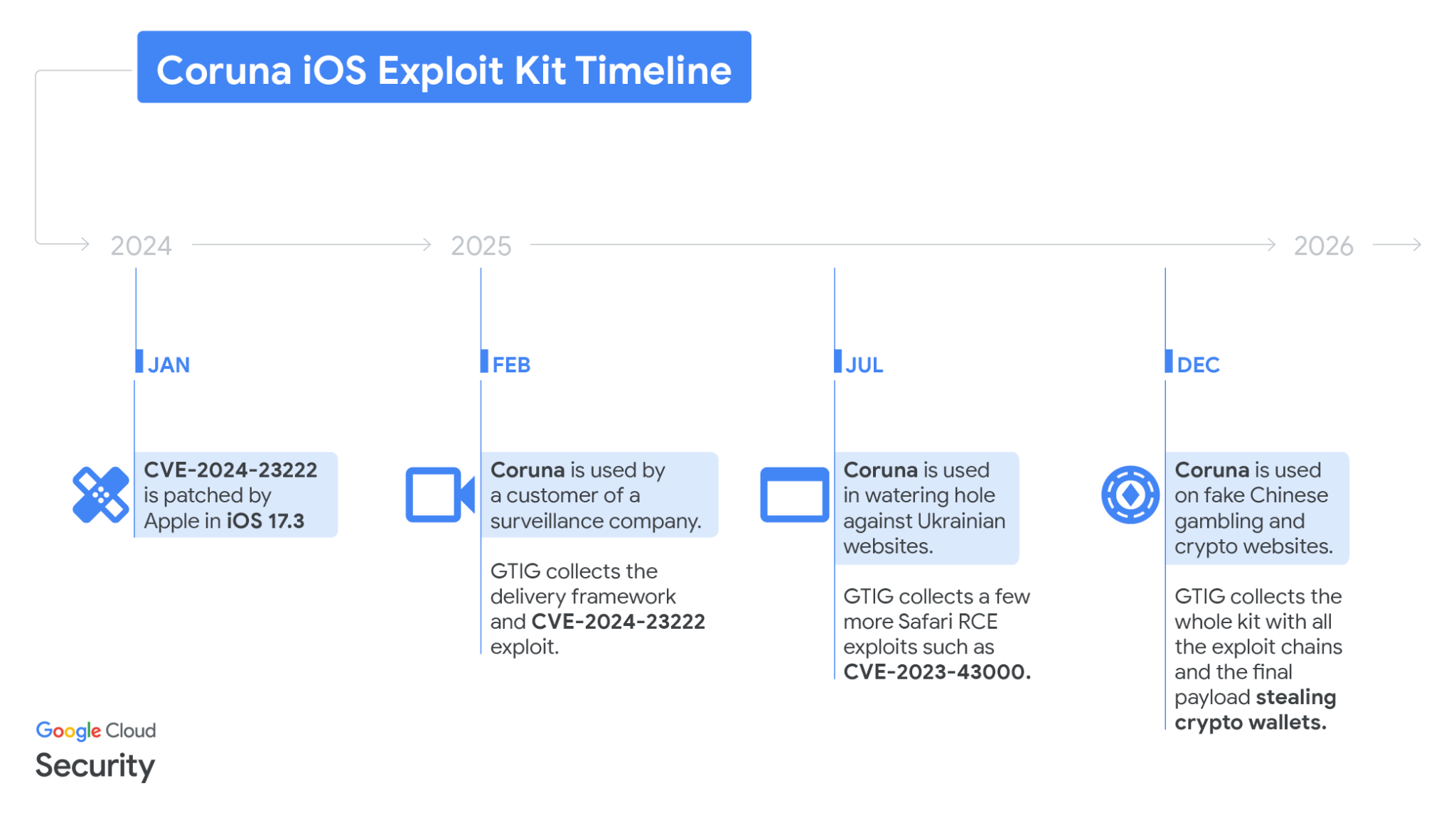

Згідно з глибоким звітом групи Google Threat Intelligence Group (GTIG), комплект уразливостей для iOS під кодовою назвою Coruna (також відомий як CryptoWaters) становить серйозну загрозу для користувачів iPhone по всьому світу. Шлях його розвитку надзвичайно драматичний: у лютому 2025 року його вперше виявили як продукт приватної компанії з нагляду, що надавала його урядовим клієнтам для точного моніторингу політиків і опозиціонерів. Пізніше, влітку 2025 року, хакерська група, пов’язана з російським урядом — UNC6353, отримала контроль над цим комплектом і почала використовувати його для геополітичної розвідки проти громадян України.

Джерело: Хронологія відкриття Coruna від Google

З поширенням технологій цей високотехнологічний інструмент, вартістю кілька мільйонів доларів, офіційно потрапив на ринок кіберзлочинності. Наприкінці 2025 — на початку 2026 року — китайська хакерська група UNC6691 отримала цю технологію і переключила фокус атак на крадіжку цифрових активів. Це ознаменувало комерціалізацію високорівневих шпигунських інструментів: від цільової розвідки до масштабної крадіжки багатств звичайних власників криптовалют. Дослідники зазначають, що здатність хакерів вкладати великі кошти у технології свідчить про величезний прибуток від криптоактивів, що спонукає професійних технічних злочинців до фінансових злочинів.

23 уразливості у ланцюгу: мовчазне проникнення за «водопійною ямою»

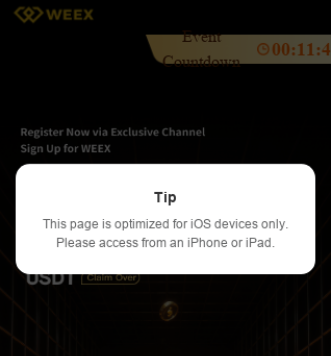

Комплект Coruna має високий рівень автоматизації та прихованості, об’єднує 23 незалежні уразливості та формує 5 повних ланцюгів атак. Обсяг ураження широкий — він охоплює всі iPhone та iPad з iOS 13.0 до iOS 17.2.1. Хакери застосовують тактику «Watering Hole Attack» — приховані атаки через проникнення або створення підроблених криптовалютних бірж і фінансових сайтів для заманювання жертв. Ці сайти, наприклад підроблена платформа WEEX, майже ідентичні офіційним, з однаковим дизайном і функціоналом, а також просуваються через SEO та платну рекламу для підвищення видимості.

Джерело: Підроблена платформа WEEX від Google

Коли користувач iPhone заходить на ці заражені сторінки, фоновий скрипт негайно виконує ідентифікацію пристрою. Система безшумно перевіряє версію iOS, і якщо вона входить у цільовий діапазон, автоматично активується уразливість «Zero-click» — проникнення без будь-яких дій користувача або натискань. Деякі підроблені сайти навіть самі пропонують користувачам переглядати через iOS, обіцяючи кращий досвід, але насправді — цілеспрямовано цілить на вразливих користувачів із застарілими системами.

Навіть скріншоти у фотогалереї не врятують

Після отримання доступу до пристрою, зловмисна програма PlasmaLoader активується і починає сканувати цифрові активи користувача. Ця програма має потужні можливості сканування: вона шукає ключові слова, такі як «backup phrase», «bank account» або «seed phrase», і витягує важливі дані з SMS і нотаток. Крім того, вона оснащена функцією розпізнавання зображень — автоматично сканує скріншоти у фотогалереї, шукаючи QR-коди з приватними ключами або мнемонічними фразами.

Крім збору статичних даних, Coruna атакує популярні криптовалютні гаманці, такі як MetaMask і Uniswap. Хакери намагаються витягти конфіденційну інформацію для повного контролю над гаманцями. У багатьох відомих випадках, після відвідування підроблених сайтів, кошти жертв швидко переказуються. Оскільки атаки отримують системний рівень доступу, будь-які сліди приватних ключів у пристрої не залишаються непоміченими цією шпигунською платформою.

Джерело: Google — список додатків, які можуть бути атаковані зловмисним ПЗ

Захисні поради та рекомендації для виживання? Оновлення системи — ключ до безпеки

У відповідь на цю складну високорівневу загрозу користувачам iPhone слід вживати чітких заходів безпеки. Згідно з доповіддю Google, Coruna повністю неефективна проти iOS 17.3 і новіших версій. Хоча системи вже оновлені до більш нових версій, частина користувачів через застарілі пристрої або недостатній вільний простір не оновлює їх, що ставить їх під ризик. Для старих моделей, які не можуть оновитися до безпечних версій, рекомендується активувати «Lockdown Mode» — режим блокування, який Apple пропонує для захисту від складних атак. Якщо зловмисне ПЗ виявить цей режим, воно припинить роботу, щоб уникнути виявлення.

Фахівці з кібербезпеки радять власникам криптоактивів дотримуватися базових правил безпеки. Найкращий захист — використовувати апаратні гаманці (наприклад Ledger або Trezor), щоб приватні ключі залишалися офлайн і не контактували з iOS. Також слід негайно видалити всі скріншоти з мнемонічними фразами або приватними ключами з фотогалереї і зробити офлайн резервні копії у фізичному вигляді.

Хоча Coruna уникає режиму приватного перегляду для зменшення шансів виявлення, це лише тимчасовий захід. У сучасних умовах зростаючої цінності цифрових активів підтримка оновлень і підвищена обізнаність щодо безпеки — обов’язки кожного інвестора.

Пов'язані статті

Експлойт у Scallop Protocol виводить 150 000 токенів SUI 28 квітня

Хакерські атаки в DeFi завдали збитків на $624,58 млн у квітні 2026 року — шості за величиною втрати в історії, при цьому зафіксовано найбільше інцидентів

Експлойт у SWEAT Protocol було локалізовано, баланси користувачів відновлено

Повідомлення від SlowMist: уразливість Linux Copy Fail дуже легко експлуатувати, рекомендується якнайшвидше оновити ядро

Aftermath Finance зазнав атаки та зазнав збитків на суму 114 тис., Mysten Labs підтримує повне відшкодування користувачам

Aftermath Finance Понесла Понад $1,14 млн Збитків в Атаці 29 Квітня, Пообіцяла Повну Компенсацію Користувачам