Resolv ส่งข้อเรียกร้องสุดท้ายให้แก่ผู้โจมตี: ต้องคืนเงินที่ถูก盗 90% ภายใน 72 ชั่วโมง

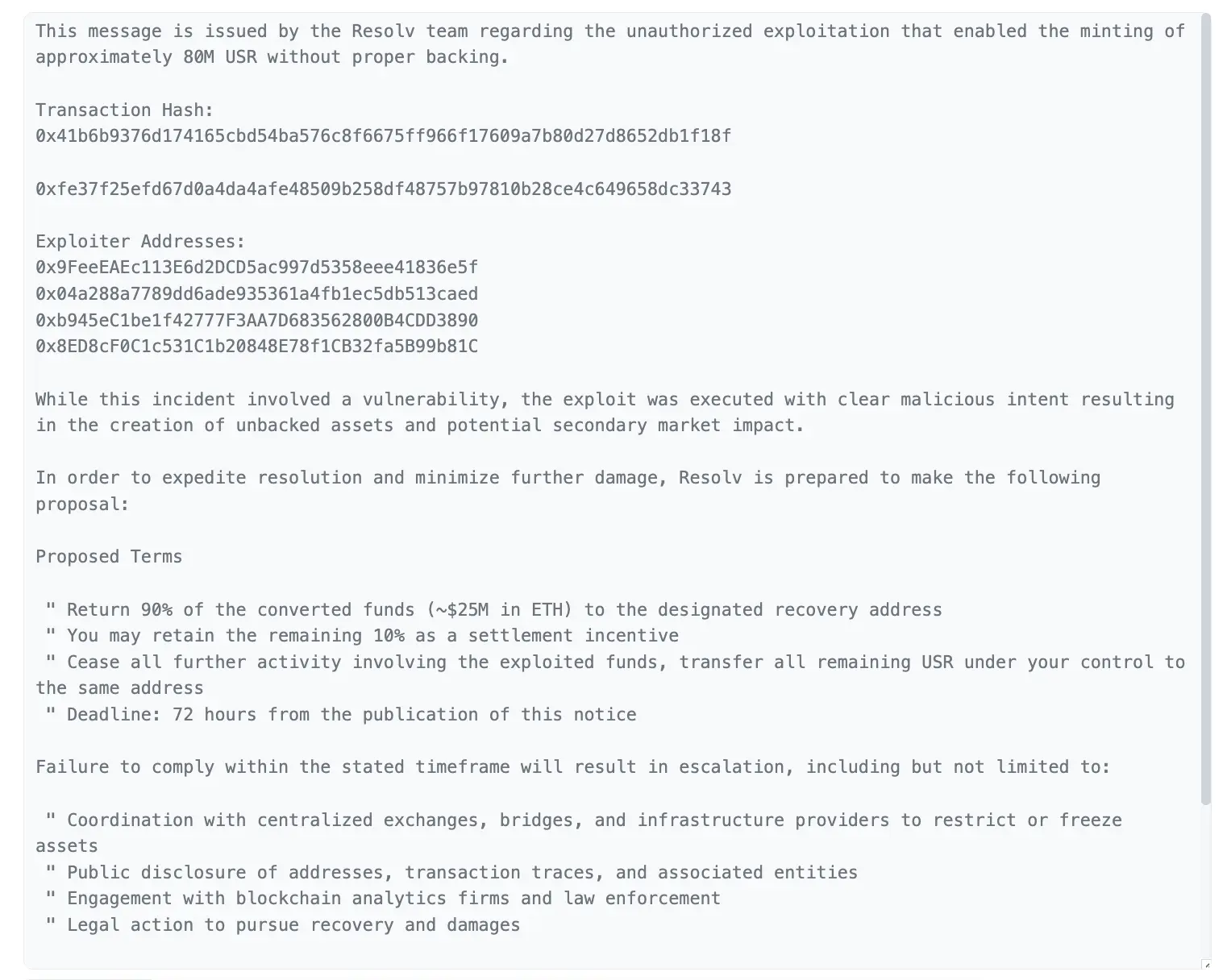

Resolv Labs เมื่อวันที่ 24 มีนาคม ได้เปิดเผยบนแพลตฟอร์ม X ว่าได้ส่งข้อความบนบล็อกเชนไปยังที่อยู่ของผู้โจมตี เพื่อเสนอแผนการชำระหนี้อย่างเป็นทางการเกี่ยวกับเหตุการณ์ด้านความปลอดภัยเมื่อวันที่ 22 มีนาคม ตามข้อเสนอ หากผู้โจมตีคืนเงินประมาณ 90% ของเงินที่ถูกโจรกรรมจำนวนประมาณ 25 ล้านดอลลาร์สหรัฐ (ETH ประมาณ 22.5 ล้านดอลลาร์) ภายในระยะเวลา 72 ชั่วโมง จะสามารถเก็บรักษาเงินส่วนที่เหลืออีก 10% (ประมาณ 2.5 ล้านดอลลาร์) เป็นแรงจูงใจในการชำระหนี้

การออกแบบแผนการชำระหนี้: การแจ้งเตือนบนบล็อกเชนและกลไกแรงจูงใจสำหรับ White Hat

(ที่มา: Resolv Labs)

ข้อเสนอของ Resolv ปฏิบัติตามโครงสร้าง “แรงจูงใจสำหรับ White Hat” ซึ่งเป็นแนวทางที่พบได้บ่อยในเหตุการณ์ด้านความปลอดภัยของคริปโตเคอร์เรนซี โดยการเก็บรักษาส่วนหนึ่งของทรัพย์สินที่ถูกโจรกรรมไว้ เพื่อแลกกับการที่ผู้โจมตีจะคืนเงินส่วนใหญ่ของทุน พร้อมทั้งหลีกเลี่ยงความเสี่ยงทางกฎหมายจากการดำเนินคดีในภายหลัง แผนนี้ถูกเข้ารหัสและส่งเป็นข้อความบนบล็อกเชนโดยตรงไปยังที่อยู่ของผู้โจมตี ซึ่งเปิดเผยและสามารถติดตามได้ในตลาด

สำหรับผู้โจมตี การยอมรับแผนการชำระหนี้หมายความว่าจะเก็บรักษาเงินจำนวน 2.5 ล้านดอลลาร์อย่างแน่นอน เพื่อหลีกเลี่ยงความเสี่ยงจากการดำเนินคดีที่อาจเพิ่มขึ้นเรื่อย ๆ การปฏิเสธจะทำให้ต้องเผชิญกับมาตรการระดับสูงที่ถูกเปิดใช้งานพร้อมกันหลายชั้น

มาตรการระดับสูงสี่ขั้นหลังจาก 72 ชั่วโมง

การประสานงานการอายัดทรัพย์สิน: ประสานงานกับแพลตฟอร์มเทรดคริปโตแบบศูนย์กลาง (CEX), สะพานเชื่อมข้ามสายโซ่ (Cross-chain bridges) และผู้ให้บริการโครงสร้างพื้นฐาน เพื่ออายัดทรัพย์สินที่เกี่ยวข้องกับที่อยู่ของผู้โจมตี เพื่อจำกัดการโอนและถอนเงินที่โจรกรรมมา

การเปิดเผยที่อยู่และเส้นทางการทำธุรกรรม: เปิดเผยที่อยู่ของกระเป๋าเงินของผู้โจมตีและเส้นทางการโอนเงินทั้งหมด เพื่อให้ชุมชนสามารถติดตามและกดดันอย่างต่อเนื่อง

ความร่วมมือกับบริษัทวิเคราะห์บล็อกเชนและหน่วยงานบังคับใช้กฎหมาย: ร่วมมือกับบริษัทวิเคราะห์บล็อกเชนและหน่วยงานบังคับใช้กฎหมายเพื่อดำเนินการติดตามและเพิ่มโอกาสในการระบุตัวตนที่แท้จริงของผู้โจมตี

ดำเนินคดีทางกฎหมาย: ดำเนินการทางแพ่งหรืออาญาภายใต้กรอบกฎหมายที่เกี่ยวข้อง

พื้นหลังเหตุการณ์และความคืบหน้าล่าสุดในการกู้คืน

ข้อเสนอชำระหนี้นี้เป็นความคืบหน้าล่าสุดของเหตุการณ์ด้านความปลอดภัยของ Resolv เมื่อวันที่ 22 มีนาคม ผู้โจมตีใช้กุญแจส่วนตัวที่ขโมยมา เข้าถึงโครงสร้างพื้นฐานของ Resolv อย่างผิดกฎหมาย และสร้าง USR ที่ไม่ได้รับอนุญาตประมาณ 80 ล้านดอลลาร์ จากนั้นเปลี่ยนเป็น ETH ประมาณ 25 ล้านดอลลาร์

ตามข้อมูลอัปเดตล่าสุดเมื่อวันที่ 23 มีนาคม สัญญาอัจฉริยะที่เกี่ยวข้องได้ถูกระงับอย่างรวดเร็ว และ USR จำนวนประมาณ 9 ล้านเหรียญที่ผู้โจมตีถืออยู่ได้ถูกทำลายเพื่อลดความเสี่ยงในการแพร่กระจาย ปัจจุบัน Protocol ถือครองทรัพย์สินประมาณ 141 ล้านดอลลาร์ ก่อนหน้านี้มีการยืนยันผลกระทบจริงเพียงประมาณ 500,000 ดอลลาร์เท่านั้น ขณะนี้ปริมาณ USR อยู่ที่ประมาณ 102 ล้านเหรียญก่อนเหตุการณ์บวกกับเหรียญที่สร้างขึ้นผิดกฎหมายประมาณ 71 ล้านเหรียญ แผนการกู้คืนได้เริ่มดำเนินการแล้ว โดยเริ่มจากกลุ่มผู้ใช้ในรายชื่อขาว (Whitelist) ตั้งแต่วันที่ 23 มีนาคม เพื่ออนุญาตให้มีการไถ่ถอน USR ก่อนเหตุการณ์

Resolv แนะนำอย่างยิ่งให้ระงับการเทรด USR และโทเค็นที่เกี่ยวข้องในระหว่างดำเนินการกู้คืน เพื่อไม่ให้กระทบต่อกระบวนการฟื้นฟูโดยรวม ผู้ใช้ที่ได้รับผลกระทบควรติดต่อโดยตรงกับ RDAL ผ่านช่องทางทางการเพื่อประสานงาน

คำถามที่พบบ่อย

ข้อเสนอชำระหนี้ของ Resolv ต่อผู้โจมตีคืออะไร?

หากผู้โจมตีคืนเงินประมาณ 90% ของเงินที่โจรกรรมไปภายใน 72 ชั่วโมง (ประมาณ 22.5 ล้านดอลลาร์ ETH) จะสามารถเก็บรักษาเงินส่วนที่เหลืออีก 10% (ประมาณ 2.5 ล้านดอลลาร์) เป็นแรงจูงใจในการชำระหนี้ หากไม่ตอบสนองภายในเวลาที่กำหนด Resolv จะดำเนินการอายัดทรัพย์สิน เปิดเผยที่อยู่ และร่วมมือกับหน่วยงานบังคับใช้กฎหมาย รวมถึงดำเนินคดีตามกฎหมาย

เหตุการณ์ด้านความปลอดภัยของ Resolv เกิดขึ้นได้อย่างไร?

ผู้โจมตีใช้กุญแจส่วนตัวที่ขโมยมา เข้าถึงโครงสร้างพื้นฐานของ Resolv โดยใช้ช่องโหว่ในการควบคุมการสร้าง USR ทำให้สามารถสร้าง USR ที่ไม่ได้รับอนุญาตประมาณ 80 ล้านดอลลาร์ และเปลี่ยนเป็น ETH ประมาณ 25 ล้านดอลลาร์ การรับประกันหลักของโปรโตคอลไม่ได้รับความเสียหายโดยตรง ปัญหาอยู่ที่กลไกการออก USR เท่านั้น

ผู้ถือ USR ควรระวังอะไรในระหว่างการกู้คืน?

Resolv แนะนำให้ระงับการเทรด USR และโทเค็นที่เกี่ยวข้องในระหว่างดำเนินการกู้คืน การให้บริการไถ่ถอนได้เริ่มต้นแล้วตั้งแต่วันที่ 23 มีนาคม สำหรับกลุ่มผู้ใช้ในรายชื่อขาว ผู้ใช้ที่ได้รับผลกระทบควรติดต่อโดยตรงกับ RDAL ผ่านช่องทางทางการเพื่อให้แน่ใจว่ากระบวนการฟื้นฟูจะไม่ถูกรบกวน