Bing AI 搜尋結果遭投毒,惡意 OpenClaw 安裝程式竊密

慢霧科技(SlowMist)首席資訊安全長 23pds 於 3 月 10 日在 X 平台發文警告,攻擊者對 Bing AI 搜尋結果實施「投毒」攻擊,將偽造的 OpenClaw 安裝程式推至「OpenClaw Windows」關鍵詞搜尋的首位結果,誘導用戶下載並執行惡意程式。

攻擊手法:GitHub 惡意倉庫如何污染 Bing AI 搜尋

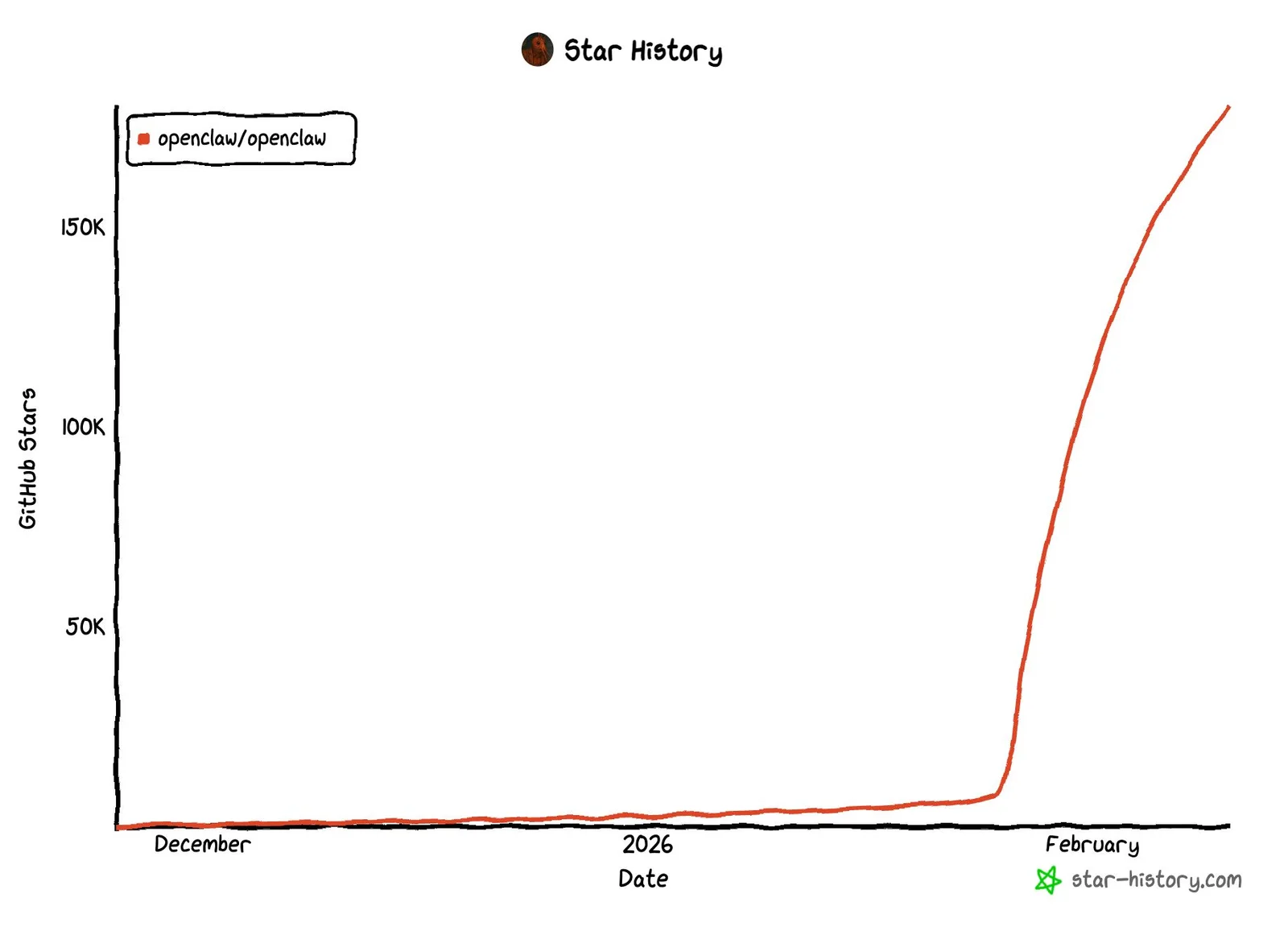

OpenClaw 是一款快速累積大量用戶的個人開源 AI 助理工具,原名 Clawdbot(2025 年 11 月上線),在 GitHub 上迅速獲得數萬次 fork 及數十萬個 star。這一知名度成為攻擊者的入侵窗口。

攻擊者在 GitHub 上建立了偽裝成合法安裝工具的惡意倉庫,頁面採用了來自 Cloudflare 的合法程式碼以增加可信度,甚至以獨立 GitHub 組織名義「openclaw-installer」發布,而非普通用戶帳戶,進一步規避初步懷疑。

Huntress 指出,這次攻擊之所以成功,關鍵在於:僅需將惡意程式碼託管在 GitHub 上,就足以污染 Bing AI 搜尋推薦結果,不需要任何搜尋引擎演算法的額外操控。這一手法與 2025 年 12 月攻擊者濫用 ChatGPT 和 Grok 共享聊天功能的攻擊活動一脈相承,但門檻更低、影響面更廣。

惡意工具包解析:三層惡意軟體組合威脅

此次攻擊部署的惡意軟體組件分工明確:

Stealth Packer(新型加殼器):將惡意軟體注入記憶體,新增防火牆規則,建立隱藏的幽靈排程任務,並在執行解密有效載荷前進行反虛擬機檢測(偵測滑鼠移動以判斷是否為真實用戶環境),VirusTotal 上偵測率極低

GhostSocks(反向代理惡意軟體):曾被 BlackBasta 勒索軟體集團使用,將受感染電腦轉化為代理伺服器,讓攻擊者以受害者的網路 IP 登入帳戶,繞過多因素身份驗證(MFA)與反詐欺檢測機制

資訊竊取程式(Vidar / PureLogs Stealer):透過 Rust 語言編寫的載入器在記憶體中執行,竊取憑證、API 金鑰及 OpenClaw 設定文件;Vidar 變種甚至將 Telegram 頻道和 Steam 用戶頁面用於隱藏動態 C2 指令地址

跨平台感染:Windows 與 macOS 的不同入侵路徑

惡意 GitHub 倉庫為兩大平台提供各自的安裝指引。 Windows 系統中,執行「OpenClaw_x64.exe」後,多個 Rust 語言惡意載入器被部署,資訊竊取程式在記憶體中悄然執行。 macOS 系統中,安裝指引要求執行一條 bash 單行命令,從另一個惡意組織「puppeteerrr」的「dmg」倉庫拉取「OpenClawBot」可執行檔,該檔案被確認為 AMOS 的變種,透過偽裝的管理員權限請求竊取目標文件夾(文稿、下載、桌面)中的敏感資料。

Huntress 發現並向 GitHub 報告惡意倉庫後,GitHub 在約 8 小時內將其關閉。值得注意的是,即使安裝的是合法版本的 OpenClaw,其設定文件也包含大量高敏感資訊(密碼、API 金鑰等),若資訊竊取程式已入侵系統,這些設定文件同樣面臨被竊的風險。

常見問題

Bing AI 搜尋結果為何會推薦惡意程式?

攻擊者發現,僅需將惡意程式碼託管在 GitHub 上,Bing AI 的推薦機制就足以將惡意倉庫推至搜尋首位。 AI 系統在評估 GitHub 倉庫可信度時,未能有效識別惡意內容,使攻擊者得以利用平台固有的信任度實施欺騙。

GhostSocks 惡意軟體如何繞過多因素身份驗證?

GhostSocks 將受感染電腦轉化為代理伺服器,攻擊者可透過受害者的網路 IP 地址登入被竊取憑證的帳戶。由於登入行為在地理位置和網路環境上與受害者正常行為一致,MFA 和反詐欺機制難以識別為異常訪問。

如何識別偽造的 OpenClaw 安裝程式?

合法的 OpenClaw 應從官方 GitHub 倉庫直接下載。對於 macOS 安裝方式,若要求執行 bash 單行命令從不明組織倉庫拉取文件,應視為高度危險信號。用戶不應盲目信任 GitHub 上的程式碼倉庫——軟體託管在受信任平台,並不代表軟體本身是安全的。

相關文章