Atenção utilizadores de iPhone! Google alerta: O conjunto de ataques Coruna está a devastar, roubando apenas criptomoedas

Google revela que o kit Coruna para iOS contém 23 vulnerabilidades, que entram no mercado negro através de ferramentas de monitoramento nacional, focando em ativos criptográficos no iPhone e roubando chaves privadas com zero cliques.

De ferramenta de vigilância estatal a “colheitadeira de ativos”

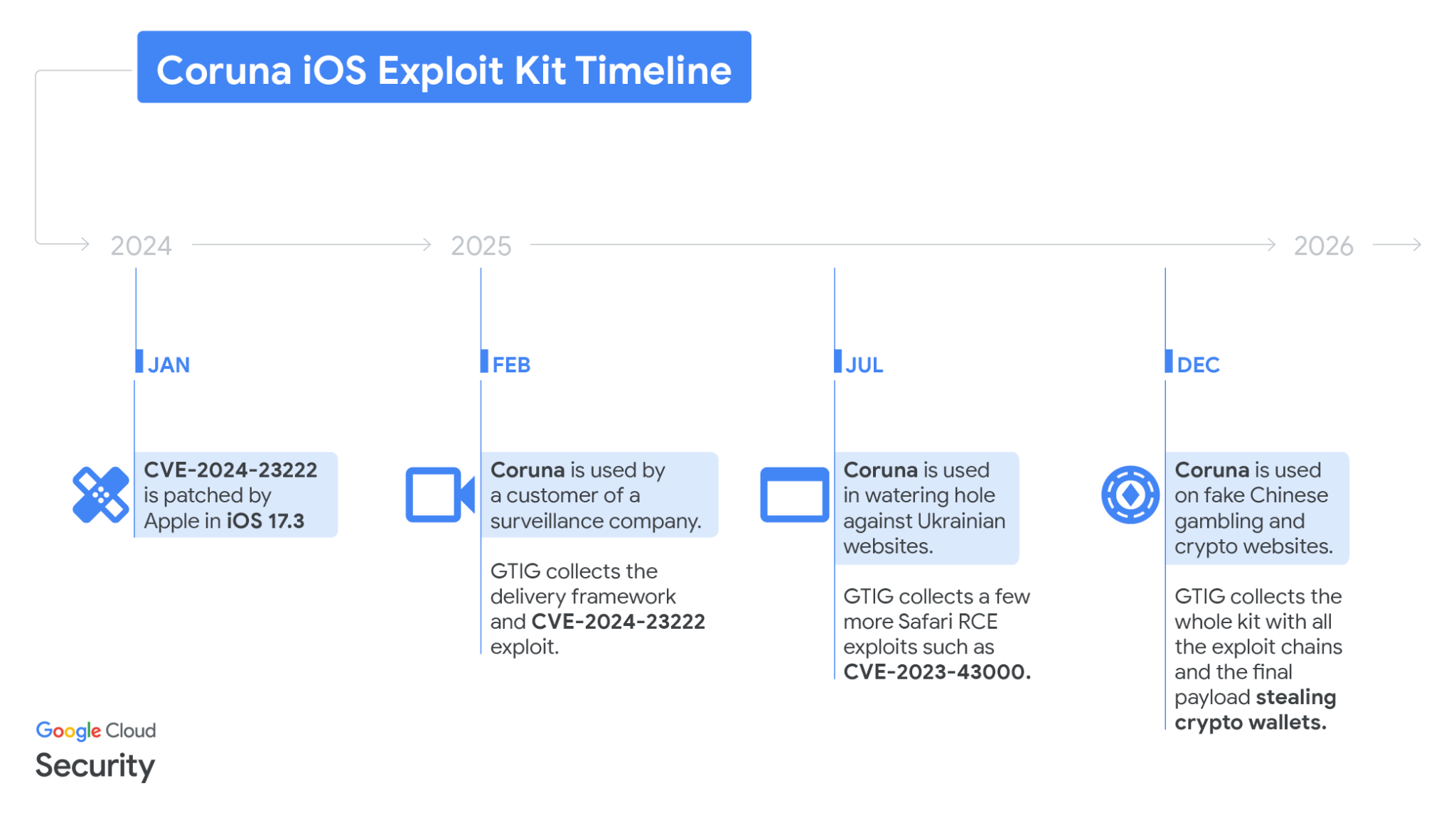

De acordo com um relatório aprofundado do Google Threat Intelligence Group (GTIG), o kit de vulnerabilidades Coruna (também conhecido como CryptoWaters) para iOS representa uma ameaça séria para utilizadores de iPhone em todo o mundo. A evolução desta ferramenta é dramática: quando foi descoberta pela primeira vez em fevereiro de 2025, era fornecida por empresas privadas de vigilância a clientes governamentais, visando monitoramento preciso de políticos e dissidentes. Mais tarde, no verão de 2025, um grupo de hackers ligado ao governo russo, o UNC6353, assumiu o controle do kit, usando-o para atividades de espionagem geopolítica contra cidadãos ucranianos.

Fonte: Linha do tempo da descoberta do Coruna pelo Google

Com a expansão da tecnologia, esta ferramenta profissional, que custou milhões de dólares para desenvolver, entrou oficialmente no mercado de crimes cibernéticos. Entre o final de 2025 e início de 2026, um grupo de hackers chinês, o UNC6691, obteve a tecnologia e mudou o foco dos ataques para roubo de ativos digitais. Isso simboliza a comercialização de ferramentas de espionagem avançadas, que antes eram usadas para obter informações específicas, agora sendo empregadas para roubar em massa a riqueza de detentores de criptomoedas. Pesquisadores apontam que o alto investimento técnico dos hackers demonstra que os lucros potenciais de ativos criptográficos são suficientemente atraentes para impulsionar a criminalidade financeira profissional.

23 vulnerabilidades em cadeia: infiltração silenciosa escondida na “poça”

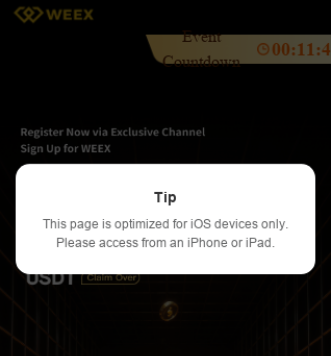

O kit Coruna possui alto grau de automação e sigilo, integrando 23 vulnerabilidades independentes que formam 5 cadeias completas de ataque. Seu alcance é amplo, afetando todos os dispositivos iPhone e iPad com iOS de 13.0 a 17.2.1. Os hackers utilizam ataques de “Watering Hole” (poça de água), invadindo ou criando sites falsos de exchanges de criptomoedas e plataformas financeiras para atrair vítimas. Esses sites, como uma réplica do WEEX, parecem idênticos ao original, usando SEO e anúncios pagos para aumentar a visibilidade.

Fonte: Plataforma falsa do WEEX criada pelo Google

Quando um usuário de iPhone visita essas páginas contaminadas, scripts de fundo executam imediatamente a identificação do dispositivo. O sistema verifica silenciosamente a versão do iOS; se estiver vulnerável, uma exploração de zero cliques é acionada automaticamente, sem que o usuário precise interagir ou clicar em links. Algumas páginas falsas até incentivam o uso de dispositivos iOS, prometendo melhor experiência, na verdade visando alvos vulneráveis que ainda não atualizaram o sistema.

Nem mesmo capturas de tela na galeria escapam

Após obter acesso ao dispositivo, o malware PlasmaLoader é ativado para fazer inventário dos ativos digitais do usuário. Este programa possui capacidade avançada de varredura, procurando palavras-chave como “backup phrase”, “bank account” ou “seed phrase”, extraindo dados de mensagens e notas. Além disso, possui reconhecimento de imagem para escanear automaticamente capturas de tela na galeria, procurando QR Codes de chaves privadas ou frases de recuperação.

Além da coleta de dados estáticos, Coruna também mira aplicativos populares de carteiras de criptomoedas, como MetaMask e Uniswap. Os hackers tentam extrair informações sensíveis desses apps para obter controle total das carteiras. Em vários casos conhecidos, os fundos dos vítimas foram transferidos pouco tempo após acessarem sites falsos. Como o ataque atua em níveis profundos do sistema, qualquer vestígio digital de chaves privadas no dispositivo é capturado por essa ferramenta de espionagem.

Fonte: Google lista todos os aplicativos potencialmente vulneráveis a ataques maliciosos

Medidas de defesa e dicas de sobrevivência? Atualizar o sistema é essencial

Diante de ameaças sofisticadas, usuários de iPhone devem adotar medidas de proteção claras. O relatório do Google indica que Coruna é ineficaz em iOS 17.3 ou superior. Embora o sistema já esteja atualizado para versões mais recentes, muitos usuários permanecem com dispositivos antigos ou com espaço de armazenamento insuficiente, ficando vulneráveis. Para modelos antigos que não podem ser atualizados, ativar o “Modo de Bloqueio” (Lockdown Mode) oferecido pela Apple é uma defesa eficaz; ao detectar a presença de malware, esse modo interrompe sua operação para evitar rastreamento.

Especialistas em segurança recomendam que detentores de criptomoedas sigam regras básicas de sobrevivência. A principal proteção é usar carteiras de hardware (como Ledger ou Trezor), mantendo as chaves privadas offline e fora do ambiente iOS. Além disso, deletar imediatamente todas as capturas de tela de frases de recuperação ou chaves privadas na galeria e fazer backups offline em dispositivos físicos.

Embora o Coruna evite o modo de navegação anônima para reduzir a detecção, essa é apenas uma medida temporária. Com o valor dos ativos digitais crescendo, manter o sistema atualizado e a vigilância de segurança tornou-se uma obrigação fundamental para todos os investidores.

Related Articles

Exploração do Scallop Protocol drena 150.000 tokens SUI em 28 de abril

Roubos DeFi atingem 624,58 milhões de dólares em abril de 2026, sexto maior prejuízo de sempre em registo, com a maioria dos incidentes

Exploração do SWEAT Protocol Contida, Saldos dos Utilizadores Restabelecidos

Alerta de Mist: Vulnerabilidade de falha de cópia no Linux é extremamente explorável; recomenda-se atualizar o kernel o mais rapidamente possível

O Aftermath Finance foi atacado, com um prejuízo de 114 milhões, e a Mysten Labs compromete-se a compensar integralmente os utilizadores

Aftermath Finance perde mais de 1,14M dólares num ataque a 29 de abril, promete compensação total aos utilizadores