AI寫碼翻車了:別再神化AI,Claude編碼造成DeFi平台損失178萬美元

作者:鏈析加密實驗室

一、事件背景:預言機配置埋下隱患

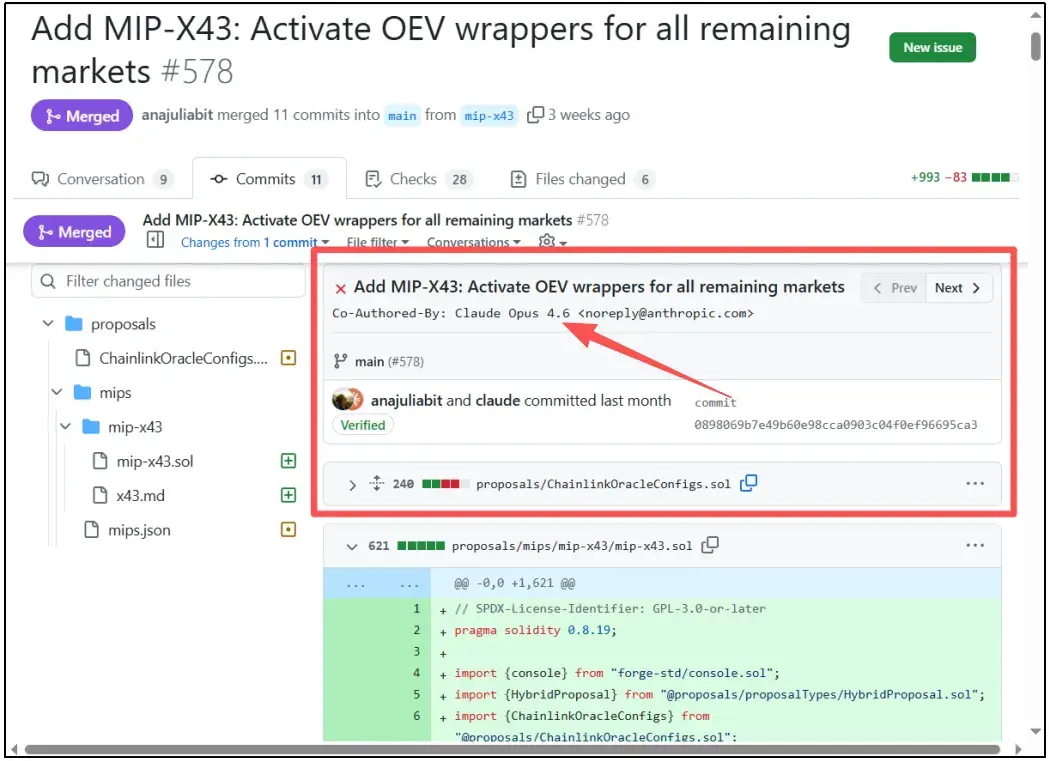

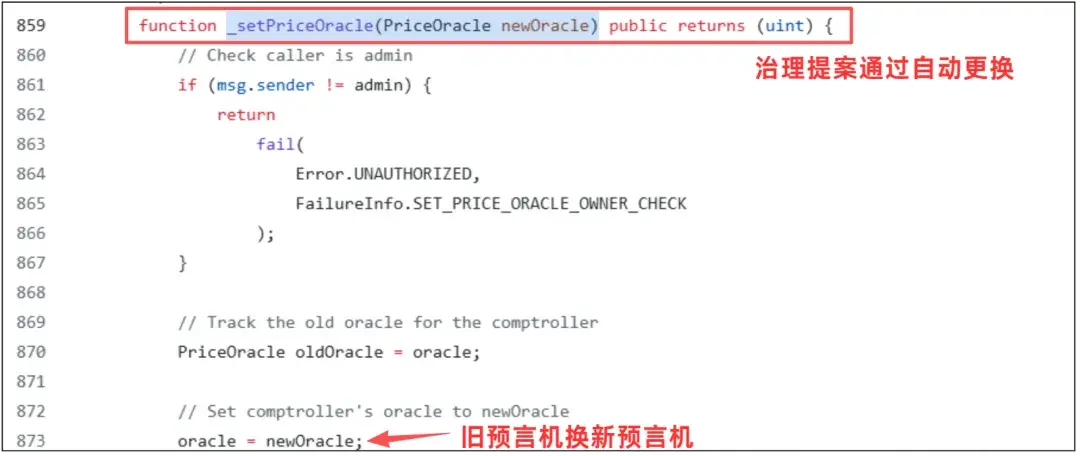

攻擊緣由始於一項治理提案(MIP-X43),該提案在Base和Optimism網路上的Moonwell市場啟用新的Chainlink預言機配置。(註:預言機是一種數據在被提交到區塊鏈前的一種獲取實時數據的工具)

在Moonwell這類的借貸協議中,使用者存入如cbETH等資產作為抵押物,就可以借出其他代幣。若市場下跌,抵押物價值下降,抵押物價值<債務時,機器人將自動清算頭寸(用戶資金總和),償還債務並以折扣價扣押抵押品。

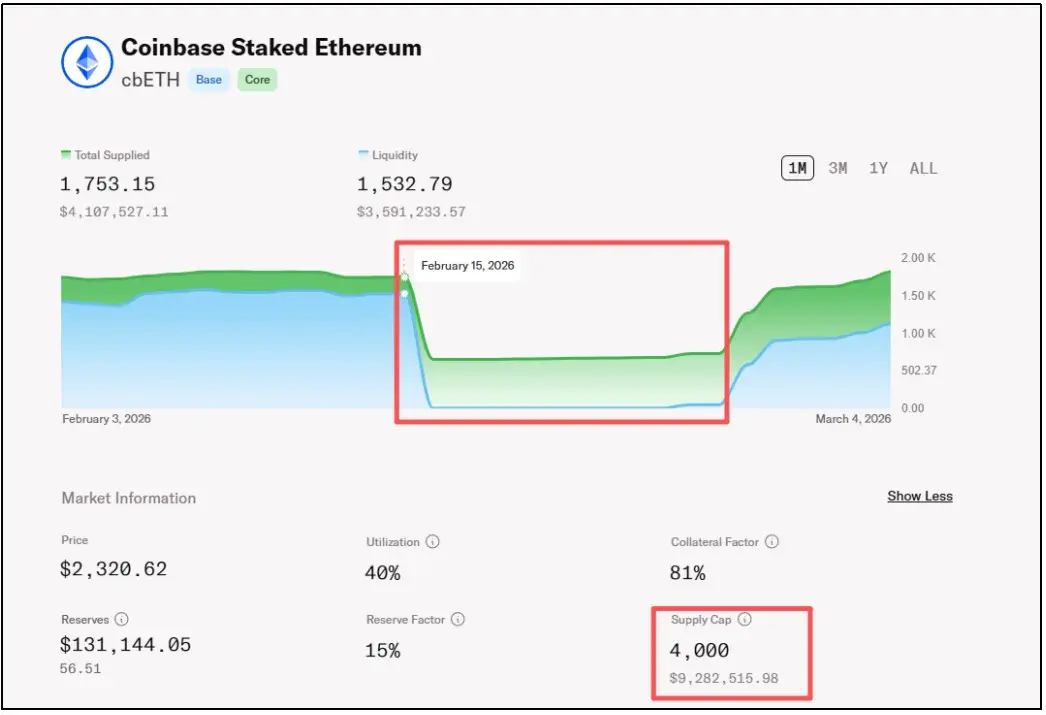

事件發生前,Moonwell的cbETH市場資金龐大、抵押多,但預言機測試不充分,少算了一步乘法,導致價格嚴重錯誤,風險被急劇放大。

二、事件分析:AI寫錯一段程式碼

此次事件是業內首起由Vibe Coding(AI輔助編碼)引發的鏈上安全事故,其核心是一個低級卻致命的預言機配置漏洞。

1.漏洞原因

此次事故的根源在於預言機對cbETH資產的錯誤定價。cbETH是一種流動性強的質押代幣,其價值包含了累積的質押獎勵。正常情況下,1個cbETH大約可以兌換1.12個ETH。

因此,正確的美元價格計算邏輯應為:

cbETH的美元價格=(cbETH與ETH的兌換比例)×(ETH的美元價格)

舉例來說:假設1cbETH≈1.12ETH,且1ETH≈2200美元,那麼1cbETH的真實價值應為2464美元。

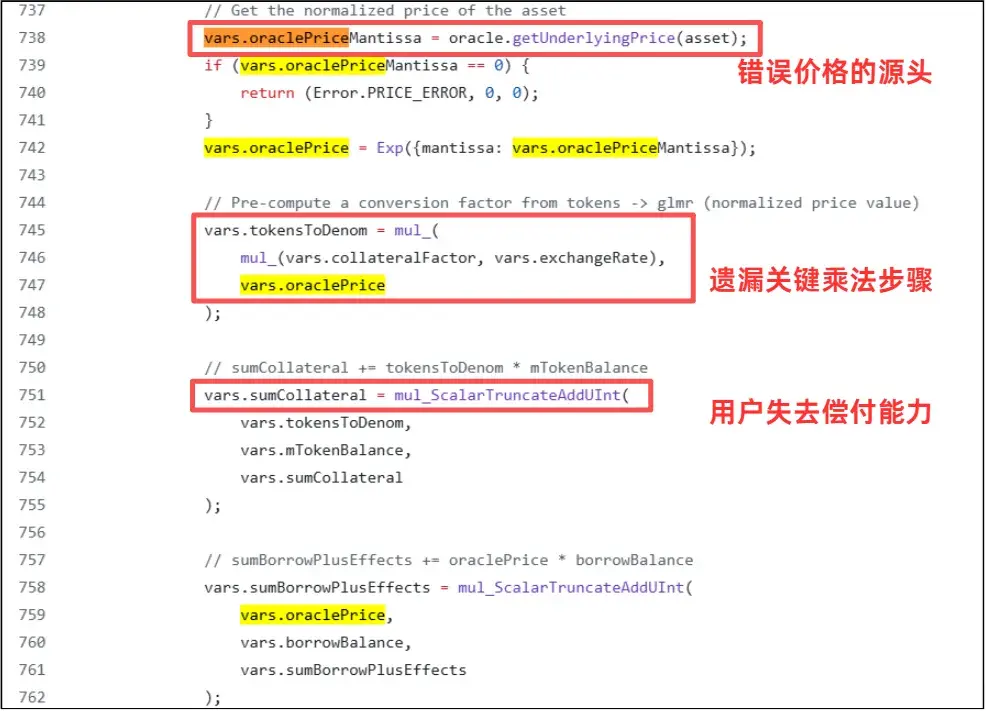

然而,在AI工具Claude生成的程式碼中,由於缺乏完善的邏輯校驗,誤將cbETH的價格源直接指向了cbETHETH_ORACLE。該數據源僅能提供cbETH與ETH的“兌換匯率”(即1.12),卻無法獲取ETH的美元價格。

這個遺漏了關鍵乘法步驟的錯誤,導致程式直接將“匯率”視為“美元價值”。原本價值2400多美元的資產,在系統中被錯誤標記為1.12美元,嚴重低估了99.9%以上,價格相差近2000倍。

2.攻擊還原

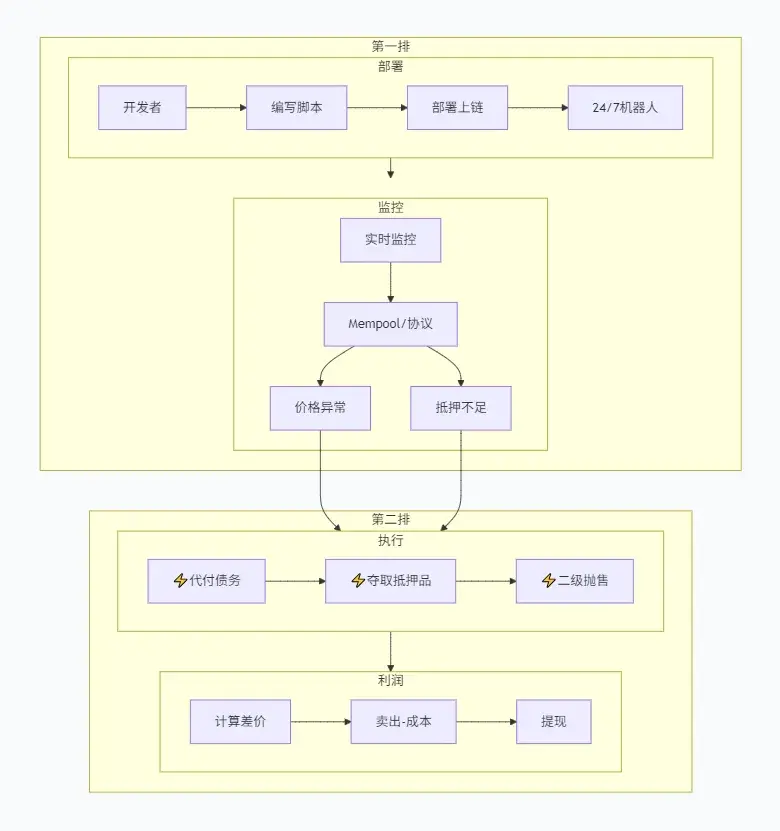

系統對資產的嚴重低估,直接導致大量正常用戶的抵押倉位被系統誤判為“資不抵債”。整個漏洞利用過程極為高效,呈現出明顯的自動化特徵:

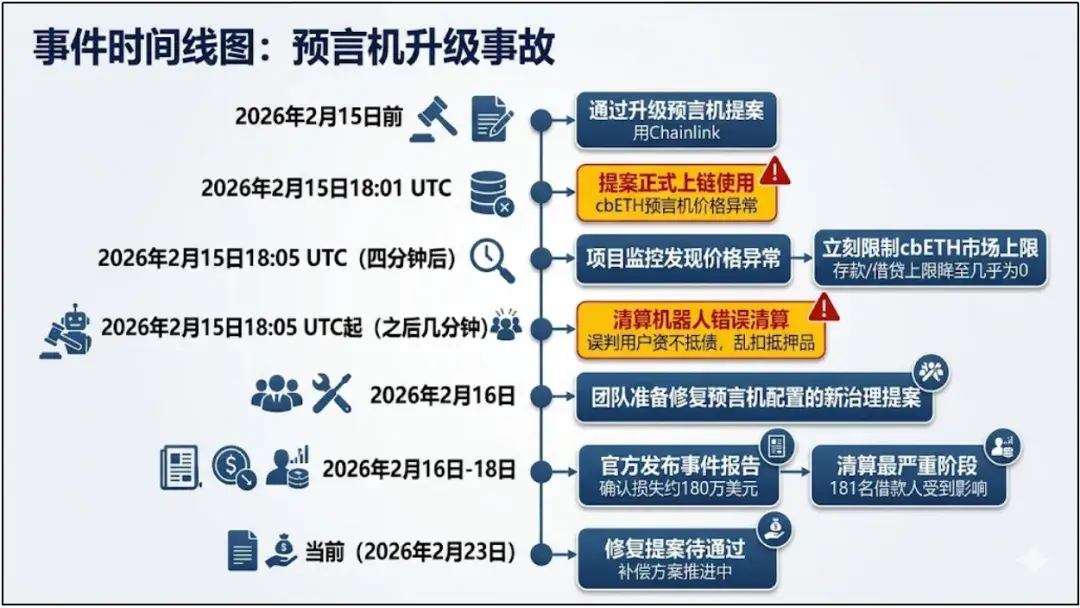

2026年2月16日凌晨2:01UTC+8:MIP-X43提案執行完成,Base鏈上配置錯誤的cbETH預言機被激活。

鏈上清算機器人監控獲利機會,機器人通過閃電貸快速借入少量USDC,以極低的成本替借款人償還了債務(因為系統認為1 cbETH只值1塊多美元),從而獲得清算權。

在扣押了真實價值極高的cbETH抵押品後,機器人立即在DEX按市場價抛售獲利。多台機器人在短短幾分鐘內瘋狂循環操作,總計扣押了1,096.317枚cbETH。

這場攻擊沒有預謀已久的黑客,只有清算機器人執行荒謬的程式碼。既然沒有傳統意義上的“小偷”,那這憑空蒸發的178萬美元巨款,到底落進了誰的口袋?這就不得不看接下來的資金流向了。

三、資金流向:沒有黑客,只有套利者

既然沒有傳統意義上的黑客,這憑空蒸發的178萬美元巨款,到底落入了誰的口袋?

錢去哪兒了?

答案是:部署清算機器人的幕後套利者。

清算機器人並非憑空產生,它們是由真實的程式設計師或量化團隊(即MEV搜尋者)編寫並部署在鏈上的自動化腳本。當系統因AI漏算一個乘號,將2400美元的資產按1塊多美元的廢鐵價“合法賤賣”時,這些像狩獵者一樣巡邏的機器人瞬間捕捉到了機會。

它們自動幫用戶還清了1塊多美元的帳面債務,搶走高價值抵押品並轉手按真實市場價抛售。最終,這近178萬美元的巨額差價,全部流入了機器人所有者的個人加密錢包。他們利用系統漏洞,合規且合法地完成了這場百萬美元的提款。

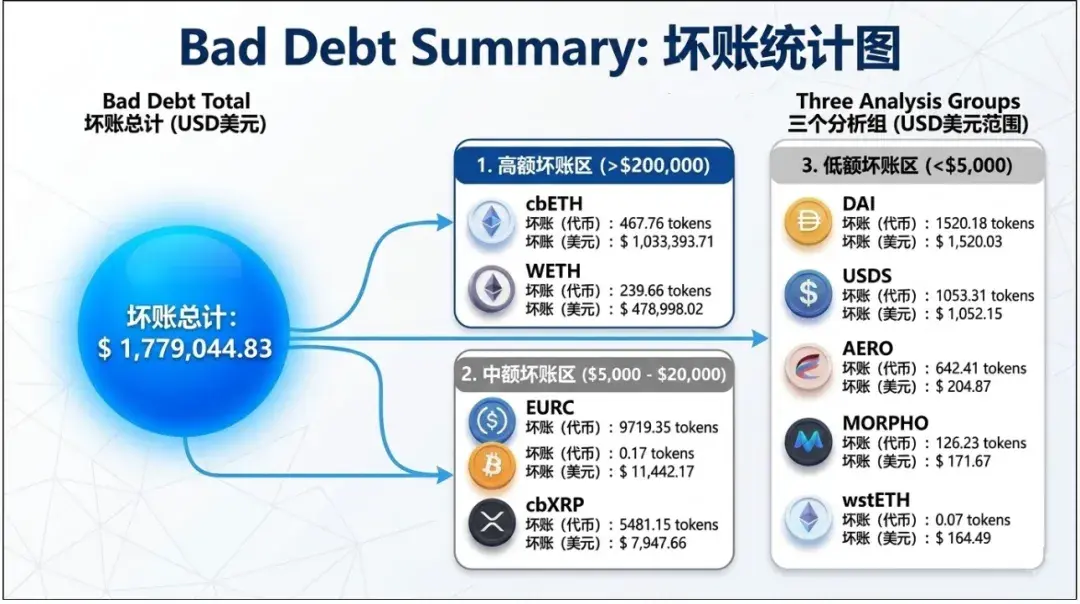

在此次事件中,系統共計11種資產遭受損失,具體損失金額如下:

事發後,Moonwell團隊迅速暫停借貸與清算功能,並火速提交了新的修正提案,重新配置了預言機參數。為了挽回信任,協議不得不動用金庫資金,自掏腰包填補這178萬美元的壞帳窟窿,對無辜被清算的用戶進行全額賠償。

四、AI當家作主:提升效率還是安全隱患?

事件發酵後,輿論大多數都是“Claude寫了致命漏洞”,但客觀來看,把這178萬美元的責任歸咎於AI,多少有點冤枉他了。

這漏洞根本不是什么高深的漏洞,就是一個超級簡單的配置錯誤——少乘了一個匯率。

說句實在話,這種低級錯誤,就算換成人類程式設計師,也有可能出現這種錯誤。

真正致命的是整個項目把關流程形同虛設。項目上線前,沒有人手動去檢查“價格合理性”的程式碼。如果你給出正確的指令,AI 完全能幫你把這些用來防錯的測試用例寫得明明白白。

所以這次出事最大的教訓,根本不是“AI不能寫程式”,而是人為圖快,把最關鍵的審核環節給丟了。

不管AI有多好用、多快,它對真金白銀始終沒有概念,也不能夠擔責。AI永遠取代不了人類,它說到底就是個超級好用的工具,只能是人用AI,絕對不能變成AI說了算、人跟著走。

五、寫在最後:當AI寫程式時,人類更應保持警惕

Moonwell這起事件,本質上並不複雜,沒有頂級黑客、沒有高深漏洞、甚至沒有複雜攻擊。只是AI寫錯了一段程式碼,而人類也沒有多看一眼。

但在區塊鏈的世界,一段程式碼的疏忽,可能就是幾百萬美元的真金白銀。在DeFi世界裡,程式碼就是規則,當規則寫進了鏈上,就會被機器毫不猶豫地執行。當越來越多項目開始依賴“Vibe Coding”,程式碼審計與風險控制反而更應該成為最後一道防線。

技術可以越來越自動化,但安全絕不能自動化。

相關文章